- Medium bezprzewodowe jest z natury współdzielone (pracuje w trybie Półdupleksu / Half-Duplex).

- Przesył danych jest ekstremalnie podatny na zakłócenia zewnętrzne i fizykę środowiska.

- Diagnostyka Wi-Fi jest trudniejsza ("niewidzialne" medium) i wymaga specjalistycznych narzędzi.

- Wymaga rygorystycznego planowania radiowego (tzw. Audyt Radiowy / Site Survey).

- Kwestia bezpieczeństwa: fala radiowa nie zatrzymuje się na ścianach zewnętrznych budynku.

- Ewolucja standardów IEEE 802.11 (z najnowszymi Wi-Fi 6E oraz 7).

- Awarie Wi-Fi to statystycznie najczęstszy powód frustracji użytkownika końcowego.

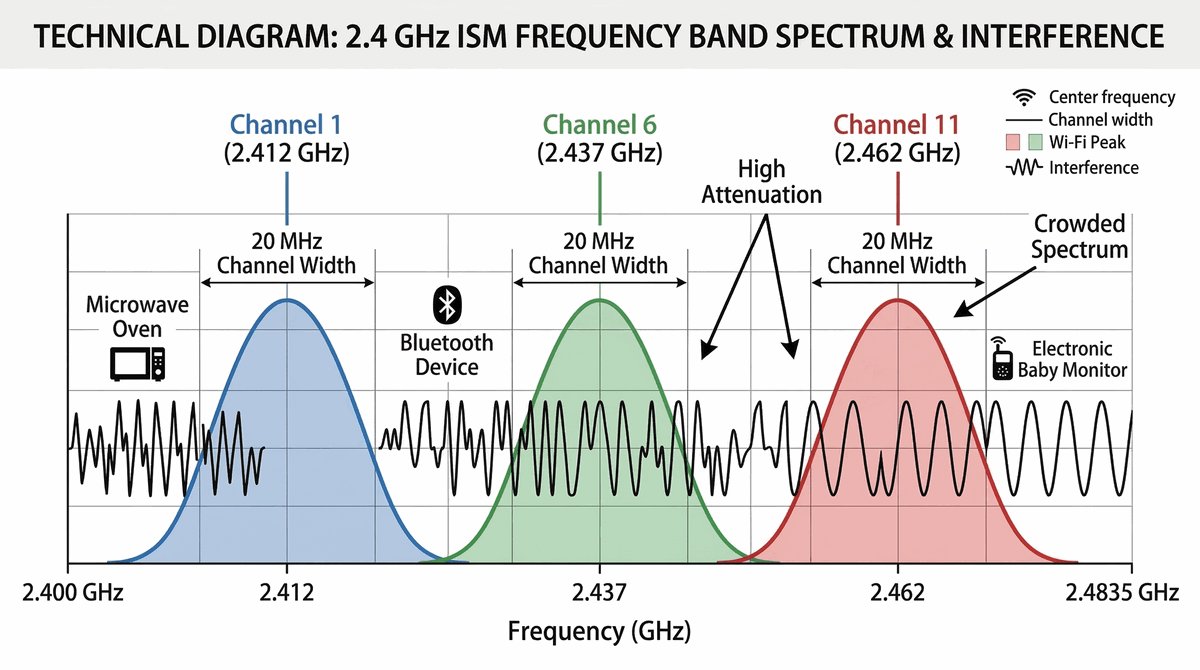

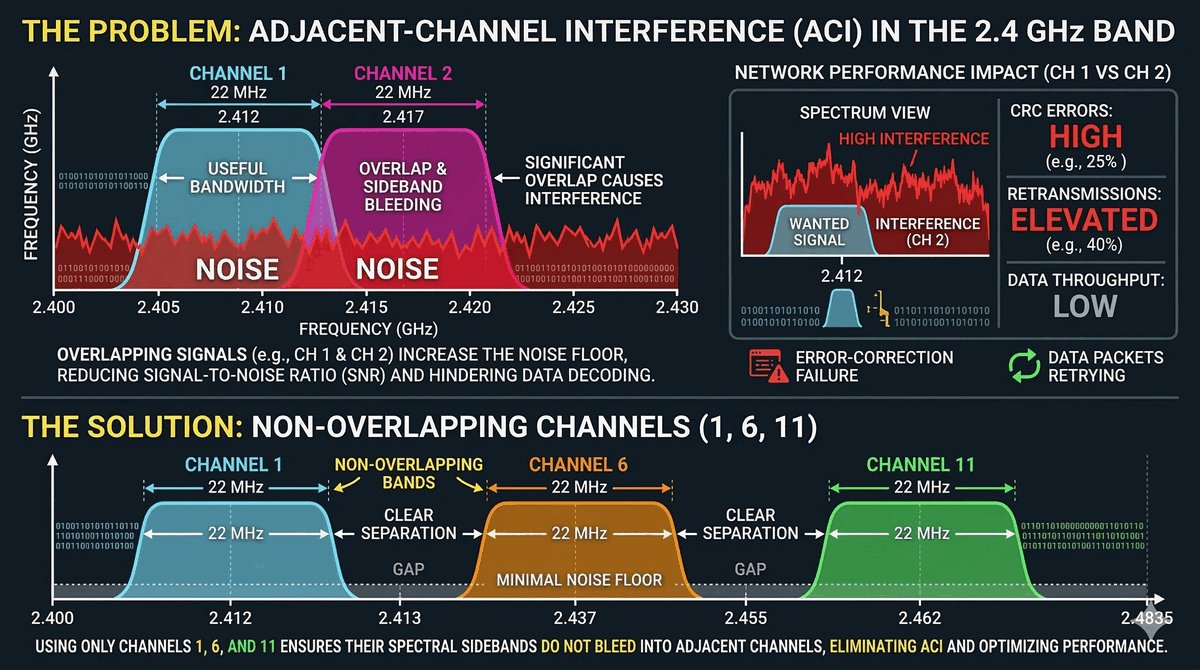

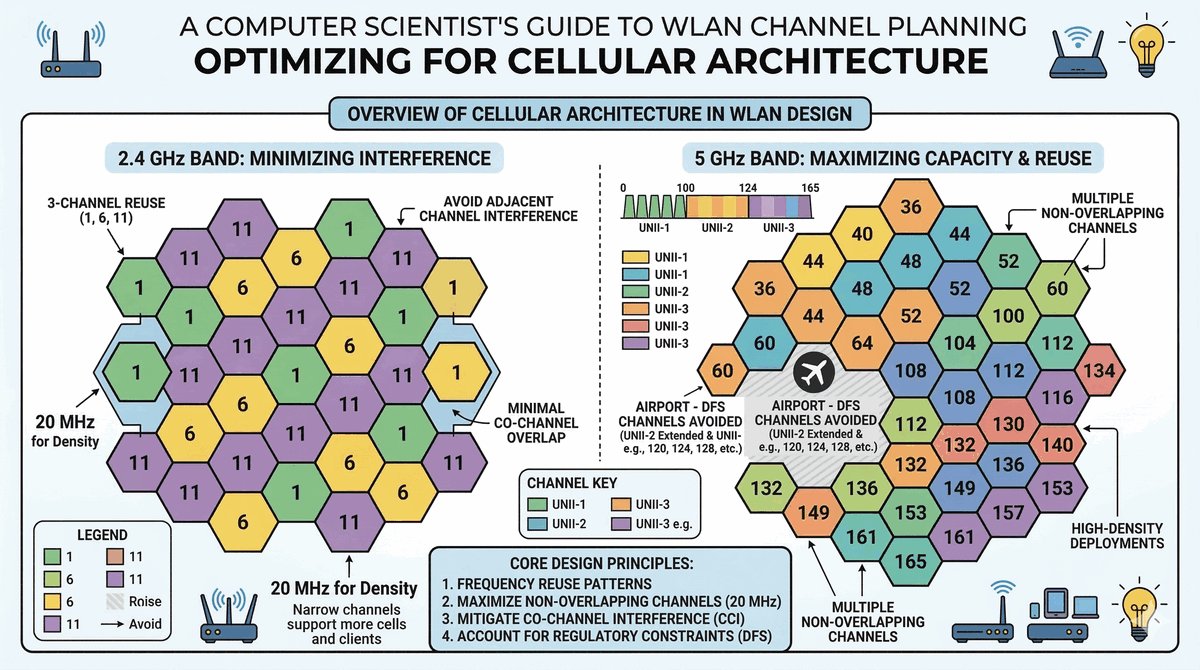

- Najstarsze, najbardziej nasycone i podatne na interferencje pasmo.

- Dostępne tylko 3 kanały wzajemnie na siebie nieoddziałujące (1, 6, 11).

- Świetne przenikanie przez przeszkody, lecz niska odporność na szum tła.

- Zakłócane przez potężne źródła: mikrofalówki, Bluetooth, nianie elektroniczne oraz IoT.

- W nowoczesnych biurowcach uznawane za pasmo niskiej jakości (tylko dla starszych urządzeń).

- Standardowa szerokość kanału to 20 MHz (brak szans na wysokie przepływności).

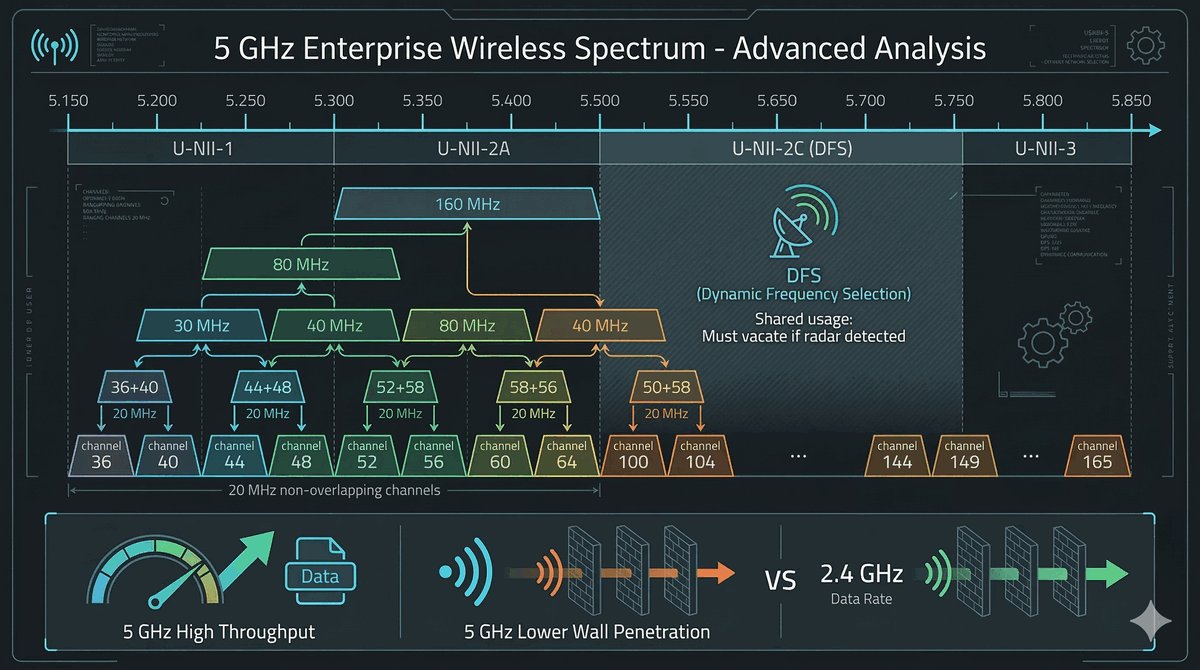

- Obecnie optymalne pasmo dla profesjonalnych sieci WLAN.

- Dostęp do ponad 20 niezależnych kanałów, co eliminuje tłok radiowy.

- Bardzo wysoka przepustowość kosztem trudniejszego przenikania przez ściany.

- Zasada DFS (Dynamic Frequency Selection): konieczność ustąpienia radarom wojskowym i meteorologicznym.

- Agregacja kanałów (Channel Bonding): łączenie pasm (40/80/160 MHz) dla osiągnięcia ogromnych prędkości.

- Wymaga gęstego, przemyślanego rozmieszczenia Punktów Dostępowych (AP).

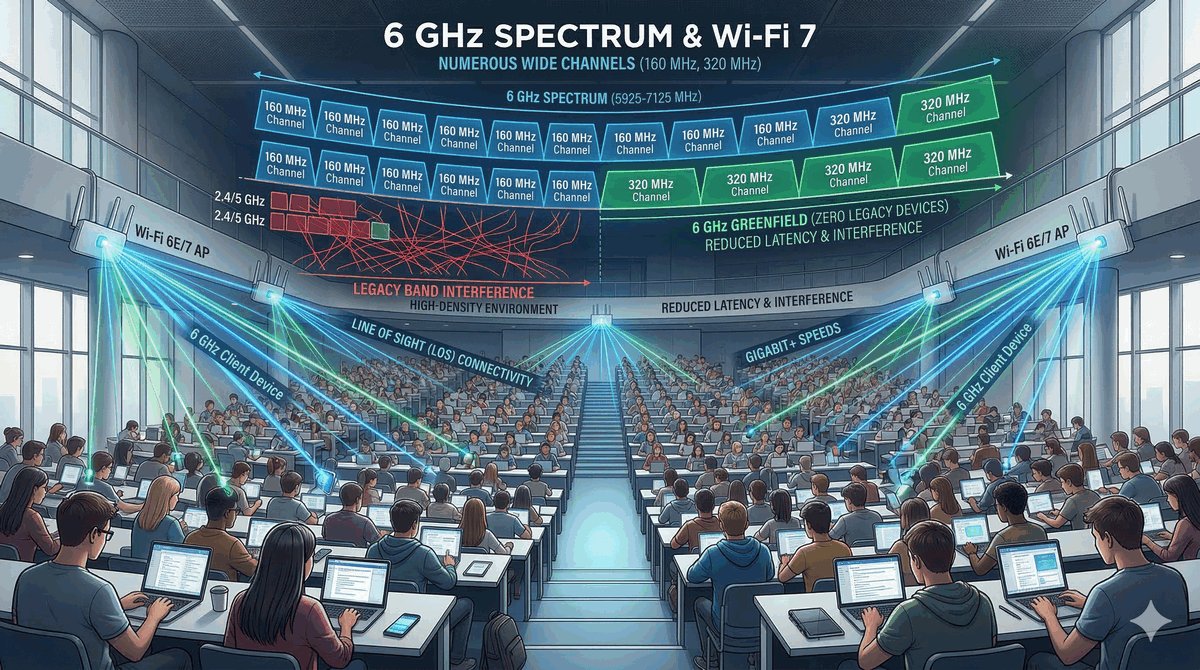

- Rozwiązanie problemu "zatłoczonego eteru" przez otwarcie ogromnej puli pasma.

- Całkowity brak kompatybilności wstecznej – brak zakłóceń od starych standardów.

- Dedykowane do krytycznych zastosowań: medycyna, stadiony, multimedia 4K/8K.

- Charakteryzuje się bardzo krótkim zasięgiem (wymaga braku przeszkód na drodze fali).

- Najniższe możliwe opóźnienia (Latency), porównywalne z łączem kablowym.

- Wymaga nowoczesnych kontrolerów i kart sieciowych wspierających Wi-Fi 6E/7.

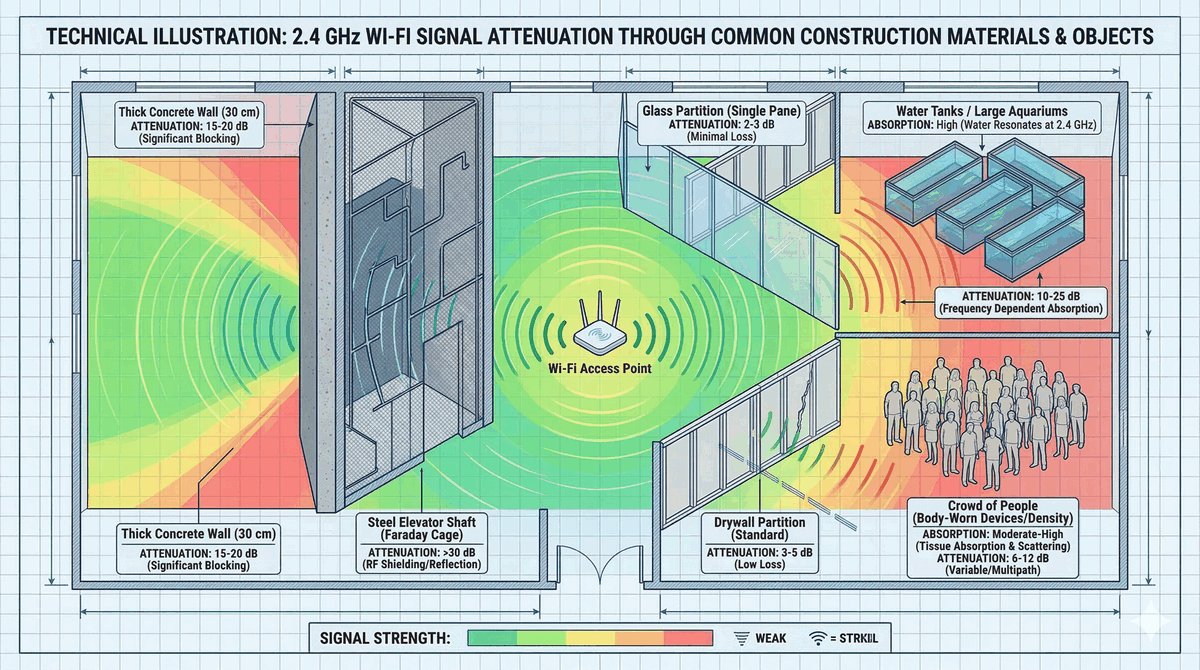

- Każdy element konstrukcyjny powoduje spadek mocy sygnału (w dB).

- Metal (windy, zbrojenia): całkowita blokada, zjawisko Klatki Faradaya.

- Beton i cegła: silne tłumienie, odcinające zasięg już po kilku metrach.

- Szkło: niewielkie tłumienie, lecz podatność na szkodliwe odbicia fali.

- Woda i ciało ludzkie: silne pochłanianie fali (częstotliwość 2.4 GHz to rezonans cząsteczek wody).

- Pamiętaj: gęsto zabudowany open-space ma inny zasięg niż puste biuro po godzinach pracy.

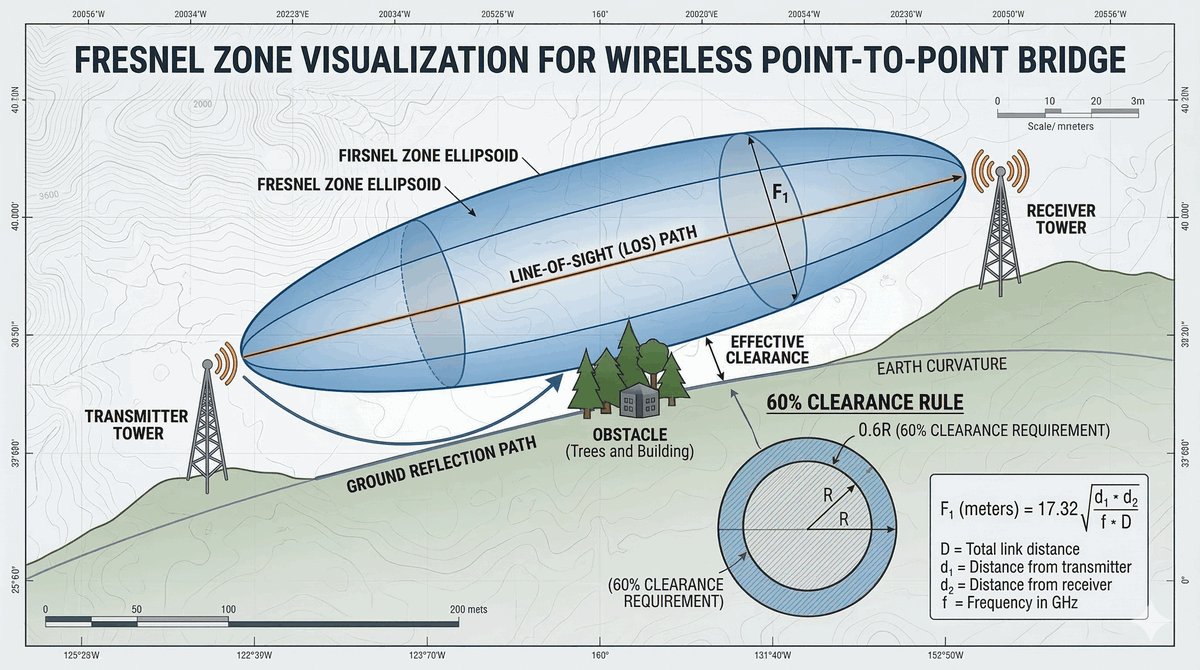

- Wirtualny obszar w kształcie cygara łączący nadajnik z odbiornikiem.

- Wymagana wolna przestrzeń to minimum 60% promienia pierwszej strefy Fresnela.

- Obecność przedmiotów w strefie powoduje odbicia, które wygaszają sygnał główny.

- Święta zasada przy budowie mostów radiowych (Point-to-Point) na dachach budynków.

- Częsty błąd: montaż anten zbyt blisko powierzchni dachu (efekt odbicia).

- Objaw: idealny sygnał (RSSI) przy jednocześnie tragicznej jakości połączenia.

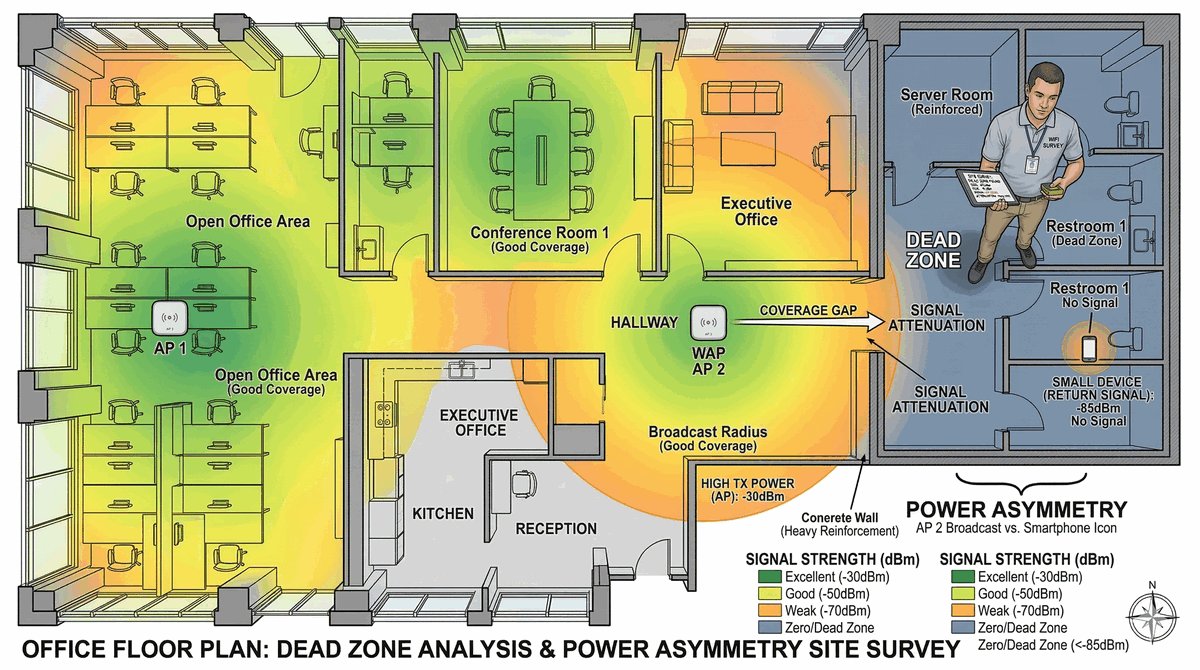

- Obszary całkowitego braku stabilnego sygnału wywołane tłumieniem lub dyfrakcją.

- Wykrywanie: konieczny aktywny spacer pomiarowy (Site Survey).

- Asymetria mocy: AP nadaje z mocą 200mW ("krzyczy"), telefon odpowiada z mocą 20mW ("szepcze").

- Objaw: użytkownik widzi "wszystkie kreski" zasięgu, lecz nie może wysłać danych.

- Rozwiązanie: obniżenie mocy AP, aby wyrównać ją z mocą klienta, i dołożenie gęstszej siatki urządzeń.

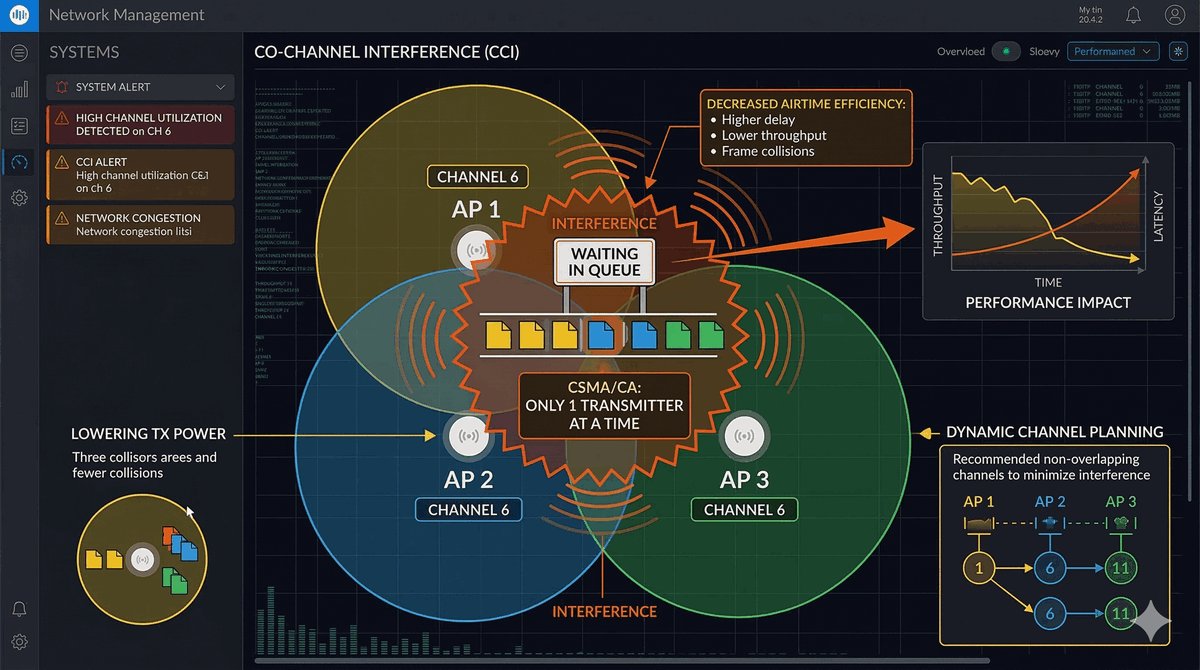

- Sytuacja, gdy dwa lub więcej AP nadają na tej samej częstotliwości (kanale).

- Urządzenia muszą rywalizować o czas antenowy (zgodnie z CSMA/CA).

- Skutek: ogromne opóźnienia, drastyczny spadek wydajności ("korek na autostradzie").

- Największy błąd w gęstych biurach to ustawianie wszystkich AP na kanał 6.

- Rozwiązanie: plan "plastra miodu" lub systemy RRM (Radio Resource Management).

- AP na tym samym kanale powinny znajdować się poza nawzajem słyszalnym zasięgiem.

- Najgorszy rodzaj zakłóceń – kanały częściowo się nakładają (np. kanał 1 i 2).

- Powoduje niezrozumiały szum, którego mechanizmy korekcji błędów nie potrafią naprawić.

- Prowadzi do lawinowego wzrostu retransmisji ramek.

- Rozwiązanie: rygorystyczne przestrzeganie kanałów nienakładających się (1, 6, 11).

- W paśmie 5 GHz problem powraca przy zbyt szerokich kanałach (np. 160 MHz), które zajmują całe dostępne pasmo.

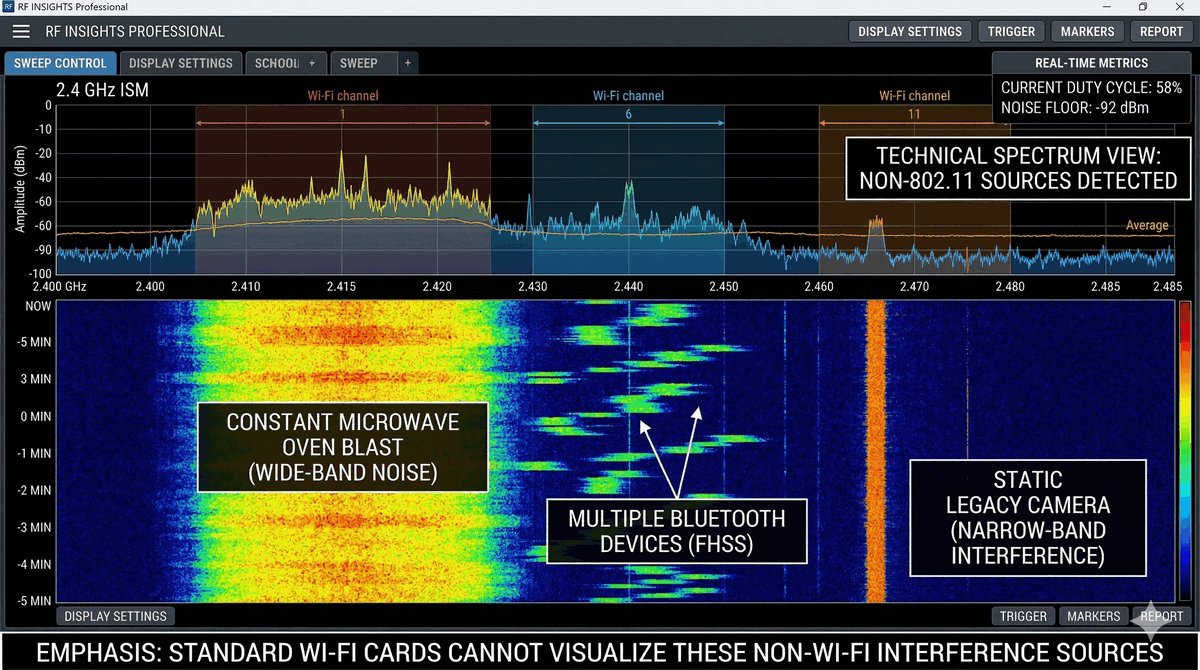

- Medium powietrzne dzielimy z urządzeniami niekomunikującymi się w standardzie 802.11.

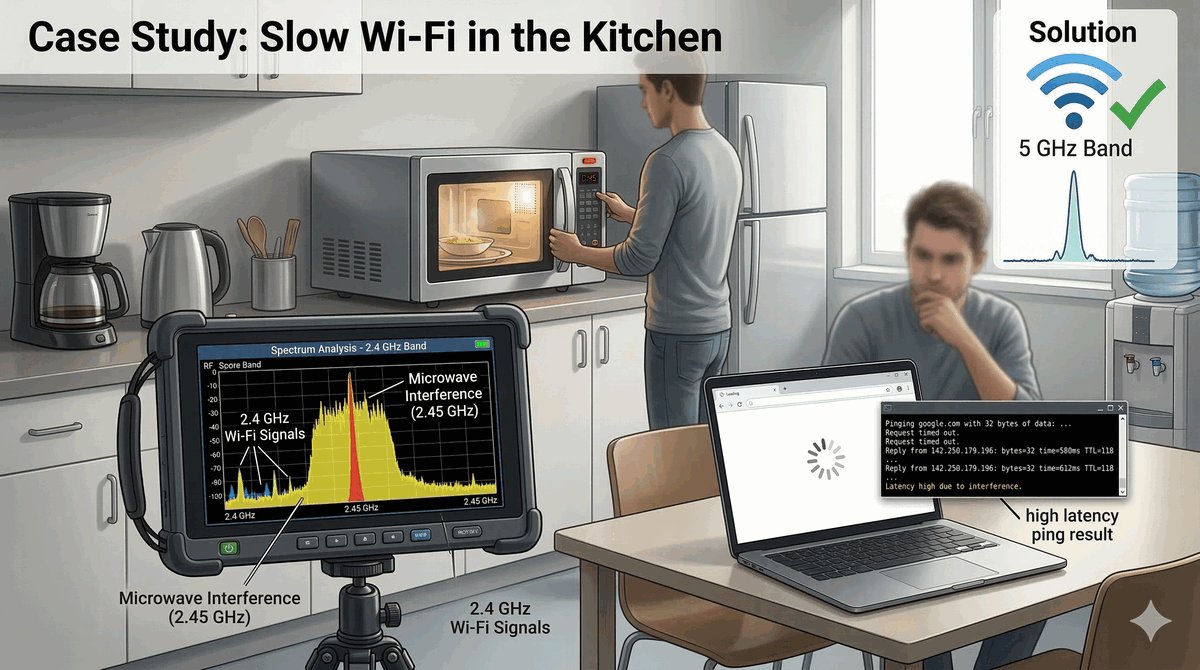

- Kuchenki mikrofalowe: potężne promieniowanie zdolne zabić sygnał WiFi 2.4 GHz w promieniu kuchni.

- Bluetooth: mimo skakania po kanałach (FHSS), podnosi ogólny poziom szumu w eterze.

- Telefony DECT, nianie, bezprzewodowe kamery analogowe.

- Diagnostyka: wymaga Analizatora Widma (Spectrum Analyzer) – zwykły laptop tego nie pokaże.

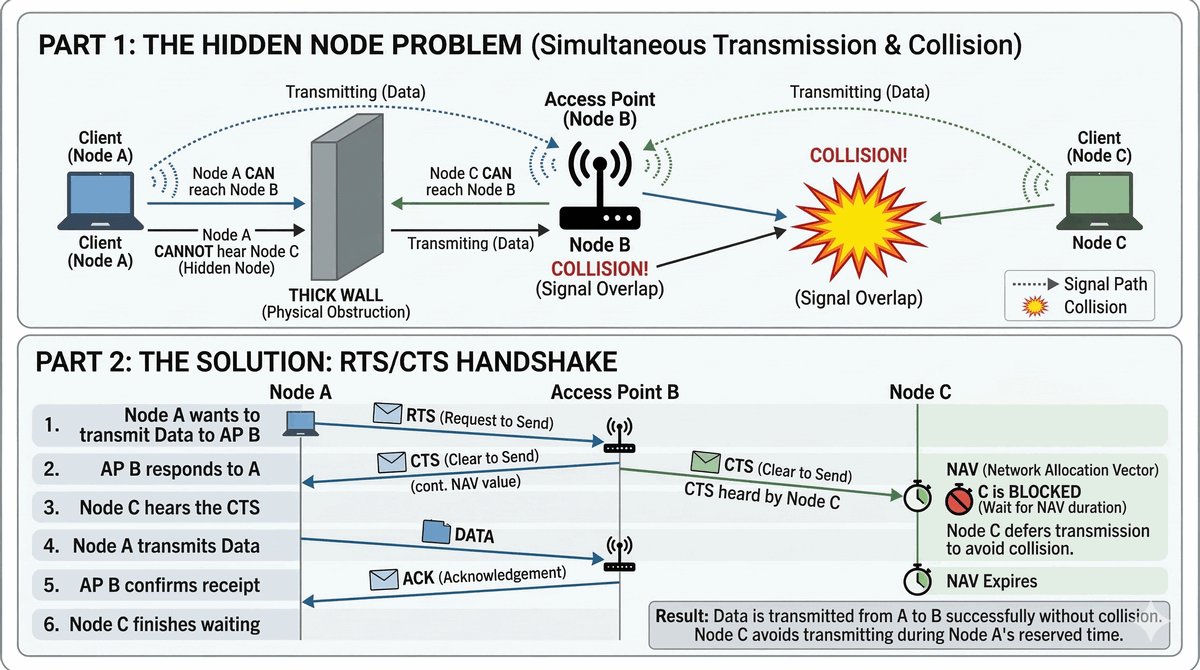

- Dwaj klienci (A i C) widzą Punkt Dostępowy (B), lecz nie widzą siebie nawzajem (np. przez ścianę).

- Wysyłają dane jednocześnie, doprowadzając do kolizji w miejscu odbioru (AP).

- Objawy: niska przepustowość mimo dobrego zasięgu i brak widocznych zakłóceń.

- Rozwiązanie: włączenie mechanizmu RTS/CTS (Request to Send / Clear to Send).

- RTS/CTS dodaje narzut, lecz gwarantuje, że tylko jeden klient nada ramkę w danej chwili.

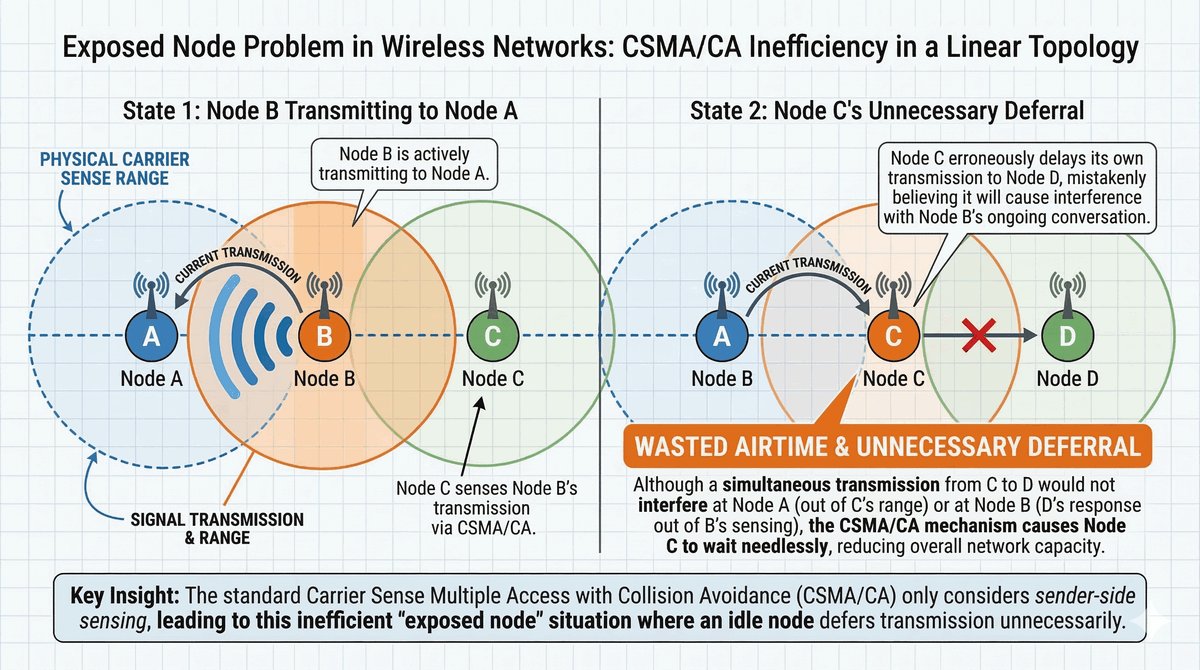

- Klient bezczynnie czeka z nadawaniem, bo "słyszy" inną transmisję, która w rzeczywistości mu nie zagraża.

- Powoduje sztuczne marnowanie cennego czasu antenowego.

- Bardzo trudne do wyeliminowania wyłącznie programowo.

- Wymaga optymalizacji fizycznej: zastosowanie anten kierunkowych i lepsza izolacja fizyczna Punktów Dostępowych.

- Kluczowe zagadnienie przy budowie sieci w magazynach wysokiego składowania.

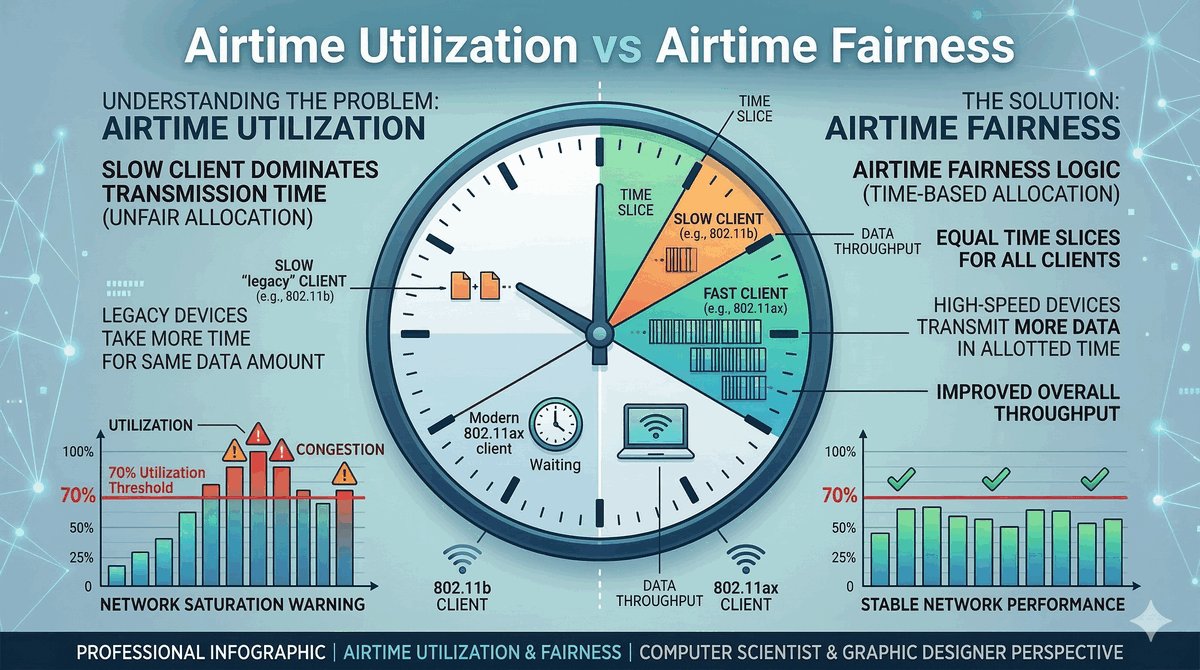

- Sieć bezprzewodowa jest tak szybka, jak jej najwolniejszy aktualnie nadający klient.

- Stare urządzenia (standard b/g) potrzebują dużo więcej czasu na przesłanie tej samej porcji danych.

- Mechanizm Airtime Fairness: przydziela równy czas nadawania, a nie równą liczbę pakietów.

- Wskazówka: bezwzględnie wyłącz obsługę standardu 802.11b w sieciach firmowych (tzw. Legacy Rates).

- Nasycenie eteru powyżej 70% uniemożliwia poprawną pracę usług czasu rzeczywistego (np. VoIP).

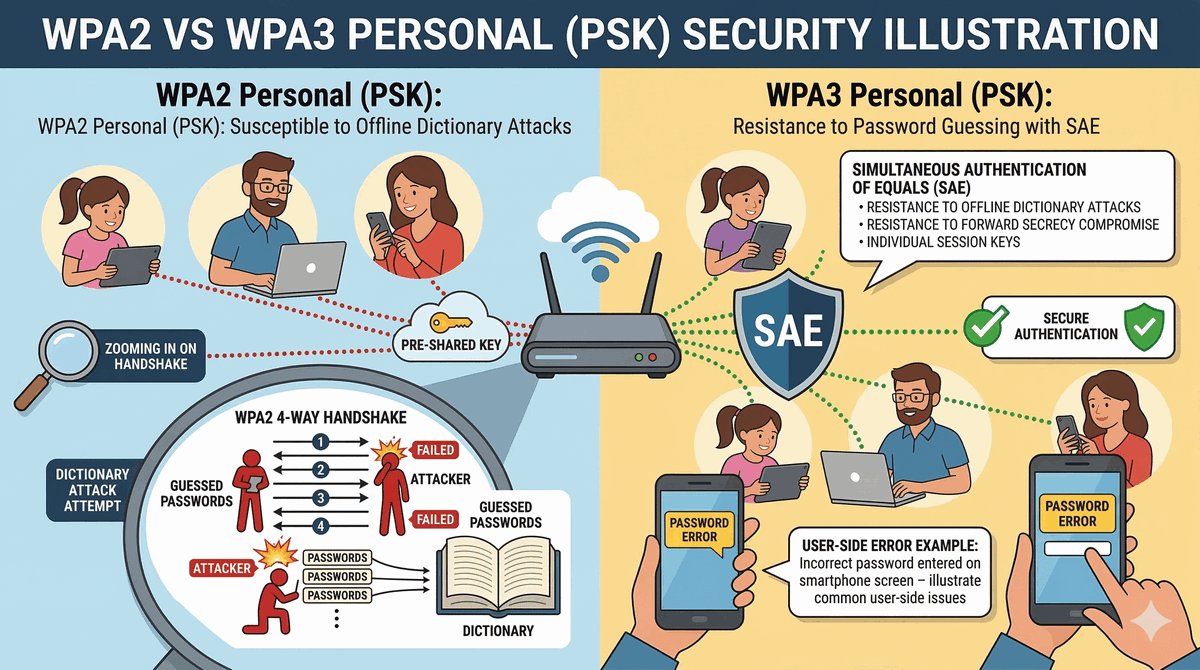

- Wykorzystuje wspólne, statyczne hasło (PSK - Pre-Shared Key).

- Krytyczna wada: wyciek hasła u jednego pracownika kompromituje całą firmę.

- WPA2 Personal: podatne na łatwy do wykonania offline'owy atak słownikowy.

- WPA3 Personal: wprowadza protokół SAE (Dragonfly), który czyni ataki słownikowe bezużytecznymi.

- Zagrożenie: brak możliwości identyfikacji "kto jest kim" w ruchu sieciowym.

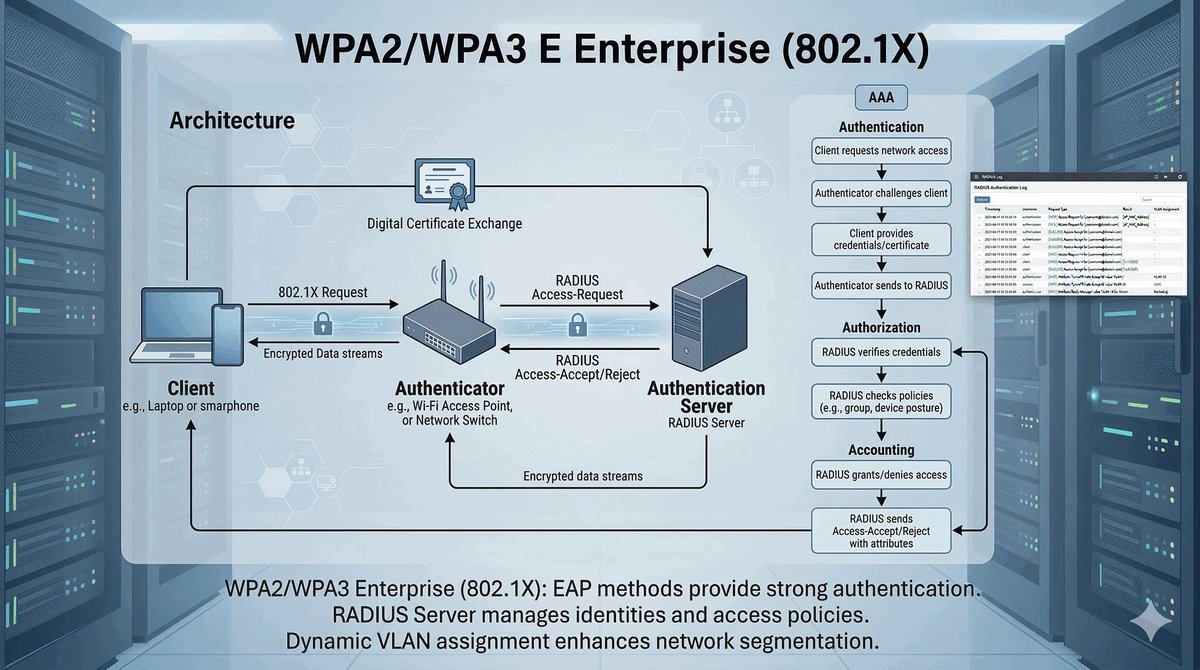

- Jedyna bezpieczna metoda dla korporacji – logowanie imienne (Active Directory / Certyfikat).

- Wymaga zewnętrznego serwera uwierzytelniania RADIUS (AAA).

- Umożliwia dynamiczne przypisywanie użytkowników do różnych VLANów po tym samym SSID.

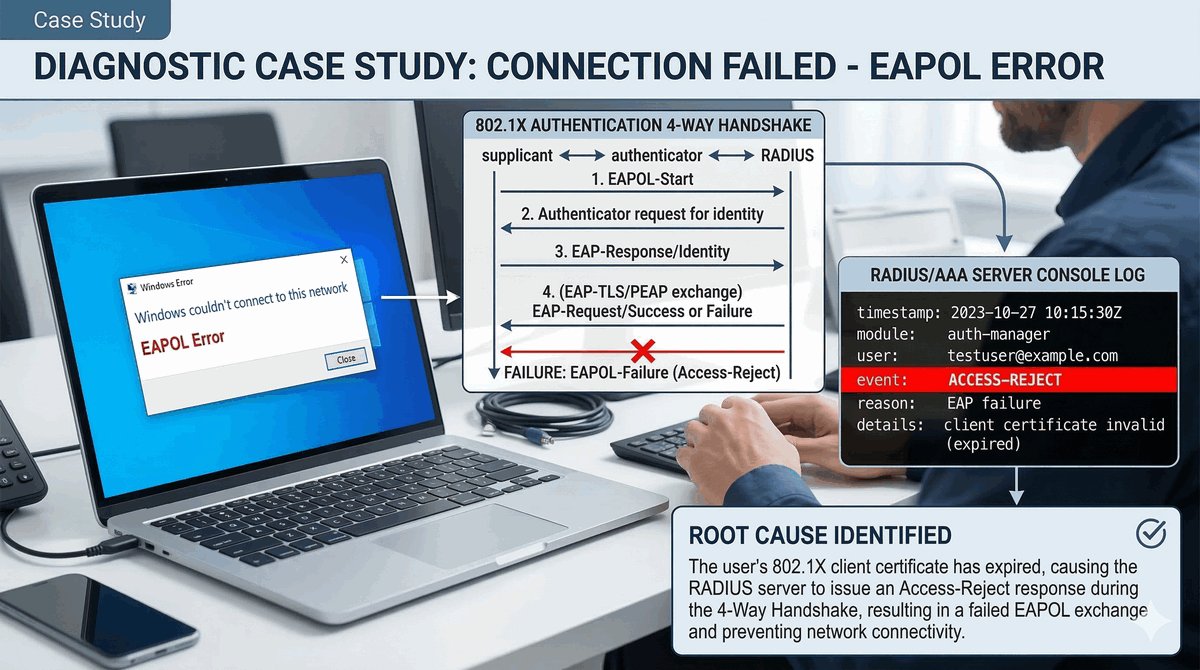

- Diagnostyka: najczęstsze błędy to wygasłe certyfikaty oraz brak zaufania do serwera po stronie klienta.

- Wymaga precyzyjnej konfiguracji tzw. Suplikanta w systemie operacyjnym.

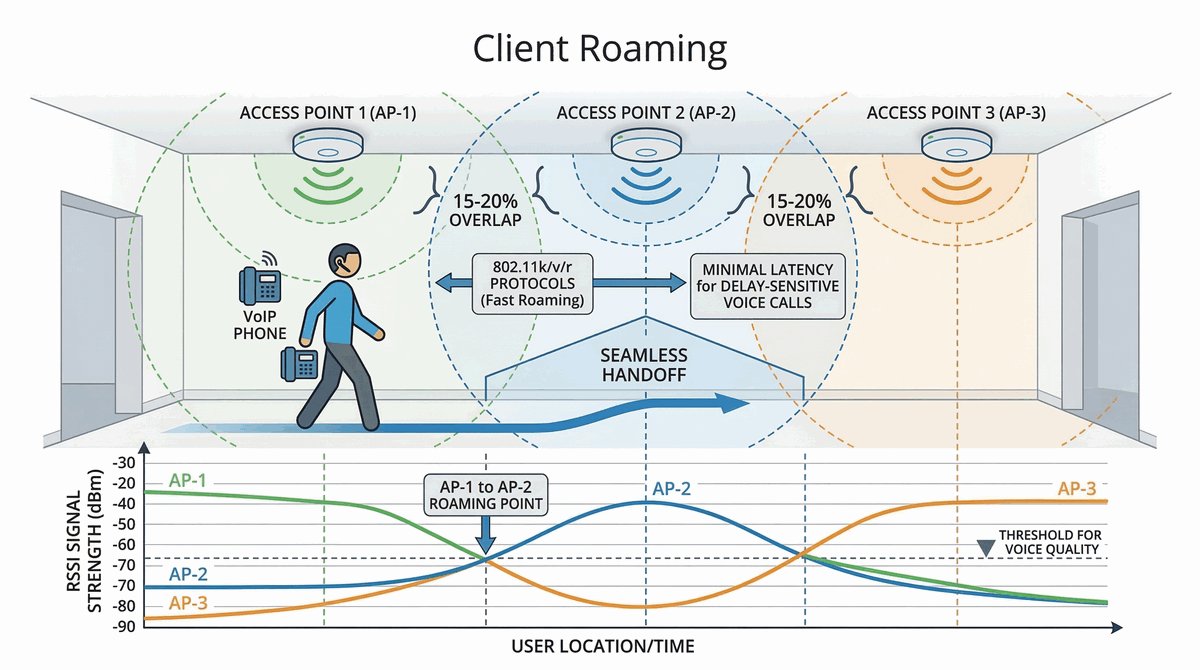

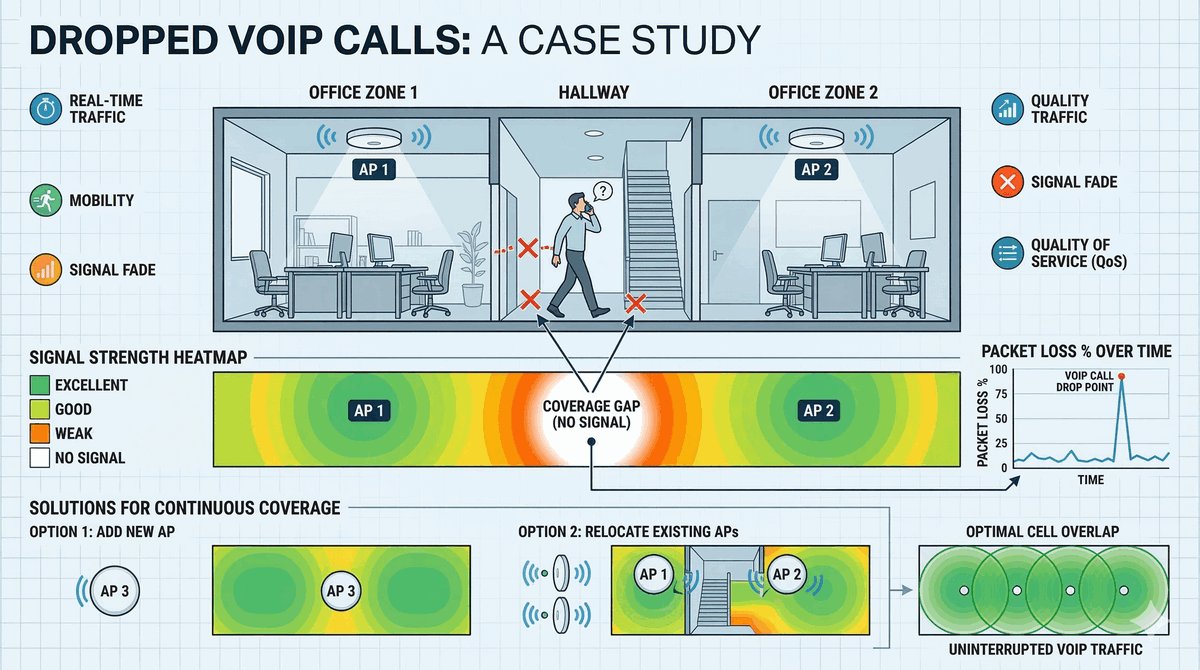

- Proces przełączania się między Punktami Dostępowymi bez zrywania sesji aplikacji.

- UWAGA: Ostateczną decyzję o zmianie AP podejmuje wyłącznie urządzenie klienta.

- Wymagane pokrycie: sąsiednie komórki muszą się nakładać w około 15-20% swojej powierzchni.

- Protokoły wspierające: 802.11k (mapa sąsiadów), 802.11v (rekomendacja zmiany), 802.11r (Fast Transition).

- Brak szybkiego przełączania (802.11r) powoduje sekundowe przerwy, słyszalne jako "metaliczny dźwięk" w VoIP.

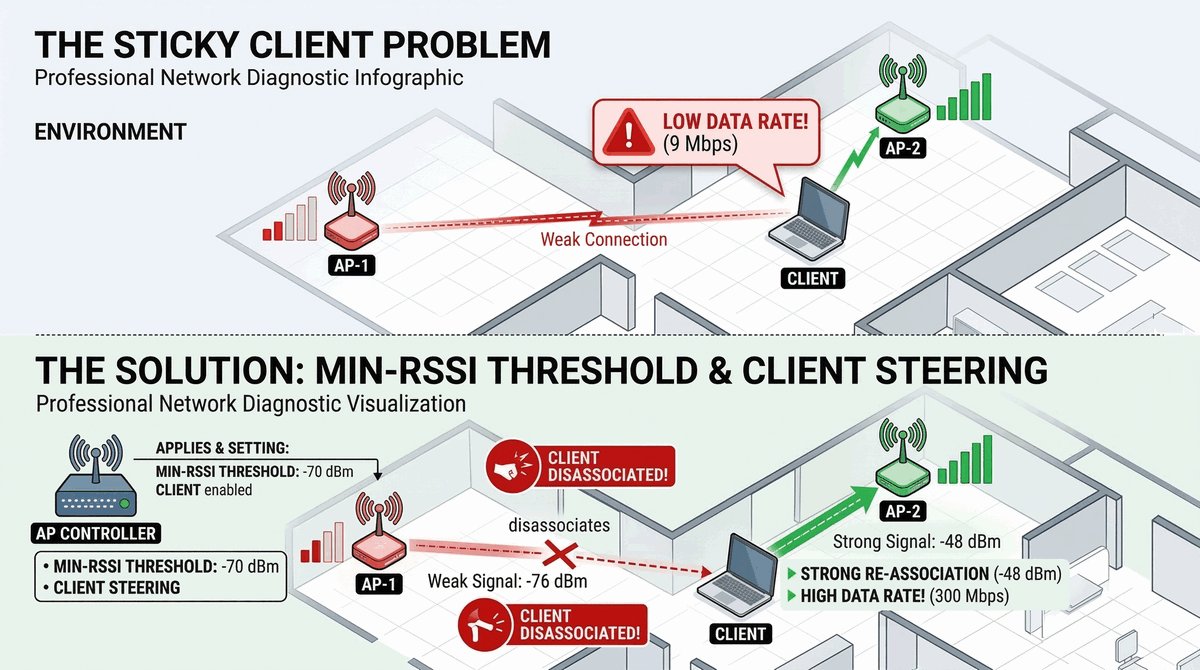

- Uporczywe trzymanie się odległego punktu dostępowego mimo stania pod silnym nadajnikiem.

- Prowadzi do tragicznej przepustowości dla danego urządzenia i spowalnia innych w tej samej komórce.

- Rozwiązanie: mechanizm RSSI Threshold – AP aktywnie odcina klienta, jeśli jego sygnał spadnie poniżej -75 dBm.

- Zmuszony do rozłączenia klient zmuszony jest do wykonania ponownego skanowania i znalezienia lepszego AP.

- Kolejne rozwiązanie: Band Steering – agresywne "wypychanie" klientów z pasma 2.4 GHz do 5 GHz.

- Darmowe narzędzia na telefon/laptopa (Android: WiFi Analyzer, PC: inSSIDer).

- Wizualizują siłę sygnału wszystkich sieci w zasięgu ucha radiowego.

- Pozwalają natychmiast wykryć rażące błędy planowania kanałów (ACI/CCI).

- Służą do szybkiej weryfikacji martwych stref.

- Wada: nie potrafią wykryć zakłóceń nie-WiFi (wykrywają tylko poprawnie uformowane ramki 802.11).

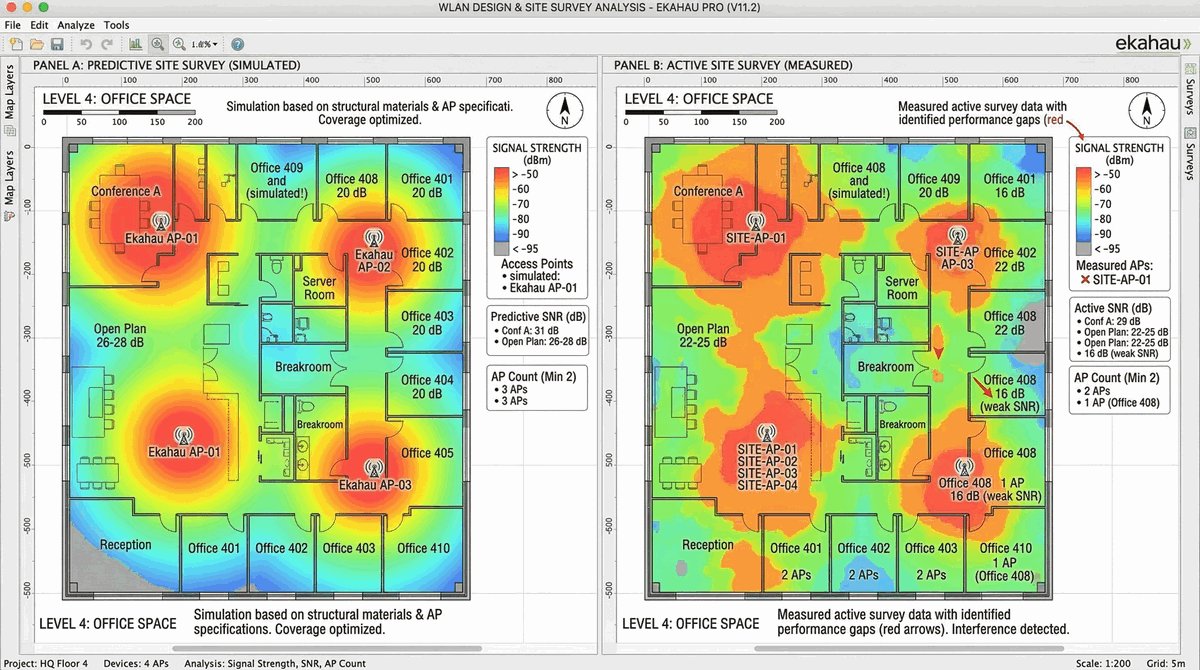

- Oprogramowanie klasy Ekahau lub NetSpot.

- Wizualizuje parametry SNR (Signal-to-Noise Ratio) na rzeczywistym planie architektonicznym.

- Umożliwia udowodnienie zasięgu (lub jego braku) przed inwestorem.

- Kluczowe przy audytach odbiorczych dużych inwestycji sieciowych.

- Predictive Survey: pozwala na symulację zasięgu (z uwzględnieniem materiału ścian) przed wbiciem pierwszej gwoździa.

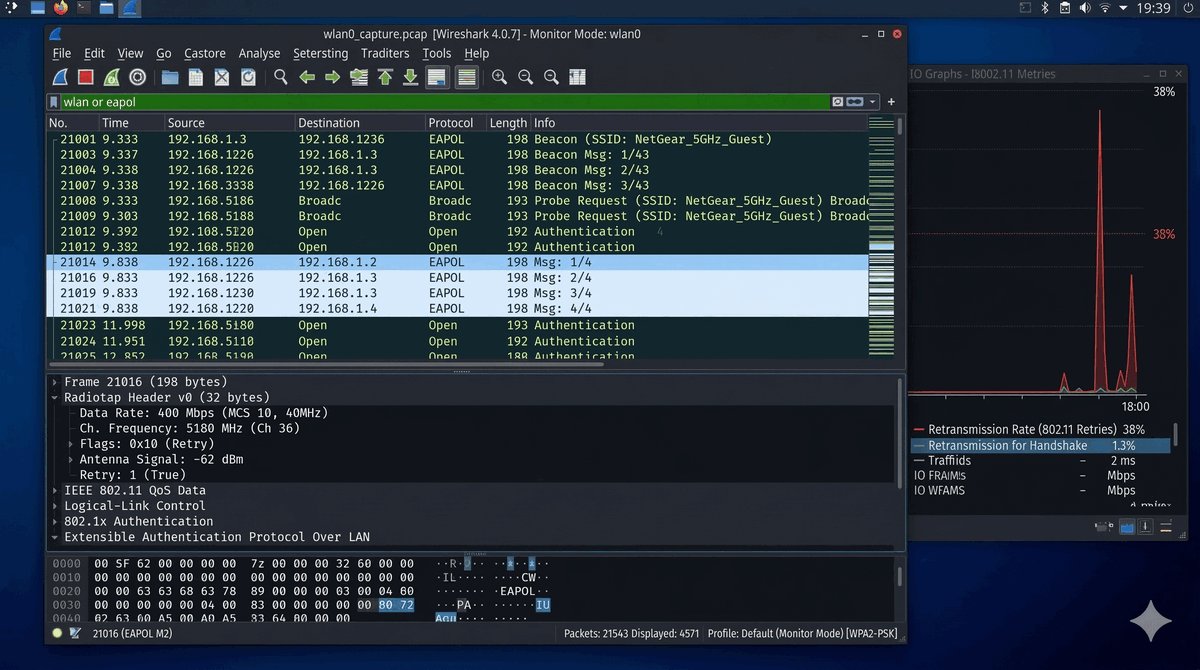

- Wykrywanie problemów na poziomie niższym niż IP (L2 - ramki Management).

- Analiza procesu 4-Way Handshake (wymiana kluczy szyfrujących).

- Wyłapywanie ramek Beacon oraz Probe Request.

- Wymaga dedykowanego sprzętu wspierającego tryb monitorowania.

- Pozwala zidentyfikować nadmiar ramek retransmisji, co świadczy o fizycznych zakłóceniach eteru.

- Sytuacja: Pracownicy socjalni skarżą się na zwalniające Wi-Fi w okolicach godziny 12:00-13:00.

- Diagnostyka: Analizator widma wykazuje potężny wzrost szumu na kanale 9 i 10.

- Przyczyna: Nieszczelna mikrofalówka w kuchni znajdującej się za ścianą punktu dostępowego.

- Rozwiązanie: Fizyczna naprawa kuchni lub (skuteczniej) wymuszenie na klientach pracy w paśmie 5 GHz.

- Wniosek: Nie każdy problem sieciowy ma przyczynę w konfiguracji software'owej.

- Sytuacja: Nowy pracownik nie może zalogować się do sieci Enterprise.

- Diagnostyka: Wireshark pokazuje ramki "EAP-Failure" po kilku sekundach.

- Analiza: Serwer RADIUS loguje błąd "Untrusted Certificate Authority".

- Przyczyna: Laptop nie posiada zainstalowanego certyfikatu głównego urzędu certyfikacji.

- Rozwiązanie: Manualne zainstalowanie certyfikatu lub wypchnięcie go przez politykę GPO.

- Wniosek: Klient może odrzucić AP, jeśli uzna go za niebezpieczny.

- Sytuacja: Rozmowy wideo przerywają się podczas przechodzenia między piętrami.

- Diagnostyka: Heatmapa ujawnia lukę (martwy punkt) na klatce schodowej.

- Analiza: Zbyt mały margines błędu w nałożeniu się sygnałów (brak strefy overlap).

- Rozwiązanie: Korekta mocy nadawczej sąsiednich AP lub dołożenie dedykowanego AP na klatce.

- Wniosek: Płynność roamingu wymaga nadmiarowości sygnału.

- Dla pasma 2.4 GHz obowiązuje święta trójca: 1, 6, 11 – i nic poza tym.

- W 5 GHz unikaj maksymalnie szerokich kanałów (160 MHz) w gęstym biurze.

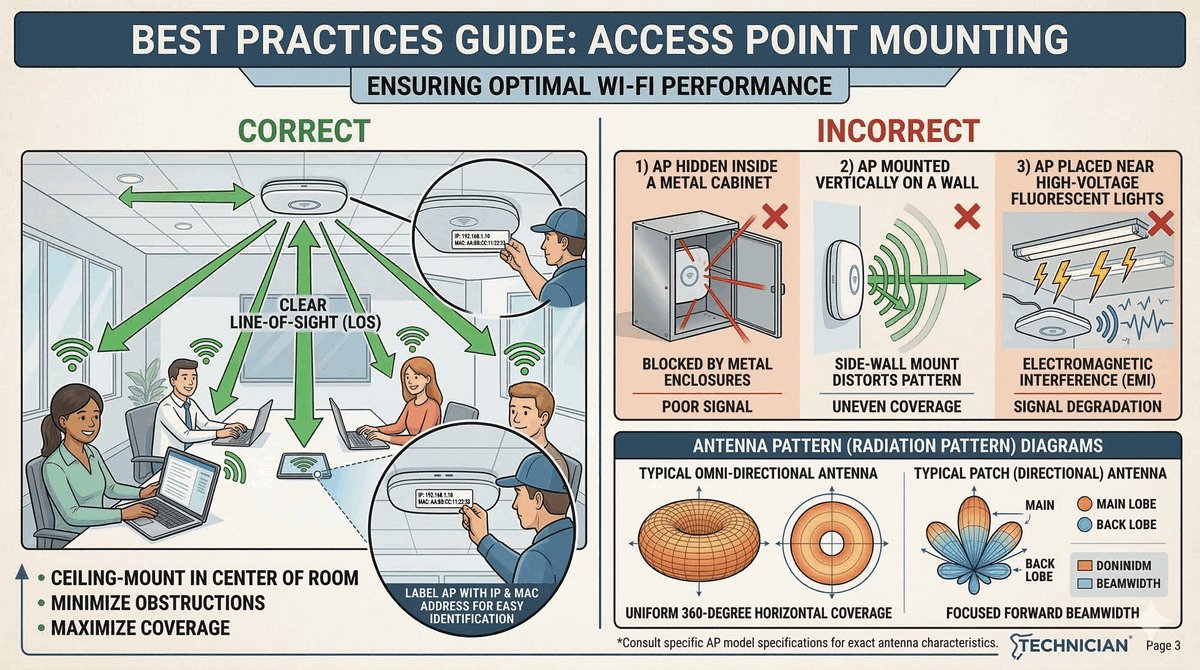

- Ustawiaj moc nadawania (Tx Power) na poziomie ok. 10-14 dBm (podstawowy błąd to ustawianie 20 dBm / 100%).

- Automatyczny dobór kanałów (RRM) jest dobry, lecz wymaga okresowej weryfikacji ręcznej po dodaniu nowych urządzeń przez sąsiadów.

- AP sufitowe są projektowane do montażu w poziomie (fala rozchodzi się jak "donat").

- Montaż pionowy (na ścianie) AP sufitowego drastycznie zmienia jego charakterystykę zasięgu.

- Unikaj montażu AP w pobliżu tras kablowych prądu zmiennego oraz dużych silników.

- Ukrywanie AP nad metalowym sufitem podwieszanym to gwarancja awarii.

- Oznaczaj fizycznie Access Pointy (etykieta z nazwą) – ułatwia to zdalną diagnozę przez telefon.

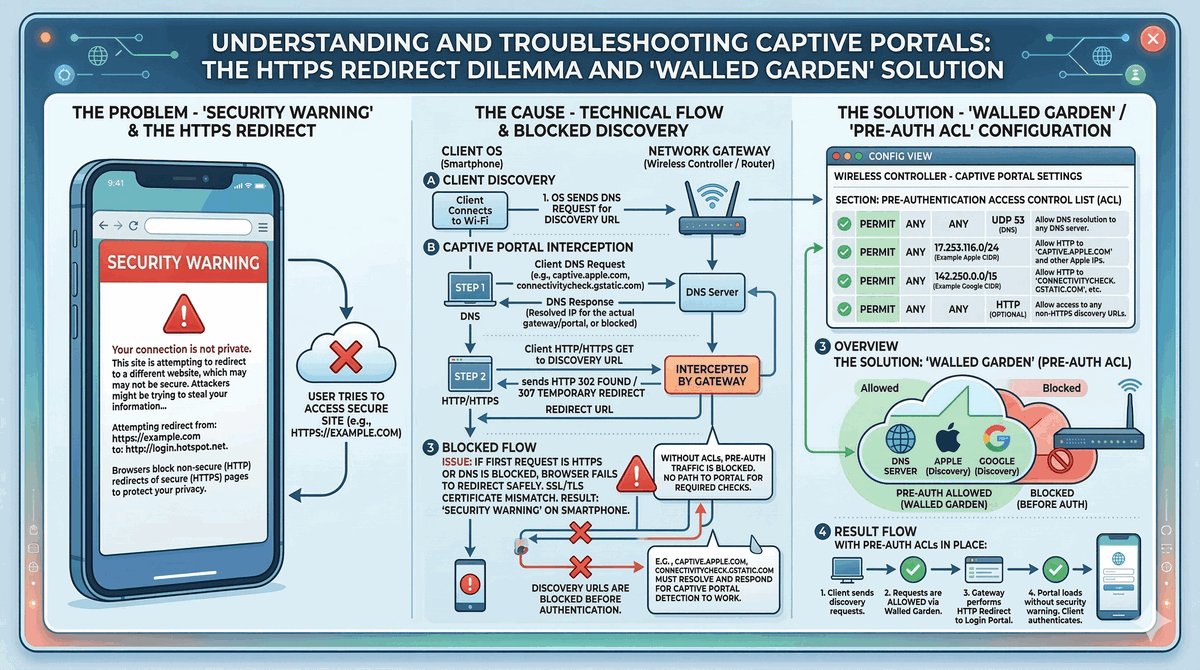

- Problemy z wyświetlaniem strony logowania wynikają z mechanizmu HSTS (HTTPS).

- Przeglądarka uznaje próbę przekierowania na stronę logowania za atak Man-in-the-Middle.

- Rozwiązanie: obsługa tzw. "CNA" (Captive Network Assistant) – system operacyjny sam wykrywa blokadę.

- Zasada: zawsze dopuszczaj ruch DNS i zapytania do domen testowych (np. apple.com, connectivity-check.gstatic.com) przed autoryzacją gościa.

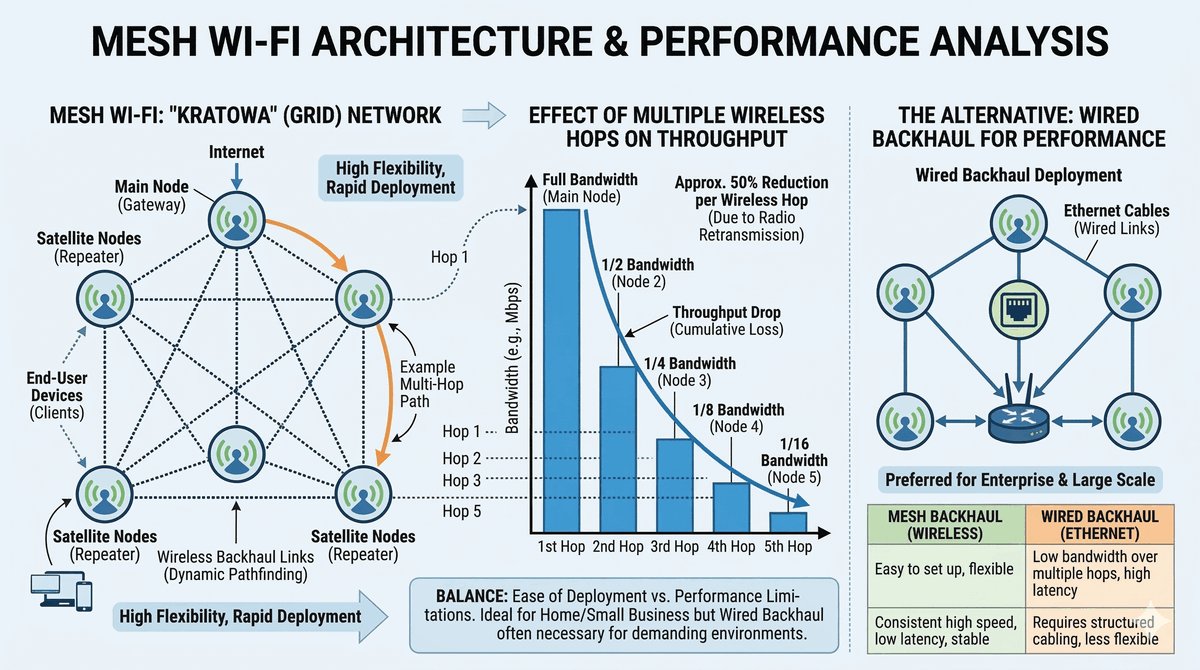

- Sieć kratowa (Mesh) pozwala na bezprzewodowe połączenie Punktów Dostępowych ze sobą.

- Zaleta: brak konieczności kucia ścian i prowadzenia kabli skrętki.

- Wada: każdy "skok" (hop) zabiera średnio 50% dostępnej przepustowości.

- Konkluzja: w firmach zawsze walczymy o kabel (Backhaul) do każdego AP.

- Mesh jest dopuszczalny tylko w miejscach trudno dostępnych (np. rzeźby, stare kościoły, tymczasowe eventy).

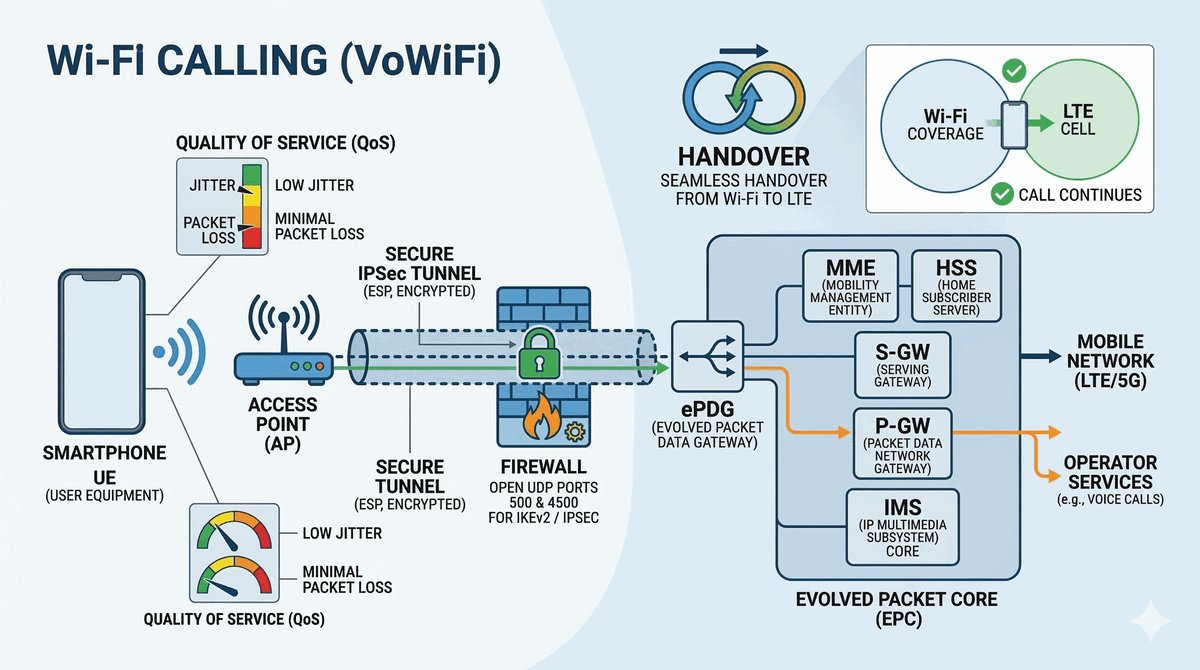

- Przenoszenie ruchu telefonicznego GSM do sieci WLAN (ratunek w żelbetowych biurowcach).

- Wymaga bezbłędnej konfiguracji tuneli IPSec na firewallu brzegowym.

- Ekstremalna wrażliwość na parametry Jitter (zmienność opóźnień) oraz Packet Loss.

- Błąd: blokowanie ruchu UDP 500/4500 na styku z Internetem uniemożliwi działanie usługi.

- Wymaga perfekcyjnie działającego roamingu L2/L3.

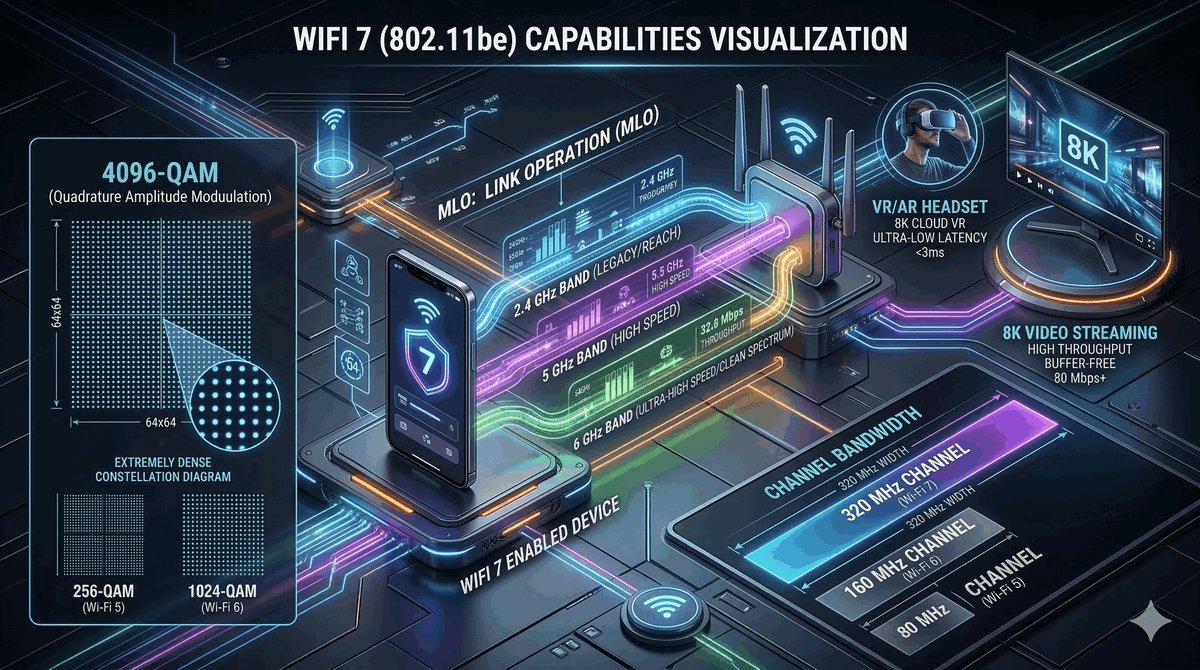

- Teoretyczna prędkość rzędu 46 Gb/s – więcej niż większość kabli miedzianych.

- MLO (Multi-Link Operation): urządzenie może odbierać dane jednocześnie w kilku pasmach (np. 5 i 6 GHz).

- Kanały o szerokości 320 MHz – ogromne korytarze dla danych aplikacji AR/VR.

- Wprowadzenie modulacji 4096-QAM (więcej bitów upchniętych w jednym impulsie fali).

- Standard zaprojektowany do walki o zerowe opóźnienia, a nie tylko o "cyferki" prędkości.

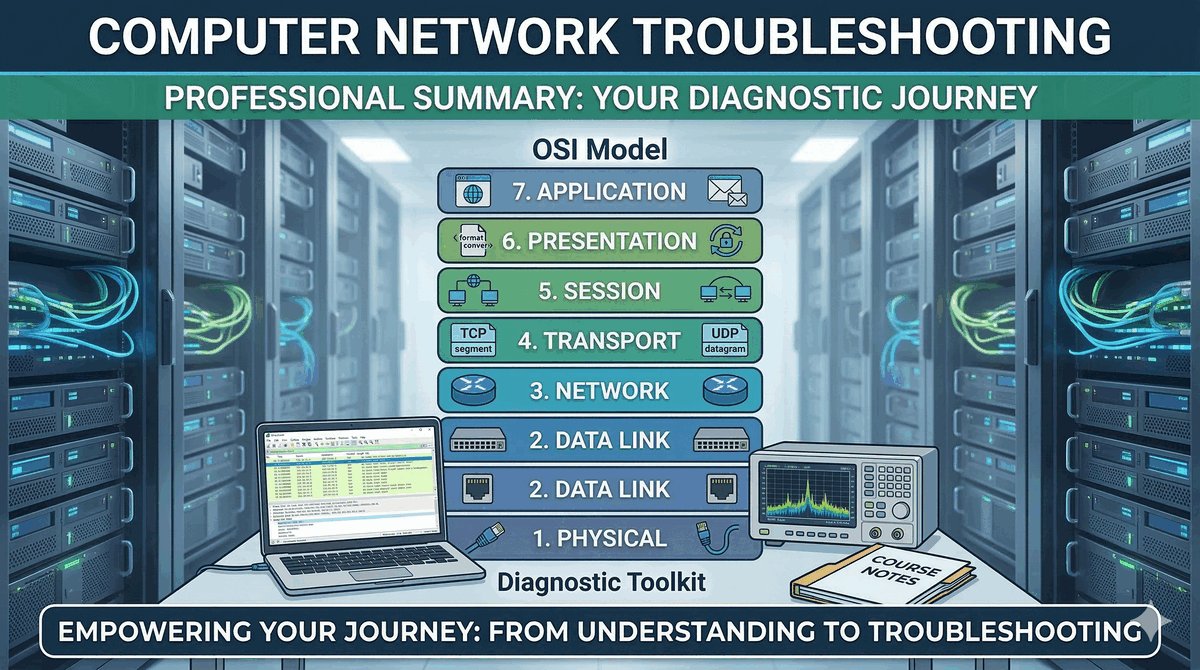

- Poznaliśmy drogę od fizycznych uszkodzeń kabla po subtelne błędy protokołów aplikacji.

- Inżynieria sieci to proces logicznego wykluczania warstw modelu OSI.

- Narzędzia (Wireshark, Nmap, Analyzers) dają dane, lecz to Twoja wiedza daje rozwiązanie.

- Monitoring jest kluczem do proaktywnego wykrywania awarii, zanim zgłosi je użytkownik.

- Świat sieci to permanentna zmiana – bądź zawsze na bieżąco z nowościami.

- Dziękuję za udział w wykładach i życzę samych stabilnych połączeń!