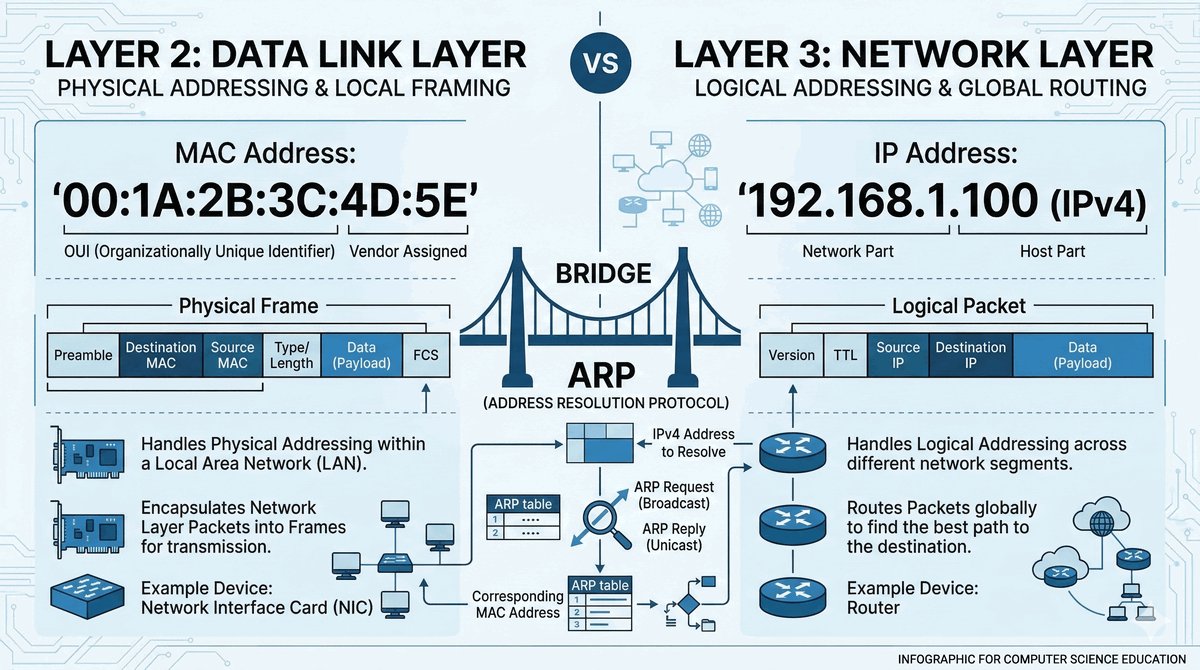

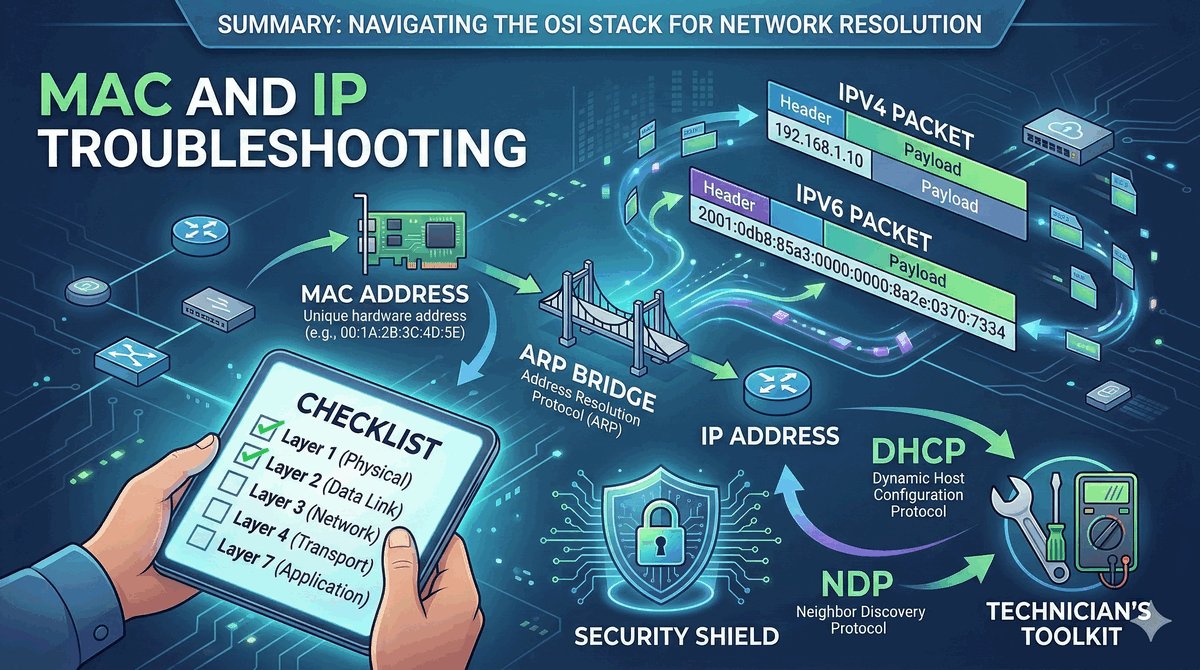

- Warstwa 2 (Łącza Danych) odpowiada za fizyczne adresowanie (MAC).

- Warstwa 3 (Sieciowa) odpowiada za logiczne adresowanie (IP).

- Problemy w tych warstwach są najczęstszą przyczyną awarii sieci LAN.

- Zrozumienie interakcji między adresami MAC a IP jest kluczowe.

- Protokół ARP stanowi most łączący obie warstwy.

- Błędy konfiguracji IP są łatwe do popełnienia, a czasem trudne do wykrycia.

- Diagnostyka wymaga znajomości struktury ramki oraz pakietu.

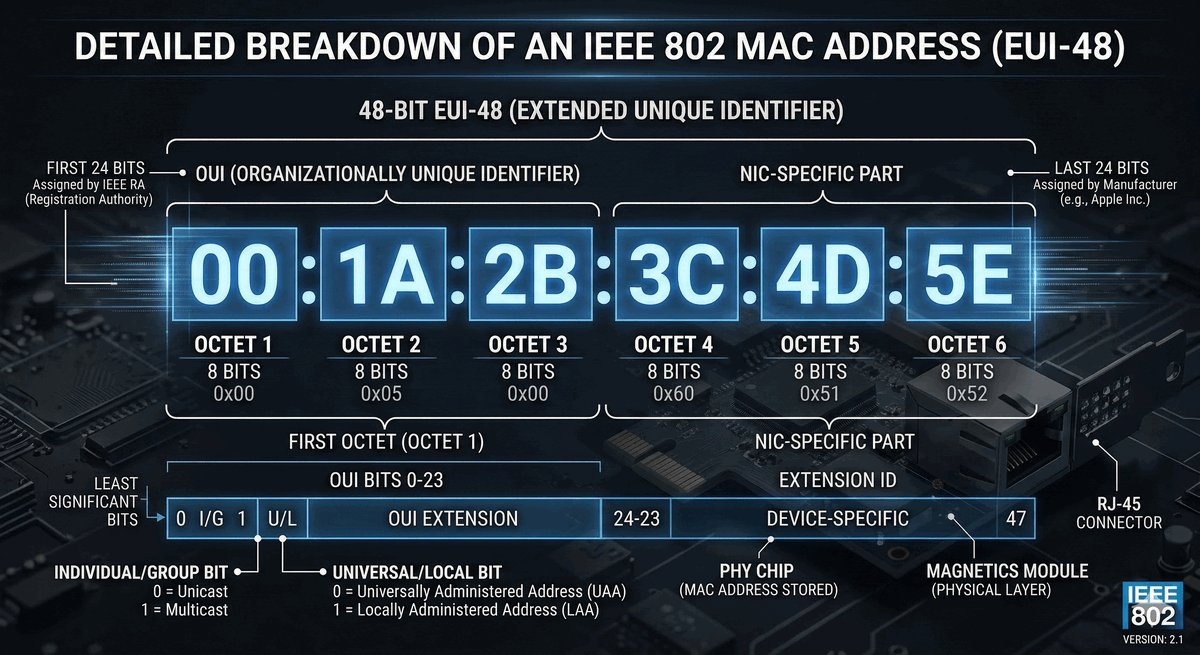

- Media Access Control – unikalny adres sprzętowy karty sieciowej.

- 48-bitowy adres zapisywany szesnastkowo (np. 00:1A:2B:3C:4D:5E).

- Pierwsze 24 bity to OUI (identyfikator producenta sprzętu).

- Używany do komunikacji w obrębie jednej sieci lokalnej (LAN).

- Teoretycznie nie zmienia się podczas przenoszenia urządzenia.

- Przełączniki (switche) używają adresów MAC do przekazywania ramek.

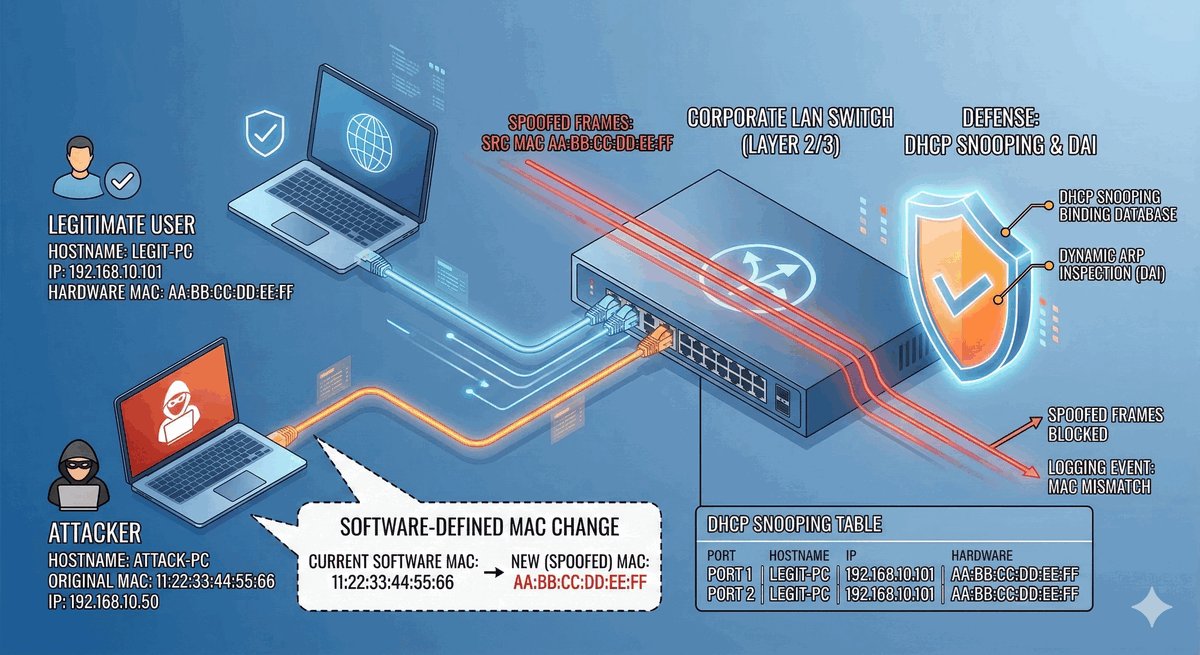

- Programowa zmiana adresu MAC (MAC Spoofing) może stwarzać zagrożenia.

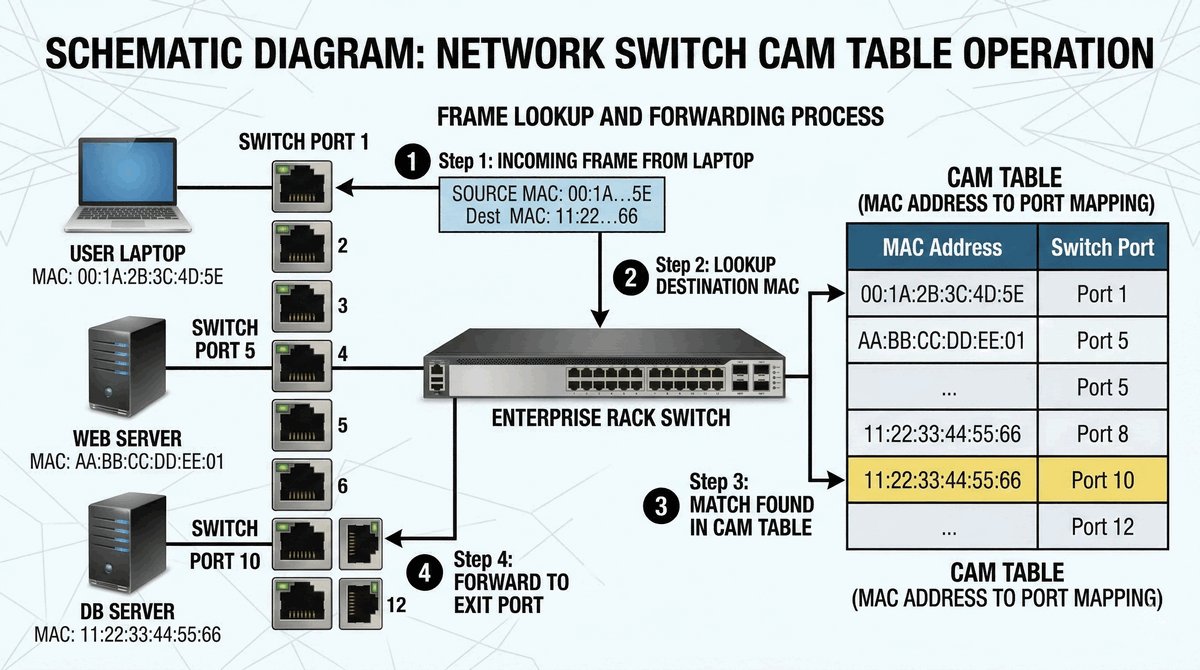

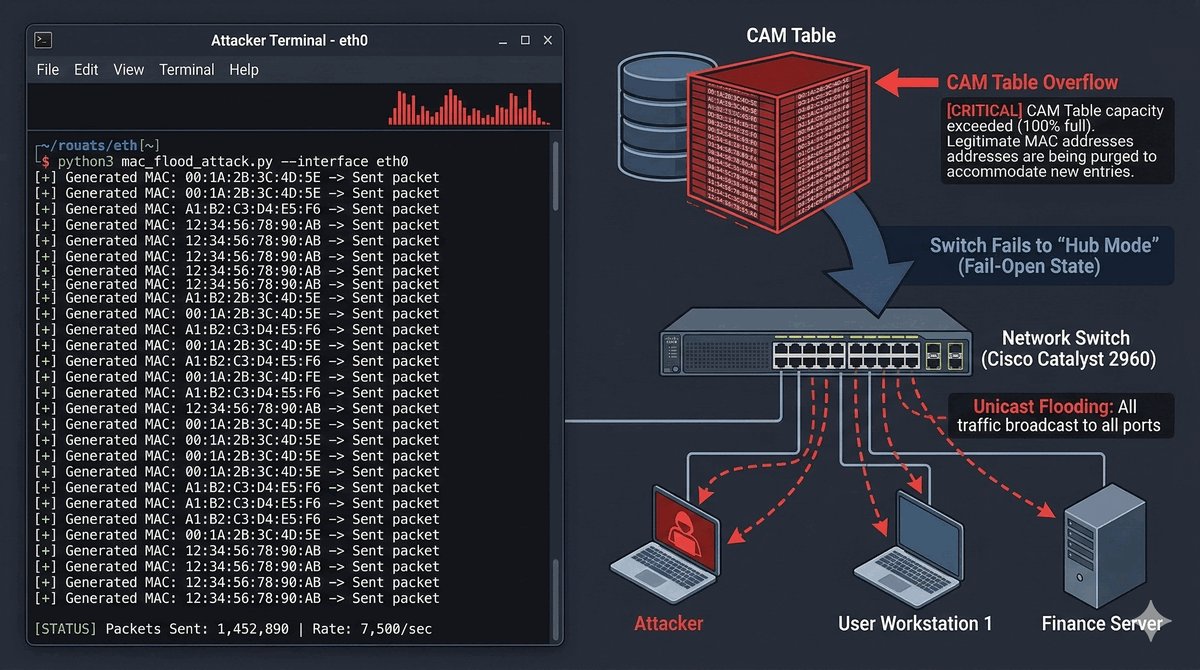

- Content Addressable Memory – specjalistyczna pamięć przełącznika.

- Mapuje adresy MAC na numery fizycznych portów przełącznika.

- Switch "uczy się" adresów źródłowych z przychodzących ramek.

- Jeśli adresu docelowego nie ma w tablicy, następuje rozgłoszenie (flood).

- Tablica CAM posiada ograniczoną pojemność.

- Mechanizm wygasania wpisów (aging time) zapobiega jej przepełnieniu.

- Atak typu MAC Flooding może doprowadzić do przepełnienia tablicy.

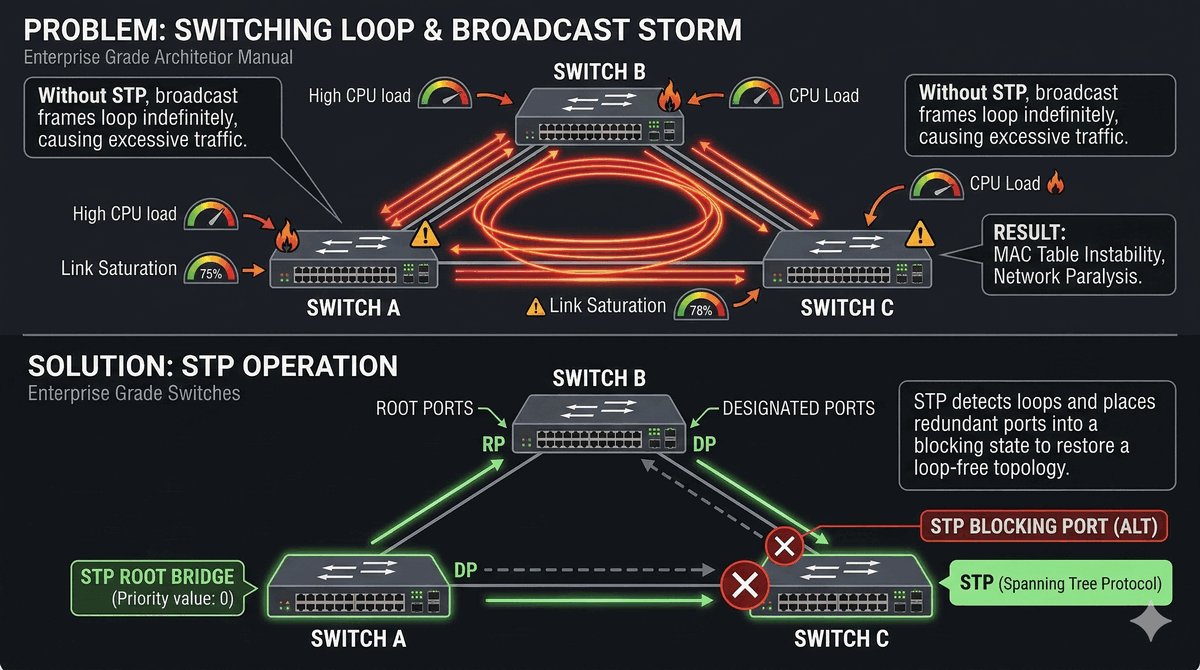

- Powstają, gdy istnieje więcej niż jedna ścieżka między przełącznikami.

- Powodują burze rozgłoszeniowe (Broadcast Storms).

- Objawy: całkowity paraliż sieci, gwałtowne miganie wszystkich diod portów.

- Ramki krążą w pętli bez końca, przeciążając pasmo oraz procesory CPU.

- Protokół STP (Spanning Tree Protocol) skutecznie zapobiega pętlom.

- Błędna konfiguracja STP lub uszkodzenie kabla może wywołać pętlę.

- Technologia BPDU Guard chroni przed podłączeniem nieautoryzowanych urządzeń.

- Atak polegający na wysyłaniu tysięcy ramek z fałszywymi adresami MAC.

- Cel: przepełnienie tablicy CAM przełącznika.

- Skutek: switch zaczyna działać jak hub (rozsyła ruch na wszystkie porty).

- Atakujący uzyskuje możliwość podsłuchiwania ruchu innych użytkowników.

- Narzędzia: np. macof (część pakietu dsniff).

- Obrona: Port Security (wprowadzenie limitu adresów MAC na porcie).

- Wykrywanie: stałe monitorowanie stopnia zużycia pamięci switcha.

- Podszywanie się pod adres MAC innego, zaufanego urządzenia.

- Używane do omijania filtrów MAC lub kradzieży tożsamości sieciowej.

- Może powodować konflikty w sieci i przerwy w dostępie do usług.

- Trudne do wykrycia, gdyż użyty adres MAC wydaje się poprawny.

- Obrona: DHCP Snooping, Dynamic ARP Inspection (DAI).

- Wymaga wdrożenia systemów kontroli dostępu do sieci (NAC).

- Często stanowi pierwszy krok do ataku typu Man-in-the-Middle.

- Funkcja przełącznika ograniczająca dostęp do poszczególnych portów.

- Pozwala zdefiniować dozwolone adresy MAC (statycznie lub dynamicznie).

- Umożliwia określenie maksymalnej liczby urządzeń podłączonych do portu.

- Akcje po naruszeniu zasad: Protect, Restrict lub Shutdown.

- Opcja Shutdown: całkowite wyłączenie portu (wymaga akcji administratora).

- Skuteczna ochrona przed podłączaniem nieautoryzowanych switchy czy AP.

- Wymaga starannego zaplanowania w dynamicznych środowiskach pracy.

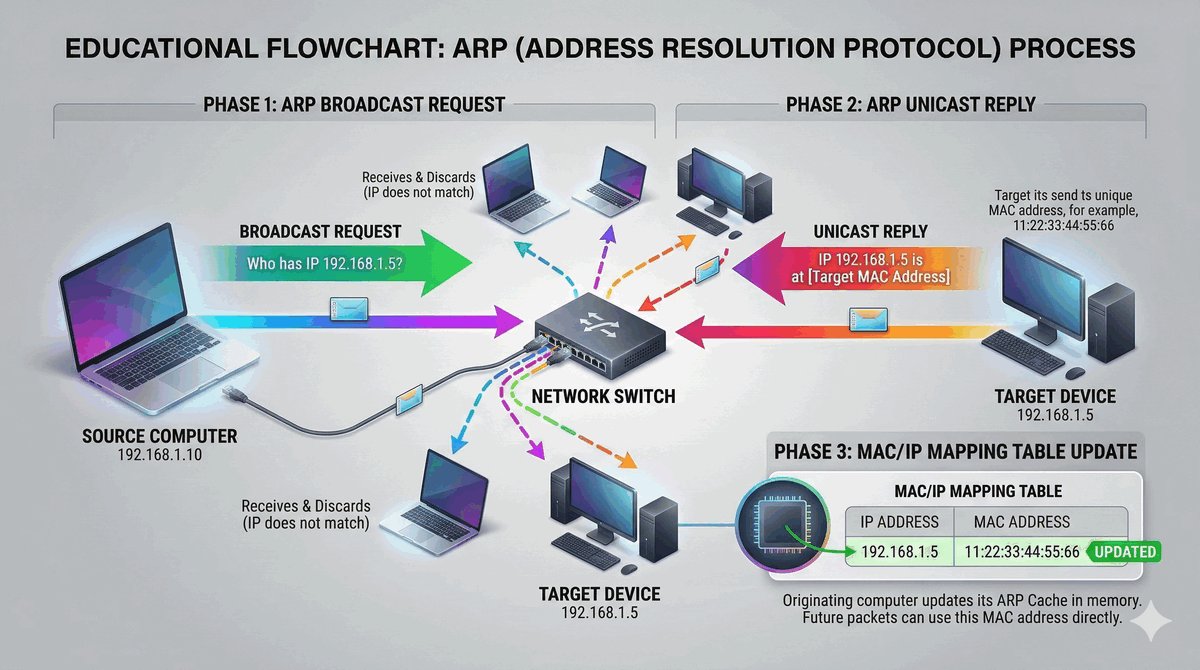

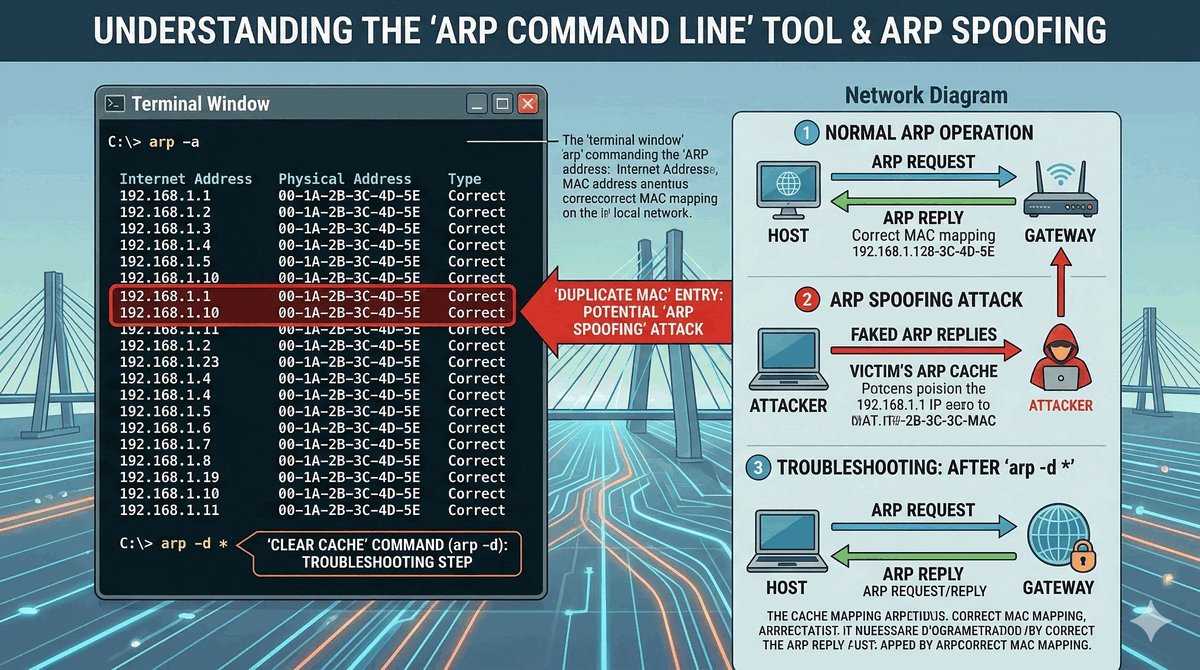

- Mapuje adresy logiczne IP na fizyczne adresy MAC.

- Działa w oparciu o mechanizm rozgłoszeń (Broadcast).

- Zapytanie: "Kto posiada adres IP X.X.X.X? Podaj mi swój MAC".

- Odpowiedź: "Ja posiadam ten adres IP, mój MAC to YYY".

- Urządzenia przechowują wyniki w podręcznej tablicy ARP (cache).

- Protokół niezbędny do poprawnej komunikacji w sieciach IPv4.

- Brak wpisu w tablicy ARP uniemożliwia poprawne wysłanie pakietu.

- Niespójność tablic ARP (nieaktualne wpisy po wymianie sprzętu).

- Objawy: brak komunikacji mimo teoretycznie poprawnej konfiguracji IP.

- Rozwiązanie: wyczyszczenie cache ARP (np. `arp -d *` w Windows).

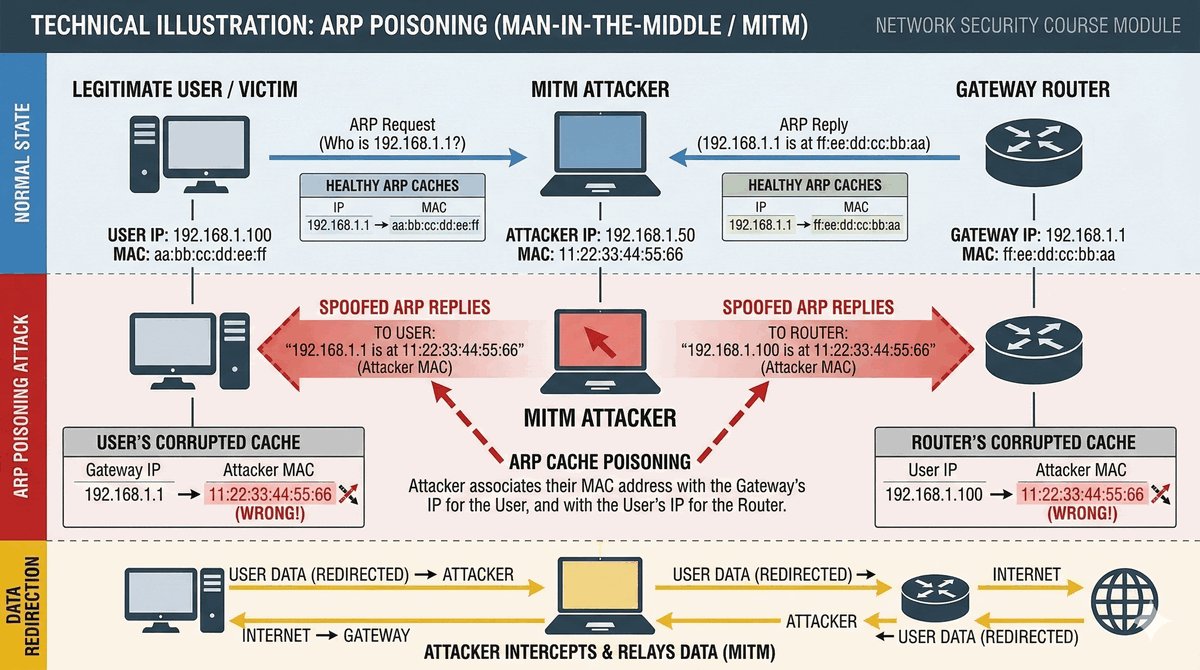

- ARP Spoofing (Poisoning): celowe fałszowanie odpowiedzi protokołu ARP.

- Umożliwia przeprowadzenie ataku Man-in-the-Middle.

- Wykrywanie: narzędzia typu arpwatch lub stosowanie statycznych wpisów.

- Funkcja Dynamic ARP Inspection (DAI) na switchach chroni przed atakiem.

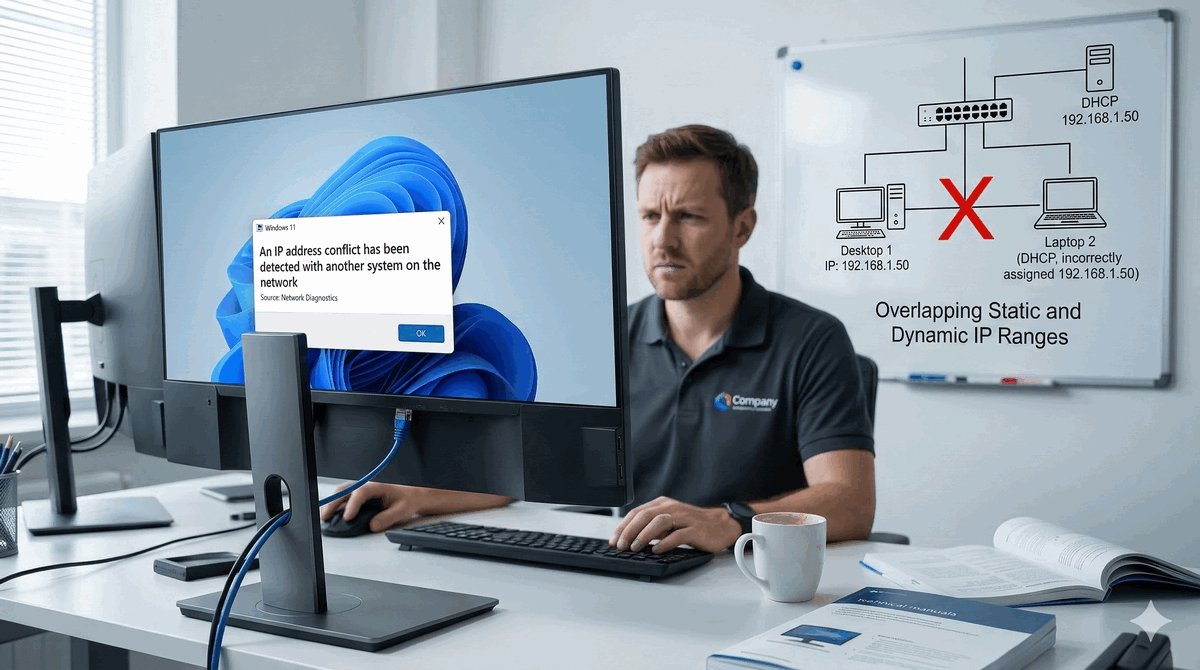

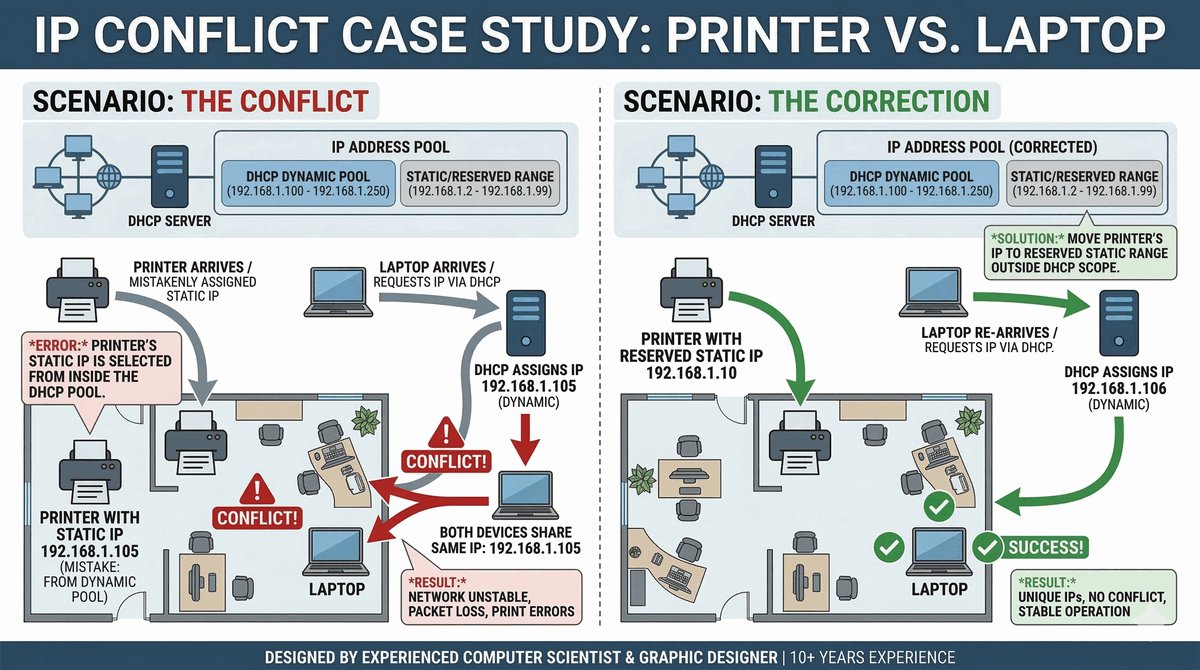

- Sytuacja, w której dwa urządzenia posiadają identyczny adres IP.

- System operacyjny zazwyczaj wykrywa konflikt i blokuje interfejs sieciowy.

- Przyczyna: ręczne przypisanie adresu wybranego z puli DHCP.

- Druga przyczyna: obecność dwóch aktywnych serwerów DHCP w jednej sieci.

- Objawy: okresowe zrywanie połączenia lub komunikaty o błędach.

- Rozwiązanie: spójne stosowanie DHCP oraz rezerwacji adresów.

- Narzędzia diagnostyczne: skanery sieciowe IP, logi systemowe.

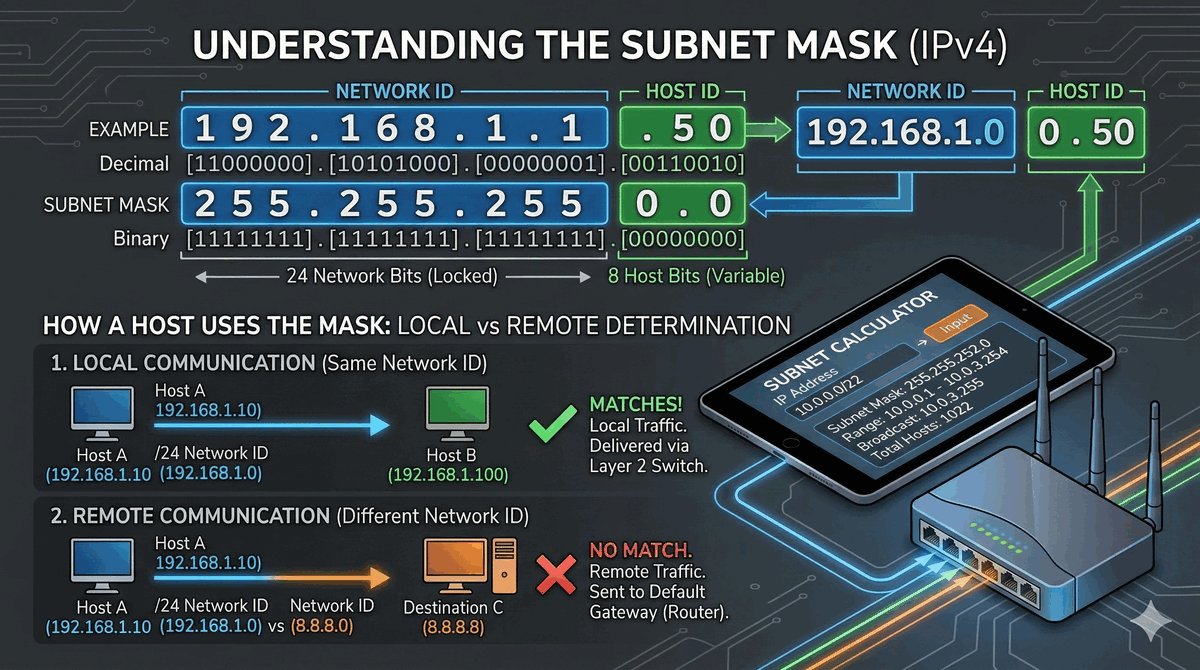

- Maska definiuje, która część adresu IP to sieć, a która to konkretny host.

- Błędna maska powoduje złe określenie lokalizacji celu przez urządzenie.

- Objawy: brak dostępu do wybranych hostów wewnątrz sieci lokalnej.

- Może skutkować wysyłaniem ruchu lokalnego bezpośrednio do bramy.

- Częsty błąd: ustawienie /24 (255.255.255.0) zamiast wymaganych /23 lub /16.

- Wszystkie urządzenia w danej podsieci muszą posiadać identyczną maskę.

- Kalkulatory IP pomagają w weryfikacji poprawności zaprojektowanej adresacji.

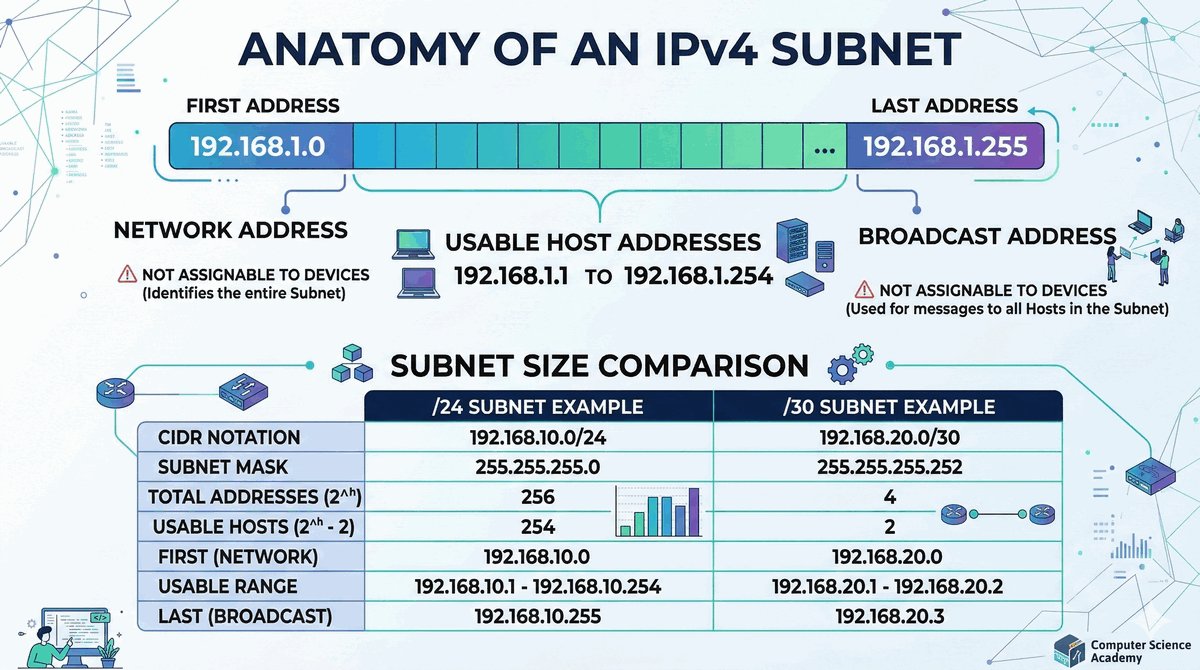

- Adres sieci (pierwszy w zakresie) nie może zostać przypisany do hosta.

- Adres broadcast (ostatni w zakresie) służy wyłącznie do rozgłoszeń.

- Próba przypisania tych adresów urządzeniom prowadzi do błędów.

- Starsze systemy niekiedy pozwalały na taką błędną konfigurację.

- Współczesne systemy zazwyczaj blokują próby użycia tych adresów.

- W sieciach korzystających z VLSM szczególnie łatwo o pomyłkę.

- Zawsze starannie weryfikuj zakres użytecznych adresów IP.

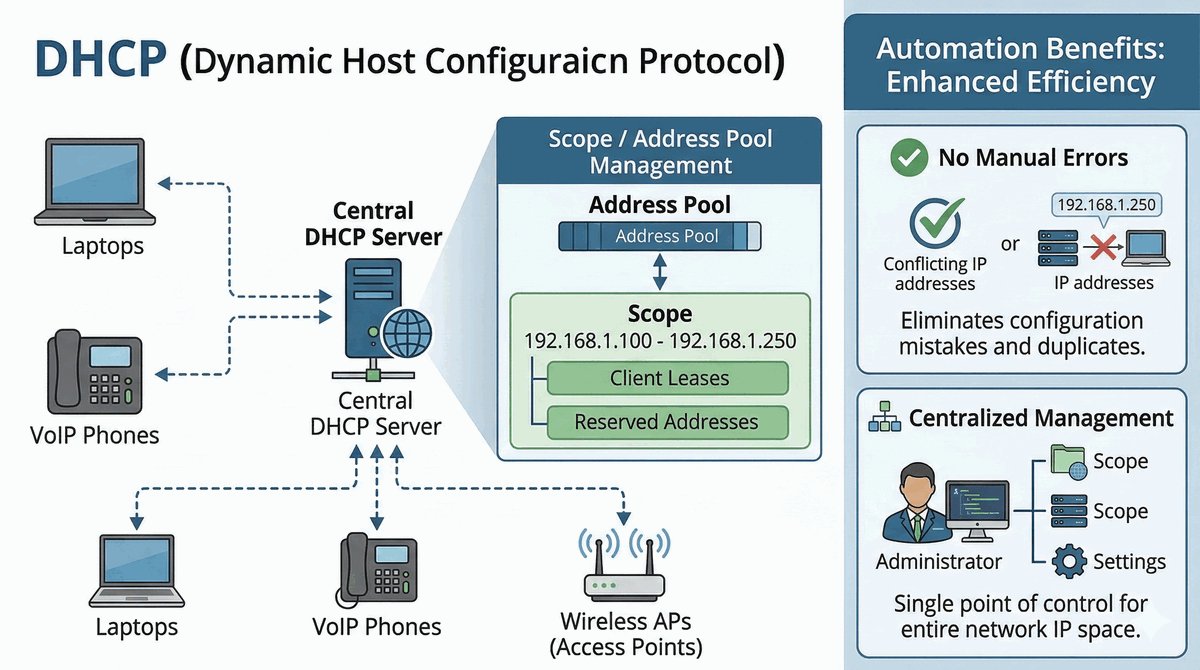

- Automatyzuje przydzielanie adresów IP, masek, bram oraz serwerów DNS.

- Działa w modelu klient-serwer.

- Znacznie ułatwia zarządzanie siecią i poprawia mobilność użytkowników.

- Eliminuje błędy związane z ręczną konfiguracją (np. literówki).

- Dzierżawa adresu (Lease Time) jest przyznawana na określony czas.

- Wymaga poprawnej konfiguracji puli adresowej (Scope).

- Kluczowa i niezbędna usługa w każdej nowoczesnej infrastrukturze sieciowej.

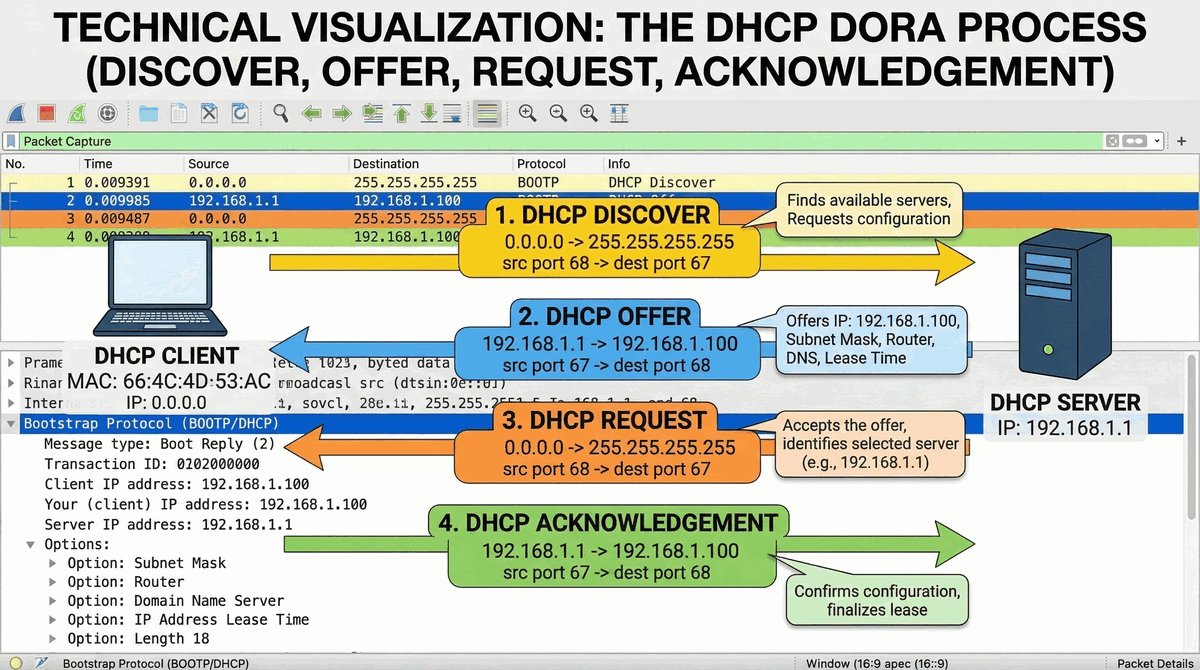

- Discover: Klient poszukuje serwera DHCP (rozgłoszenie).

- Offer: Serwer proponuje dostępny adres IP.

- Request: Klient akceptuje ofertę i przesyła prośbę o przydział.

- Acknowledge: Serwer potwierdza dzierżawę i przekazuje parametry.

- Analiza etapów DORA w programie Wireshark pozwala wykryć większość usterek.

- Zatrzymanie na Discover sugeruje brak komunikacji z serwerem.

- Zatrzymanie na Offer sugeruje odrzucenie propozycji przez klienta.

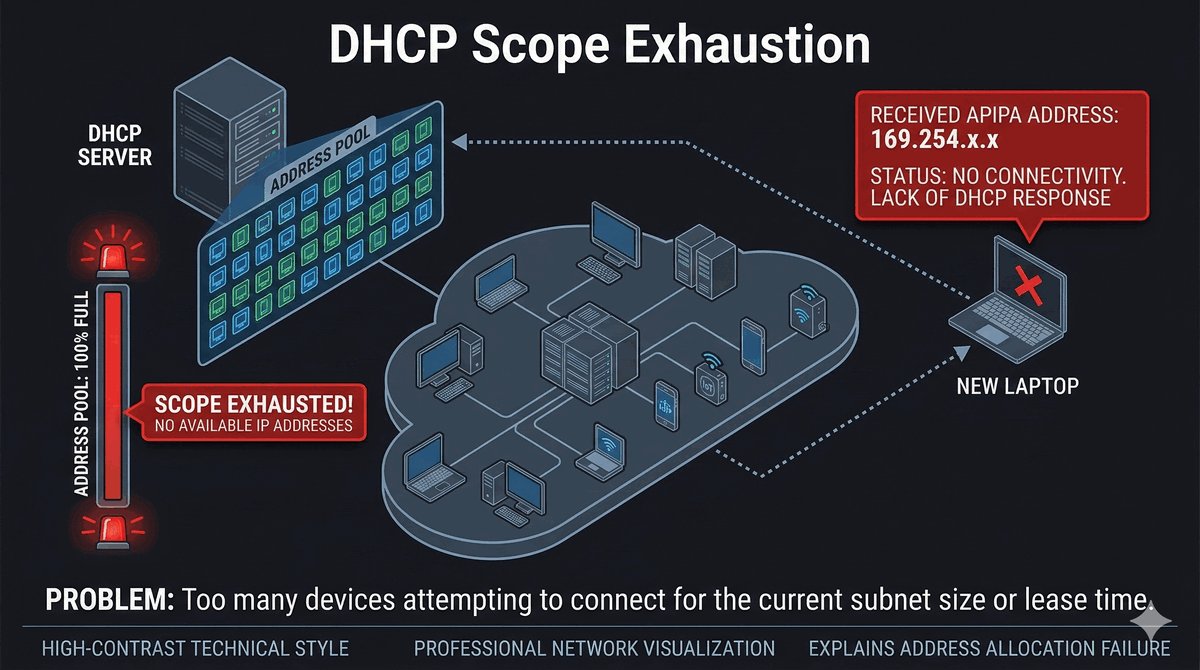

- Brak dostępnych adresów IP do przydzielenia dla nowych klientów.

- Objawy: nowe urządzenia nie łączą się, otrzymują adres z zakresu APIPA (169.254.x.x).

- Przyczyna: zbyt mała podsieć w stosunku do liczby użytkowników.

- Druga przyczyna: zbyt długi czas dzierżawy (Lease Time) w sieciach gościnnych.

- Rozwiązanie: rozszerzenie zakresu lub skrócenie czasu dzierżawy.

- Stały monitoring stopnia wykorzystania puli DHCP jest niezbędny.

- Systematyczne usuwanie zbędnych rezerwacji pomaga odzyskać adresy.

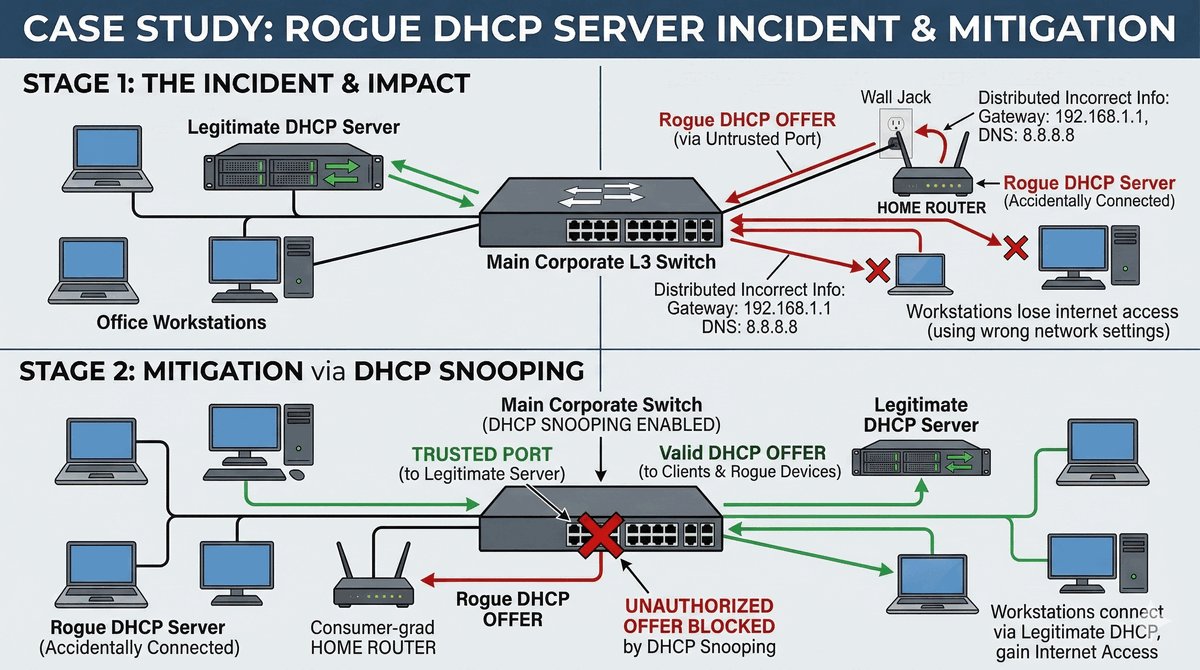

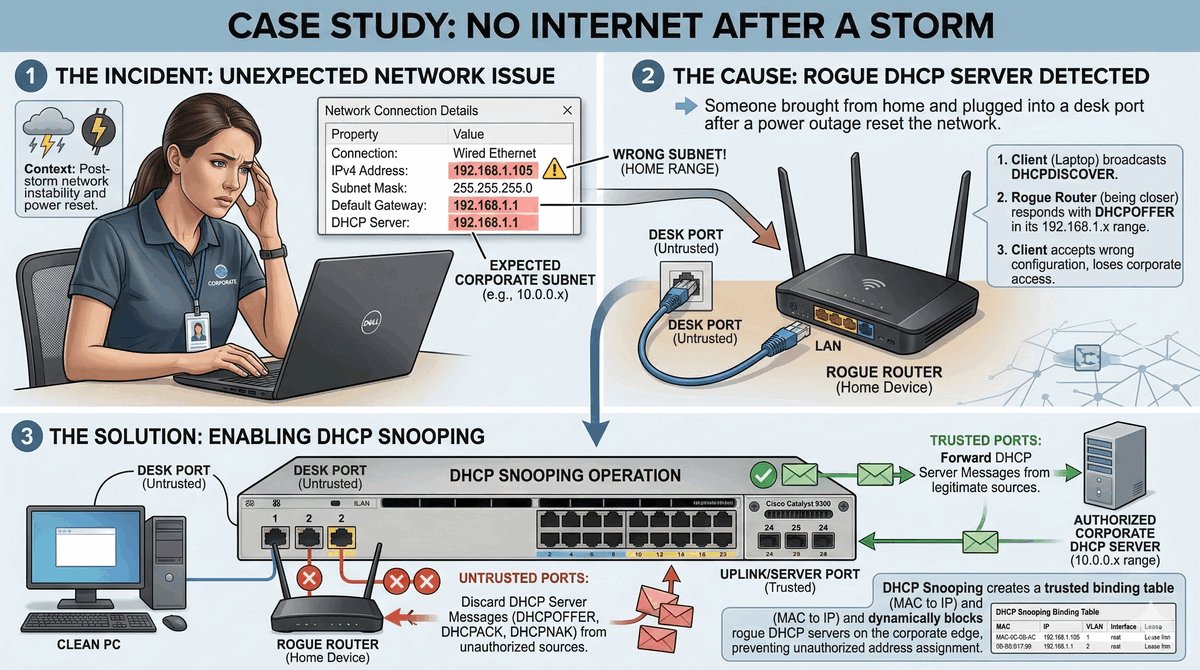

- Obecność obcego serwera DHCP (np. błędnie podłączony router domowy).

- Rozdaje on błędne parametry sieciowe (IP, bramy lub serwery DNS).

- Powoduje poważne zakłócenia: część użytkowników traci dostęp do usług.

- Zagrożenie atakiem Man-in-the-Middle: przekierowanie całego ruchu.

- Wykrywanie: użycie skanerów usług DHCP lub analiza w Wireshark.

- Obrona: DHCP Snooping na przełącznikach (blokowanie ofert z portów niezaufanych).

- Konieczność zachowania fizycznej kontroli nad gniazdkami sieciowymi.

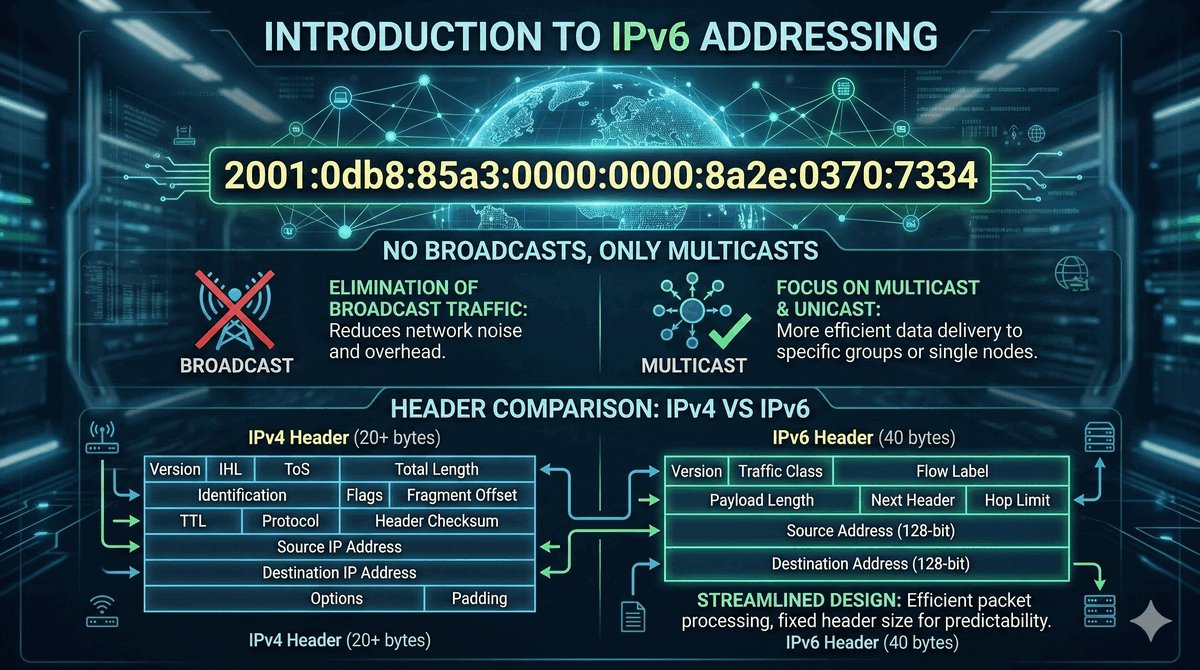

- Następca protokołu IPv4, definitywnie rozwiązuje problem braku adresów.

- Adresy są 128-bitowe i zapisywane w systemie szesnastkowym.

- Rezygnacja z rozgłoszeń (broadcast) na rzecz Multicastu.

- Uproszczona struktura nagłówka pakietu przyspiesza jego przetwarzanie.

- Wbudowane wsparcie dla automatycznej konfiguracji (SLAAC).

- Natywne mechanizmy bezpieczeństwa (standard IPsec).

- Dual Stack: możliwość równoległego działania stosów IPv4 i IPv6.

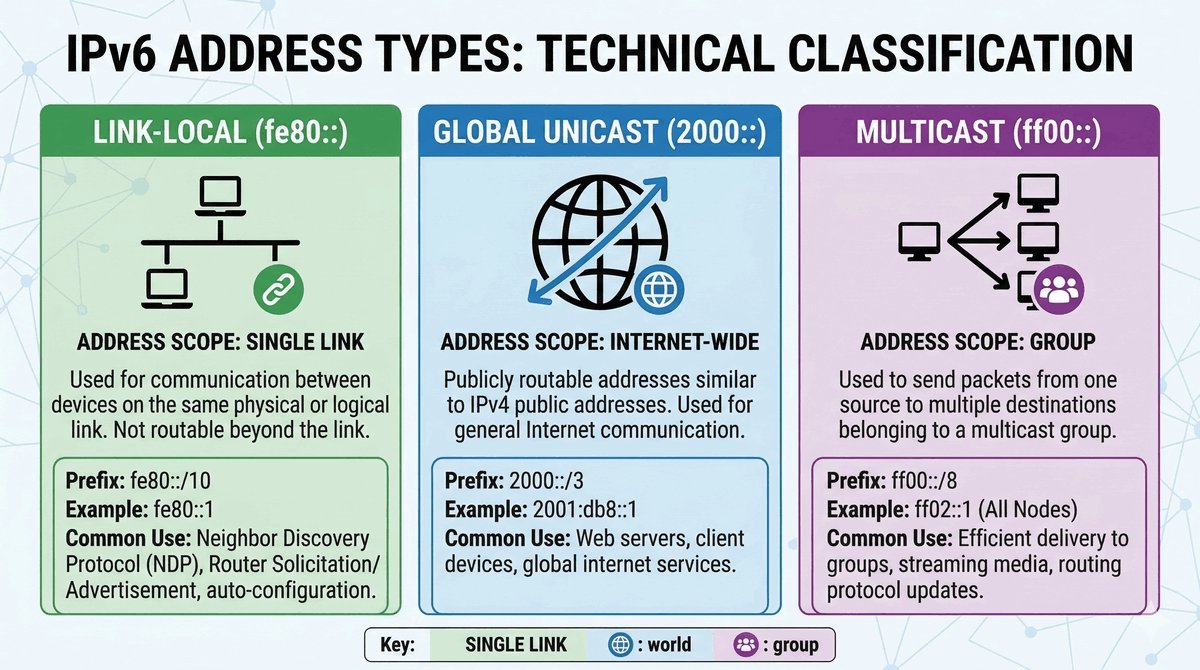

- Link-Local (fe80::/10): działa wyłącznie w obrębie danego segmentu sieci.

- Niezbędny do poprawnego działania protokołów pomocniczych (np. NDP).

- Global Unicast (2000::/3): publiczne adresy routowalne w skali globalnej.

- Unique Local (fc00::/7): odpowiednik prywatnych adresów z sieci IPv4.

- Multicast (ff00::/8): służy do komunikacji typu jeden-do-wielu.

- Anycast: komunikacja kierowana do najbliższego węzła w konkretnej grupie.

- Zrozumienie typów adresów jest kluczem do skutecznej diagnostyki IPv6.

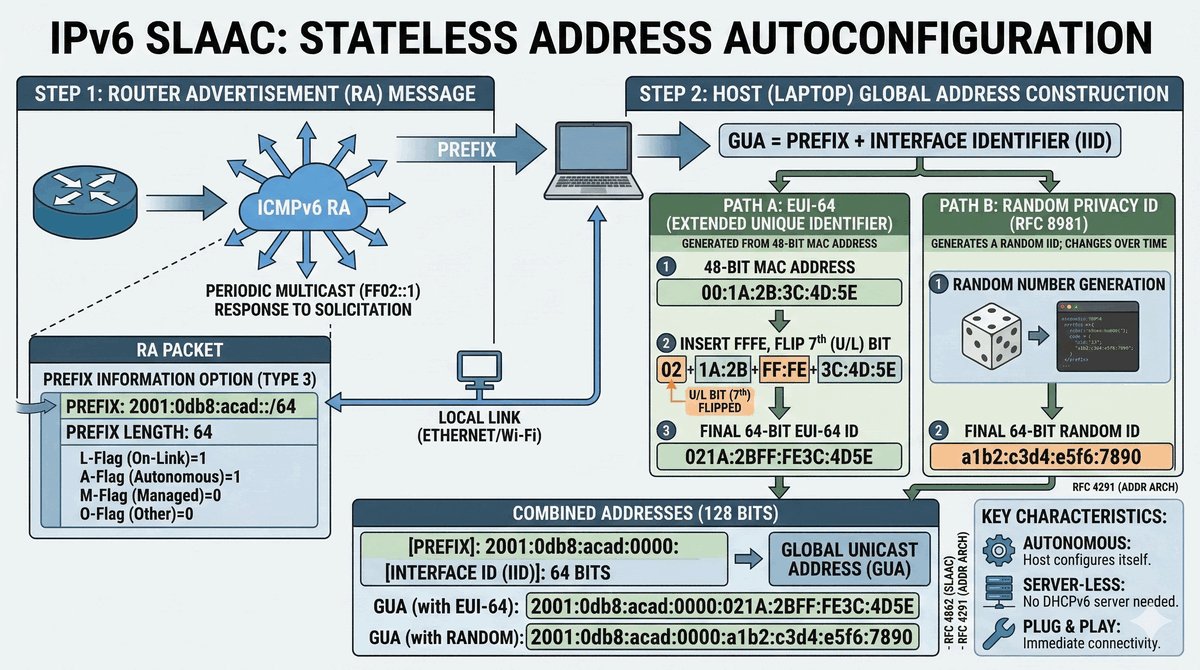

- Bezstanowa autokonfiguracja adresów (Stateless Address Autoconfiguration).

- Host samodzielnie generuje swój adres na podstawie prefiksu sieci.

- Router przesyła prefiks w komunikatach Router Advertisement (RA).

- Mechanizm ten nie wymaga obecności serwera DHCPv6.

- Wykorzystuje metodę EUI-64 do generowania identyfikatora z adresu MAC.

- Privacy Extensions: losowe generowanie ID w celu ochrony prywatności.

- Wyzwania: ograniczona kontrola nad adresacją i starsze wersje bez opcji DNS.

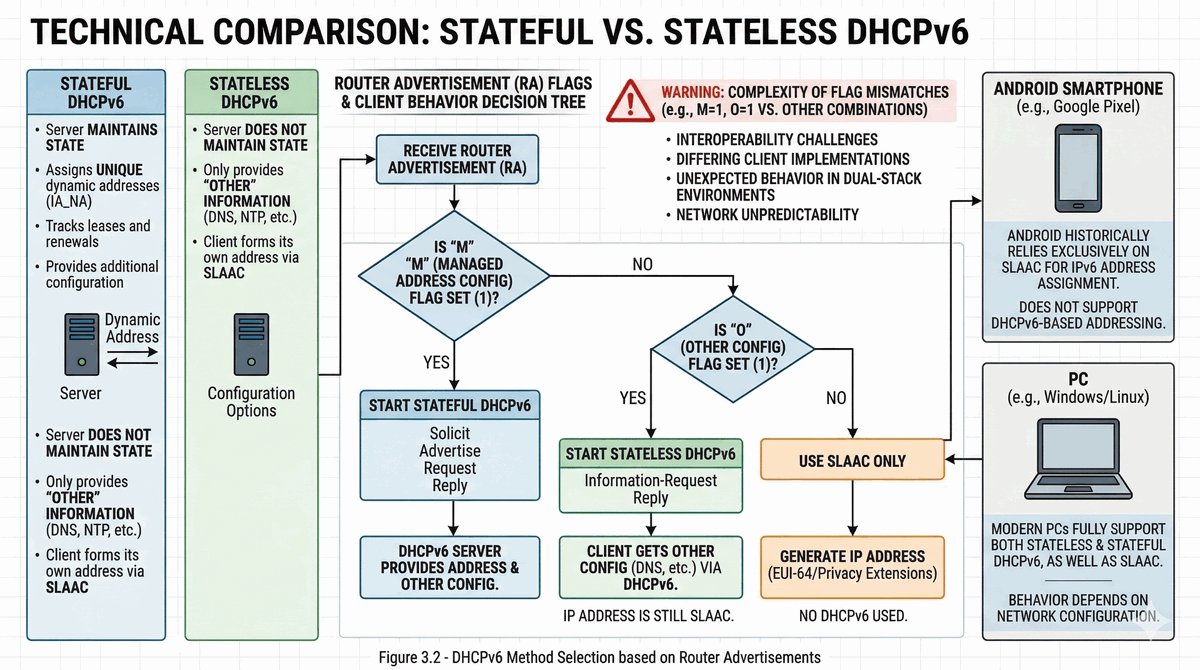

- Stanowy serwer DHCPv6 (Stateful): zarządza i przydziela konkretne adresy.

- Bezstanowy serwer DHCPv6 (Stateless): dostarcza tylko opcje dodatkowe (DNS).

- Router steruje wyborem trybu za pomocą flag M i O w komunikatach RA.

- Flaga M (Managed): nakazuje użycie DHCPv6 do pobrania adresu.

- Flaga O (Other): nakazuje użycie DHCPv6 do pobrania pozostałych opcji.

- Niezgodność konfiguracji flag na routerze i kliencie to częsty problem.

- Ważne: System Android domyślnie nie wspiera protokołu DHCPv6.

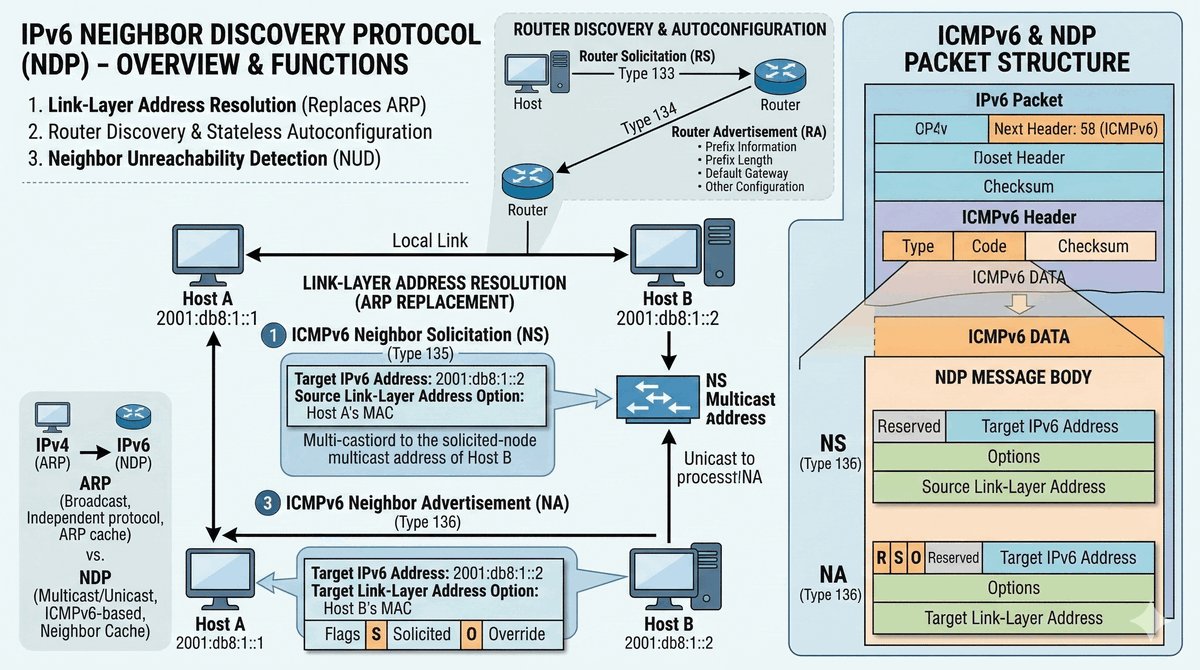

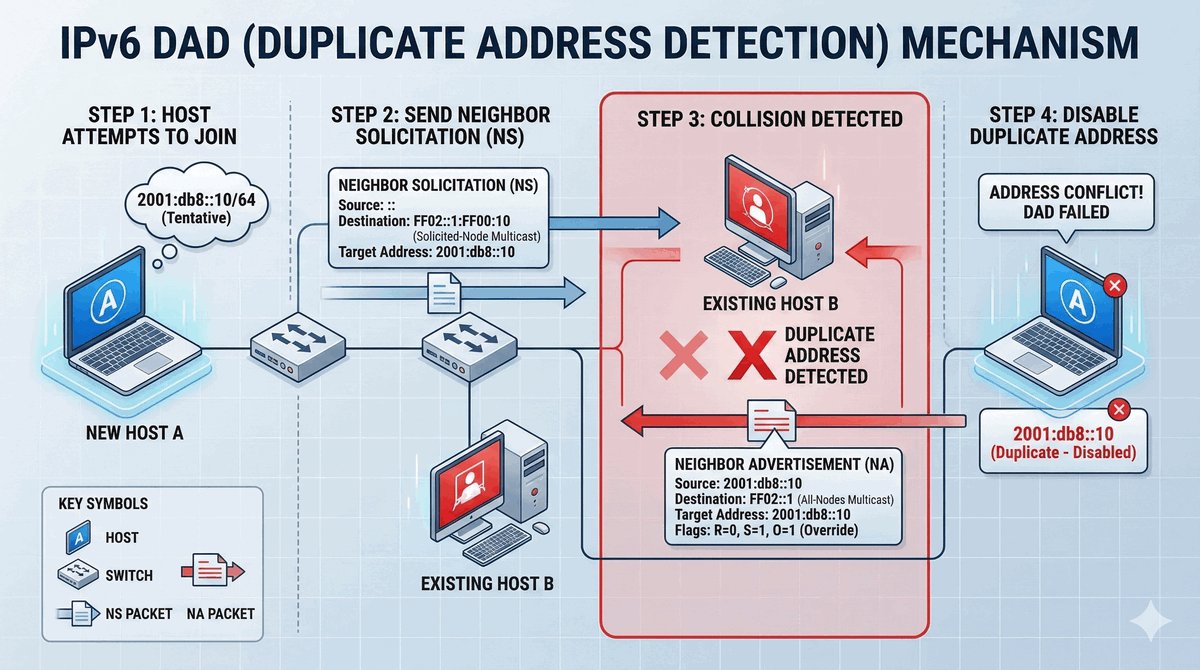

- Odpowiednik protokołu ARP, działający w ramach protokołu ICMPv6.

- Główne funkcje: odkrywanie sąsiadów oraz detekcja duplikatów (DAD).

- Komunikaty: Neighbor Solicitation (NS) oraz Neighbor Advertisement (NA).

- Komunikaty routera: Router Solicitation (RS) oraz Router Advertisement (RA).

- Protokół o krytycznym znaczeniu dla poprawnego funkcjonowania sieci IPv6.

- Blokowanie ruchu ICMPv6 na firewallach uniemożliwia poprawną pracę sieci.

- Diagnostyka: np. `netsh interface ipv6 show neighbors` w Windows.

- Mechanizm aktywnie zapobiegający konfliktom adresów IP.

- Przed zatwierdzeniem adresu host wysyła specjalne zapytanie NS.

- Brak odpowiedzi oznacza, że wybrany adres jest unikalny w sieci.

- W przypadku odpowiedzi adres jest wyłączany jako zduplikowany.

- Błędy DAD mogą sugerować obecność pętli fizycznej w sieci.

- Szczególnie istotne przy ręcznej (statycznej) konfiguracji adresacji.

- Logi systemowe dostarczają szczegółowych informacji o błędach DAD.

- Objawy: Dwa komputery cyklicznie tracą dostęp do zasobów sieciowych.

- Monitorowanie: System zgłasza błąd "Wykryto konflikt adresów IP".

- Analiza: Weryfikacja powiązań adresów MAC z IP w tablicy ARP.

- Przyczyna: Drukarka sieciowa posiadała statyczny adres IP z puli DHCP.

- Serwer DHCP przydzielił ten sam adres nowo podłączonemu laptopowi.

- Rozwiązanie: Wykluczenie adresu drukarki z zakresu DHCP (rezerwacja).

- Wniosek: Adresy statyczne muszą znajdować się poza zakresem dynamicznym.

- Objawy: Użytkownicy w całym biurze zgłaszają brak Internetu.

- Weryfikacja: Hosty otrzymały adresy z nieznanej sieci 192.168.1.x.

- Brama domyślna wskazuje na urządzenie niebędące routerem firmowym.

- Diagnoza: Rogue DHCP – wykryto obcy router podłączony do sieci lokalnej.

- Działanie: Zlokalizowanie portu switcha na podstawie adresu MAC bramy.

- Rozwiązanie: Usunięcie urządzenia i wdrożenie funkcji DHCP Snooping.

- Wniosek: Brak kontroli nad fizycznym dostępem to poważne ryzyko.

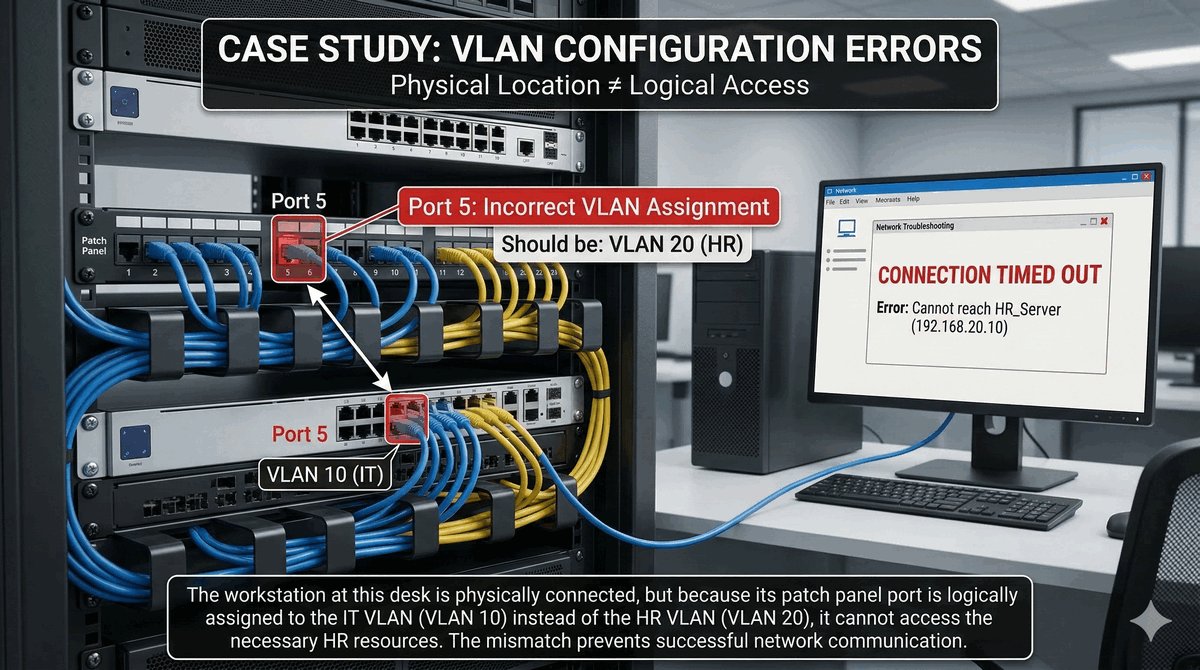

- Objawy: Komputer w dziale HR nie nawiązuje połączenia z serwerem.

- Weryfikacja: Parametry IP są poprawne, ale brama domyślna nie odpowiada.

- Switch: Port fizyczny został błędnie przypisany do VLAN IT zamiast HR.

- Przyczyna: Pomyłka administratora podczas porządkowania kabli w szafie.

- Rozwiązanie: Poprawne skonfigurowanie numeru VLAN na porcie przełącznika.

- Wniosek: Lokalizacja gniazdka nie gwarantuje poprawnej konfiguracji logicznej.

- Weryfikacja przynależności do VLAN to fundament diagnostyki w warstwie 2.

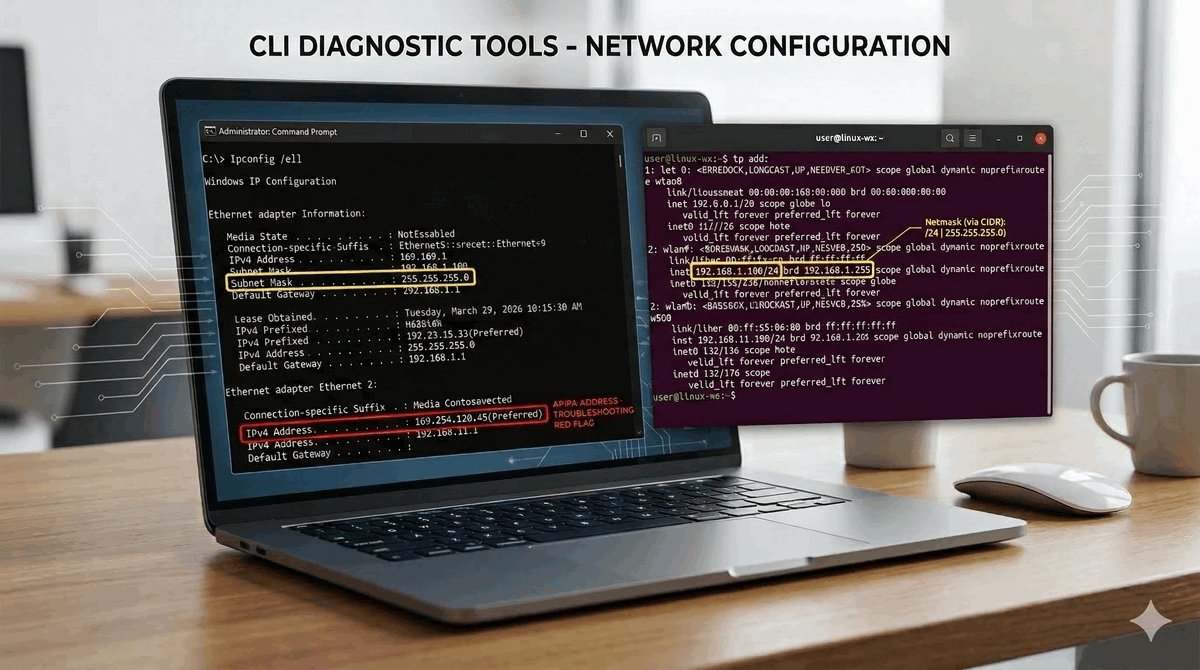

- Podstawowe polecenia systemowe służące do weryfikacji konfiguracji IP.

- `ipconfig /all` wyświetla adresy MAC, serwery DNS oraz status DHCP.

- `ipconfig /release` i `/renew` pozwalają na odświeżenie dzierżawy adresu DHCP.

- `ip addr` (w systemach Linux) to współczesny standard zamienny dla ifconfig.

- Pozwala na błyskawiczne sprawdzenie otrzymanego adresu sieciowego.

- Obecność adresu 169.254.x.x sugeruje brak kontaktu z serwerem DHCP.

- Niezbędne do sprawdzenia maski podsieci oraz adresu bramy domyślnej.

- Polecenie `arp -a` wyświetla aktualną zawartość tablicy ARP.

- Pozwala upewnić się, czy host zna adres fizyczny bramy lub sąsiadów.

- Błędne wpisy statyczne mogą powodować problemy po modernizacji sieci.

- Umożliwia wstępne wykrycie ataku ARP Spoofing (te same MAC dla wielu IP).

- Wyczyszczenie tablicy ARP bywa skutecznym sposobem na szybką naprawę.

- Kluczowe narzędzie przy badaniu problemów wewnątrz lokalnego segmentu.

- Pozwala na precyzyjną analizę powiązań między warstwą 2 a 3.

- Umożliwia głęboką analizę nagłówków ramek Ethernet oraz pakietów IP.

- Filtrowanie ruchu: po adresach MAC (`eth.addr`) oraz adresach IP (`ip.addr`).

- Szczegółowa analiza przebiegu procesu DHCP (filtr `bootp`).

- Wykrywanie konfliktów IP za pomocą mechanizmu Gratuitous ARP.

- Możliwość monitorowania komunikatów ICMPv6 w nowych sieciach.

- Pozwala uwidocznić problemy niewidoczne przy użyciu standardowych komend.

- Narzędzie niezastąpione przy diagnostyce złożonych i nietypowych awarii.

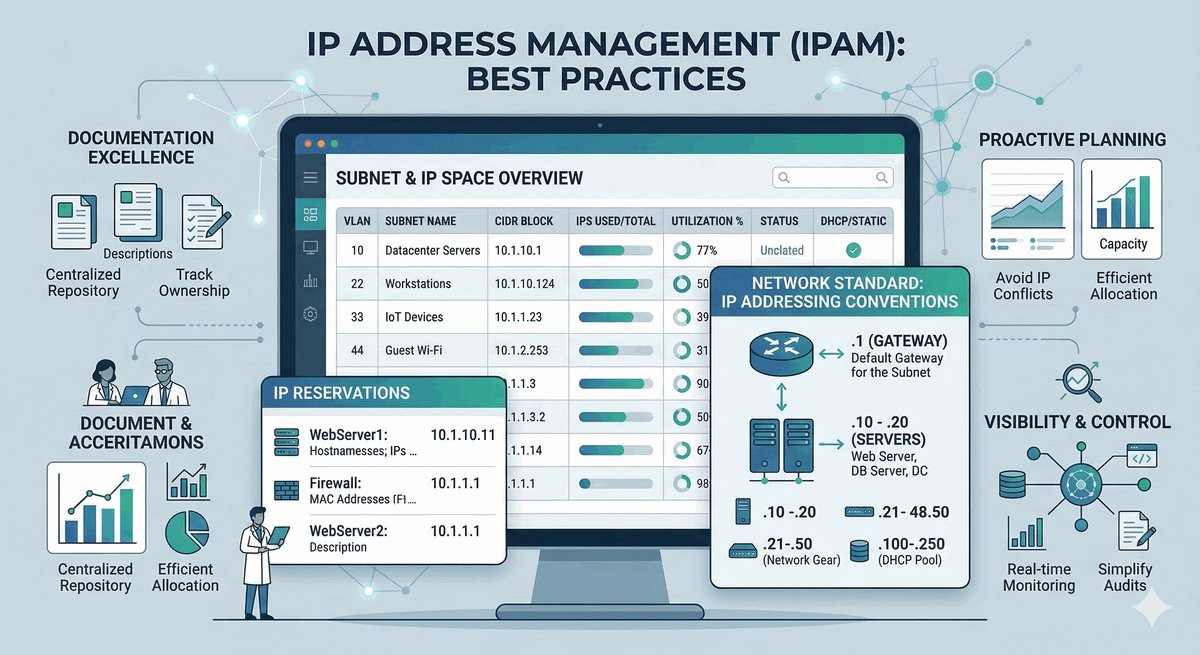

- Wdrażanie systemów IPAM (IP Address Management) w większych sieciach.

- Rezygnacja z arkuszy kalkulacyjnych na rzecz dedykowanych rozwiązań.

- Dokładne dokumentowanie podsieci, VLAN-ów oraz wszystkich rezerwacji.

- Czytelne oznaczanie urządzeń korzystających ze stałej adresacji IP.

- Planowanie rozwoju infrastruktury z odpowiednim zapasem adresów.

- Regularne przeprowadzanie audytów wykorzystania dostępnej przestrzeni.

- Stosowanie spójnych standardów (np. .1 – brama, .10-.50 – serwery).

- Poprawna adresacja MAC i IP to fundament wszelkiej komunikacji.

- Protokół ARP/NDP to niezbędne spoiwo między warstwą łącza a sieciową.

- Usługa DHCP automatyzuje pracę, ale wymaga starannej konfiguracji i nadzoru.

- Standard IPv6 wprowadza nowe mechanizmy (SLAAC), które inżynier musi znać.

- Bezpieczeństwo warstwy 2 (Port Security, Snooping) ma krytyczne znaczenie.

- Skuteczna diagnostyka opiera się na systematycznym sprawdzaniu warstw modelu OSI.

- W kolejnym wykładzie skupimy się na zagadnieniach rutingowych (routing).