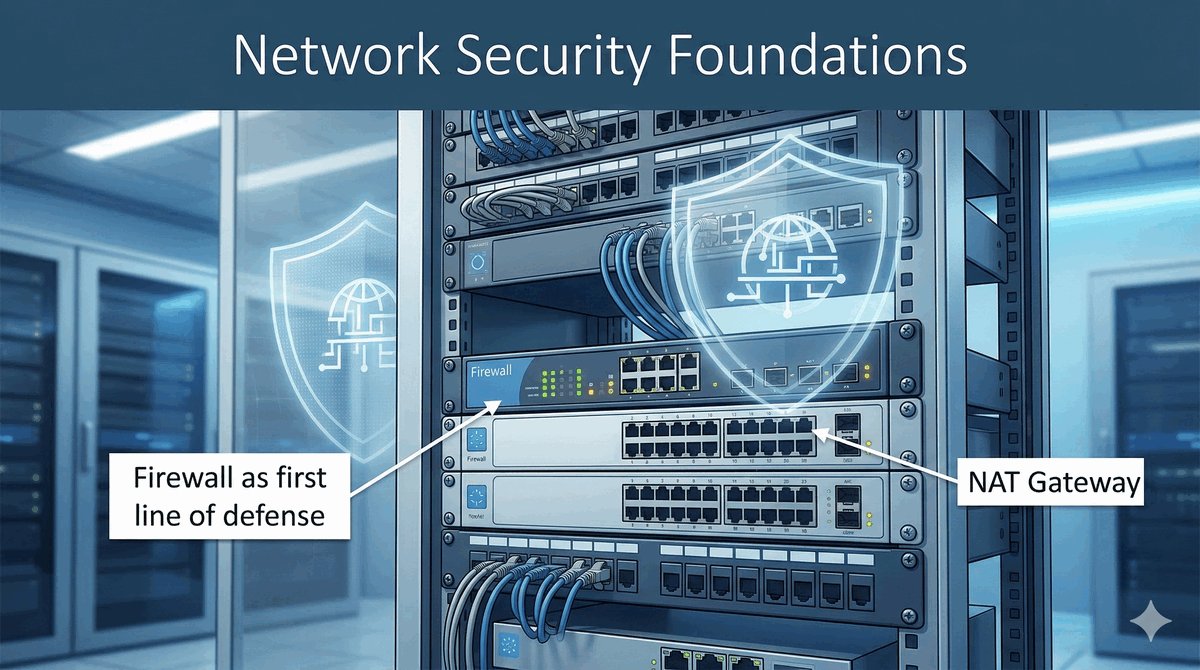

- Zapora sieciowa (Firewall) stanowi pierwszą linię obrony infrastruktury.

- Mechanizm NAT (Network Address Translation) umożliwia dostęp do ograniczonej puli adresów publicznych.

- Oba te systemy są najczęstszym źródłem problemów z łącznością aplikacyjną.

- Błędna konfiguracja może całkowicie odciąć organizację od świata zewnętrznego.

- Skuteczna diagnostyka wymaga analizy logów oraz przepływu pakietów.

- Zrozumienie różnicy między blokadą bezpieczeństwa a awarią sieciową jest kluczowe.

- Systemy zabezpieczeń muszą być transparentne i nie blokować procesów biznesowych.

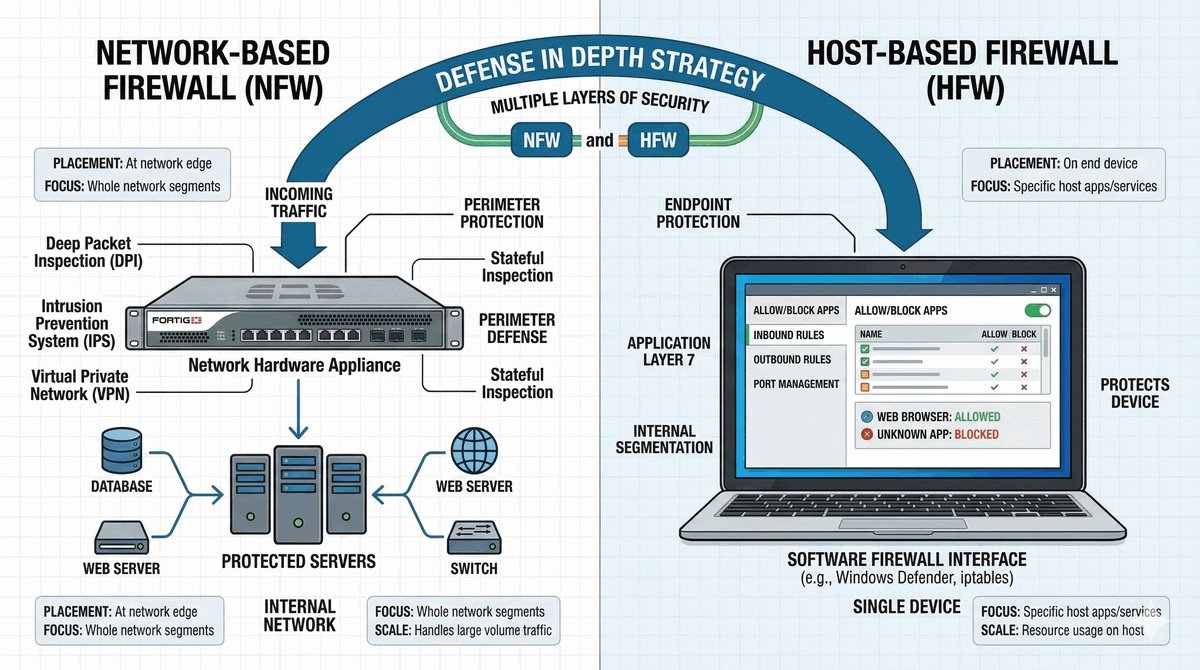

- Network-based: dedykowane urządzenia sprzętowe (np. Cisco ASA, FortiGate, Palo Alto).

- Zadanie: ochrona całych segmentów sieci, podsieci lub korporacyjnego styku z Internetem.

- Host-based: oprogramowanie zainstalowane bezpośrednio w systemie (np. Zapora Windows, iptables).

- Zadanie: ochrona konkretnego zasobu końcowego przed atakami lokalnymi.

- Częsty błąd: otwarcie portu na routerze brzegowym, lecz utrzymanie blokady na docelowym serwerze.

- Zasada Defense in Depth: stosowanie wielowarstwowej ochrony na różnych poziomach.

- Next-Generation Firewall (NGFW): analizuje ruch w głębi, aż do warstwy aplikacji (L7).

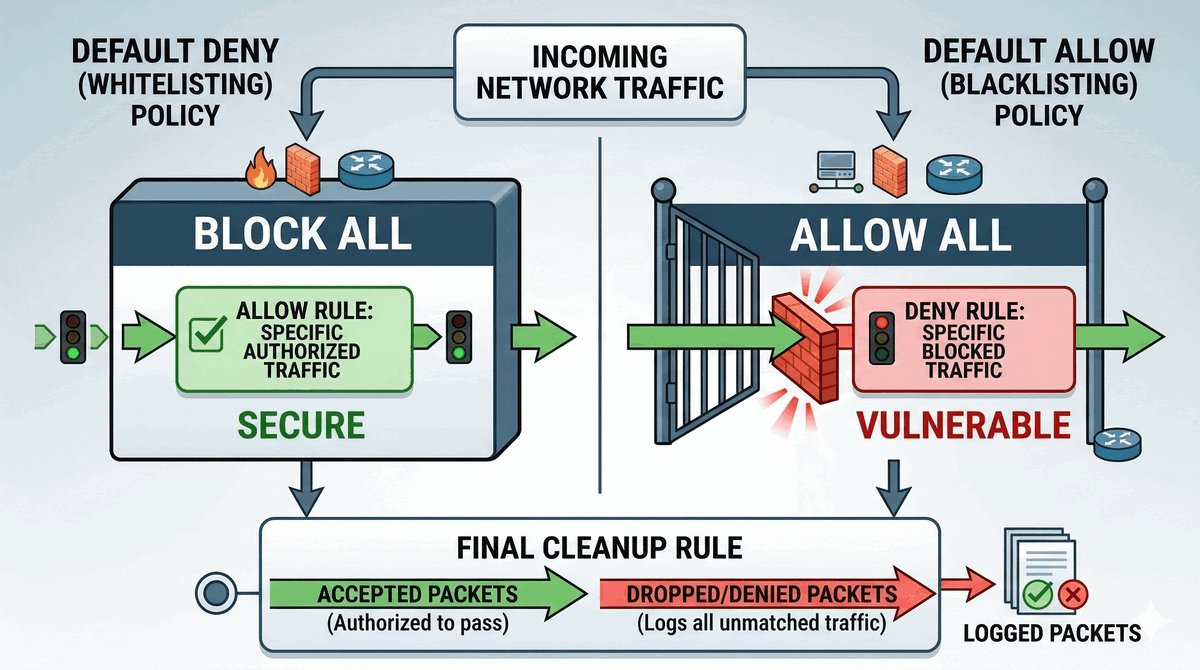

- Domyślne odrzucanie (Default Deny): standard branżowy – blokuj wszystko, co nie jest dozwolone.

- Zaleta: najwyższy poziom bezpieczeństwa. Wada: wymaga precyzyjnej znajomości portów każdej aplikacji.

- Domyślne zezwalanie (Default Allow): niebezpieczne podejście – przepuszczaj wszystko, blokuj tylko znane zło.

- Większość awarii wynika z braku dedykowanej reguły "Allow" w polityce restrykcyjnej.

- Reguła "Cleanup Rule" na samym dole listy powinna aktywnie logować każdy niedozwolony pakiet.

- Zarządzanie bezpieczeństwem wymaga ciągłego audytu aktywnych reguł.

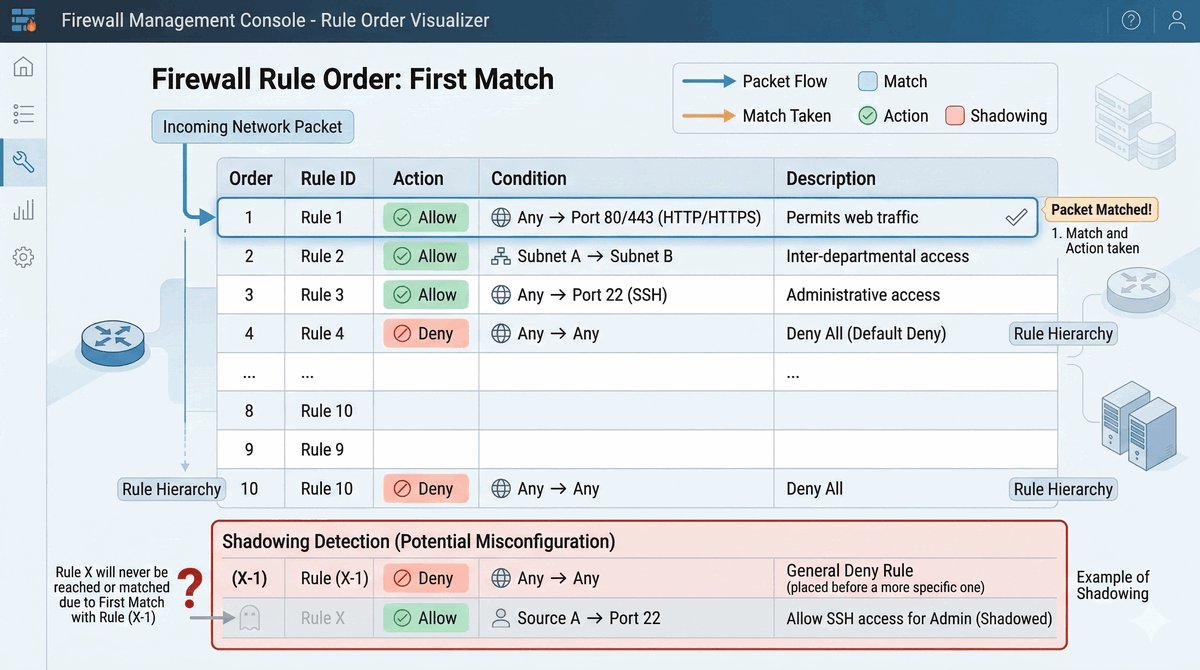

- Zapory przetwarzają listę reguł sekwencyjnie, od góry do dołu.

- Zasada First Match: pierwsze dopasowanie do kryteriów definitywnie kończy proces analizy pakietu.

- Błąd krytyczny: umieszczenie ogólnej reguły blokującej przed regułami zezwalającymi.

- Przykład: "Deny All" na pozycji 1 zablokuje ruch WWW dozwolony na pozycji 10.

- Rozwiązanie: Najbardziej specyficzne reguły (konkretne IP i porty) zawsze na szczycie listy.

- Zjawisko Shadowing: reguła jest poprawna, lecz nigdy nie zostanie użyta, bo jest "zasłonięta" wcześniejszym wpisem.

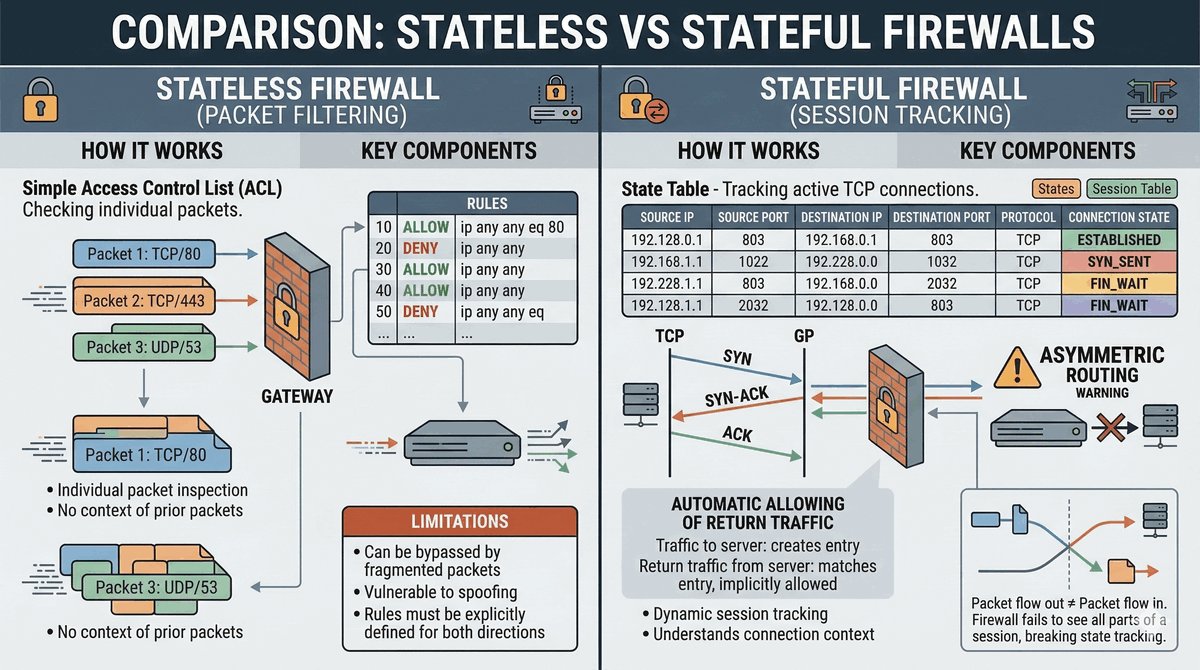

- Stateless (ACL): filtruje każdy pakiet w izolacji. Wymaga reguł dla ruchu tam i z powrotem.

- Stateful: śledzi stan połączeń w dynamicznej tablicy sesji (Session Table).

- Automatycznie rozpoznaje i przepuszcza autoryzowany ruch powrotny dla aktywnych sesji.

- Błąd krytyczny: Asymetryczny routing "psuje" zapory stanowe.

- Jeśli zapora otrzyma pakiet ACK bez wcześniejszego i zarejestrowanego pakietu SYN – odrzuci go.

- Nowoczesne systemy bezpieczeństwa są w 99% rozwiązaniami typu Stateful.

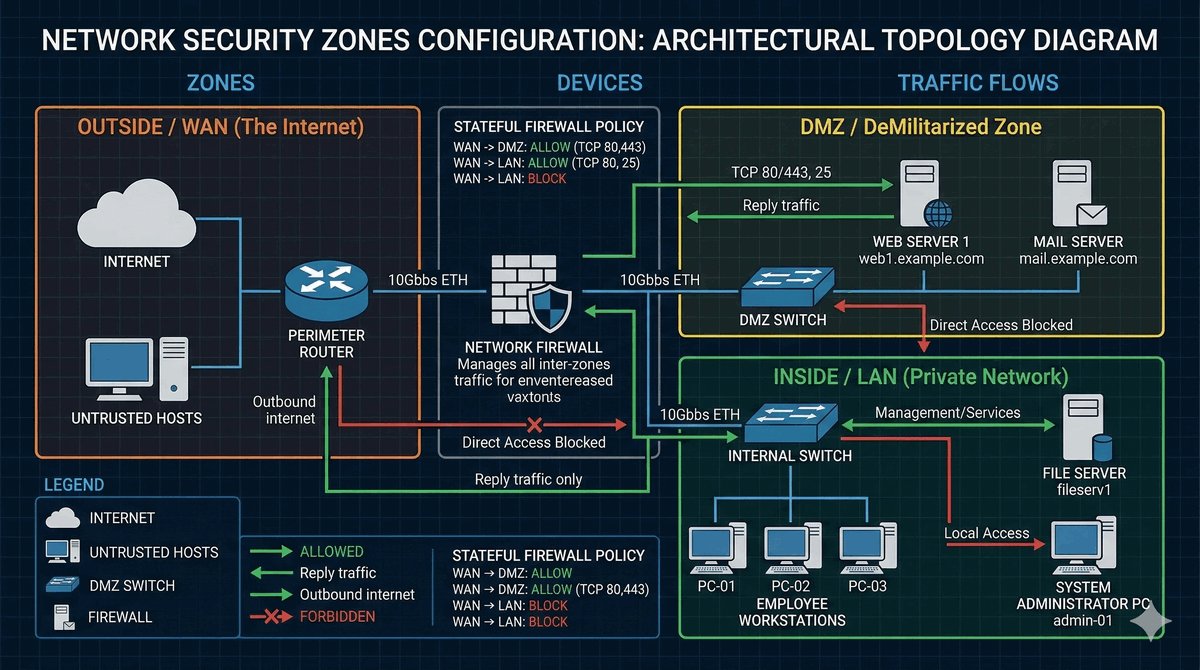

- Podział na logiczne obszary zaufania: Inside (zaufany LAN), Outside (niebezpieczny Internet).

- Strefa DMZ (Demilitarized Zone): izolowany segment dla usług publicznych (WWW, Mail).

- Zasady przepływu:

- LAN -> Internet: zazwyczaj pełna swoboda (SNAT).

- Internet -> DMZ: dostęp ograniczony do konkretnych usług i portów.

- Internet -> LAN: Bezwzględna blokada.

- DMZ -> LAN: Bezwzględna blokada (ochrona przed eskalacją ataku z serwera).

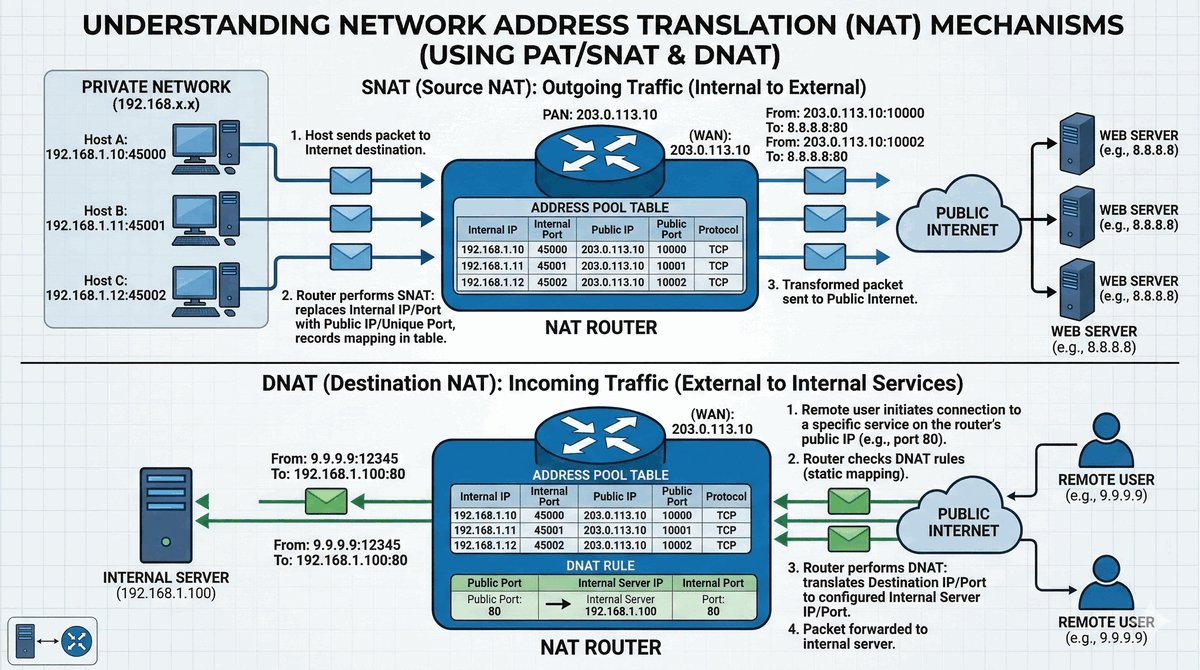

- Dynamiczne/statyczne mapowanie adresów prywatnych na publiczne.

- Główny ratunek przed wyczerpaniem puli adresów IPv4.

- Wprowadza namiastkę ochrony poprzez ukrycie topologii wewnętrznej (Security by Obscurity).

- SNAT (Source NAT): zmiana adresu nadawcy ułatwiająca wyjście do Internetu.

- DNAT (Destination NAT): zmiana adresu celu (np. udostępnianie serwera wewnątrz sieci).

- PAT (Port Address Translation): mapowanie tysięcy hostów na jeden/kilka adresów publicznych.

- NAT fundamentalnie łamie zasadę bezpośredniej łączności end-to-end.

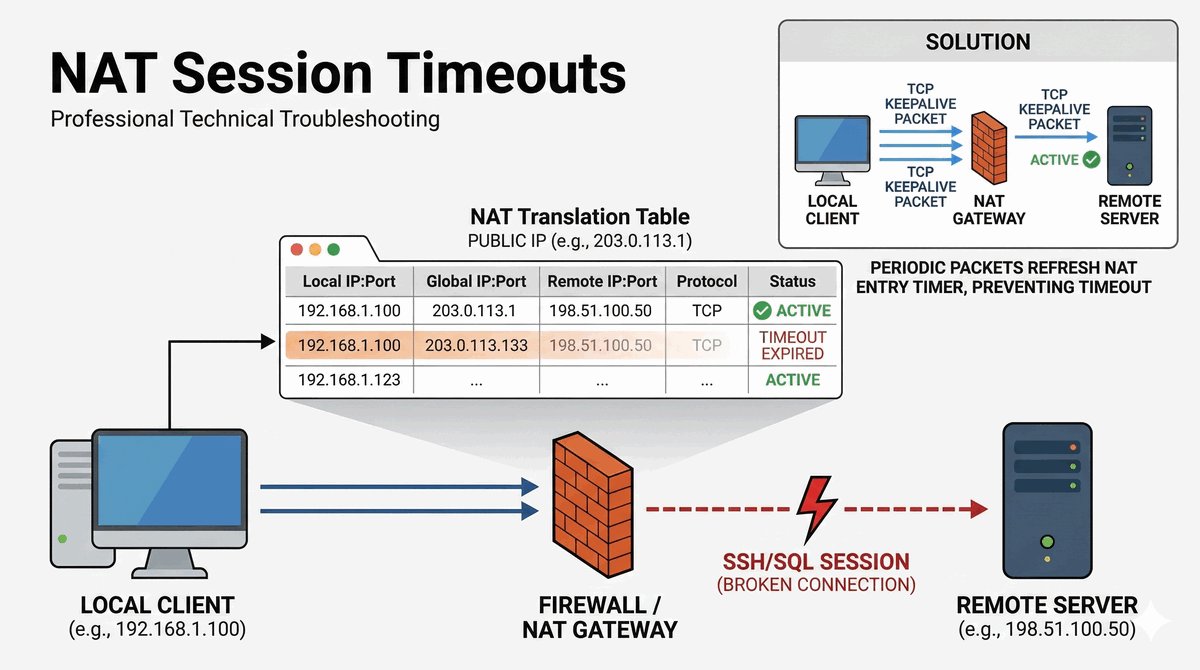

- Tablice translacji mają zdefiniowane czasy życia (Idle Timeout).

- Długotrwałe sesje (np. SSH, połączenia bazodanowe) mogą wygasnąć podczas bezczynności.

- Objaw: połączenie nagle "zamarza", mimo że system nie zgłasza błędu.

- Rozwiązanie: mechanizm tcp keepalive w konfiguracji aplikacji.

- Rozwiązanie: Wydłużenie czasu wygasania sesji w parametrach jądra routera/zapory.

- Przepełnienie pamięci urządzenia sieciowego może spowodować czyszczenie aktywnych translacji.

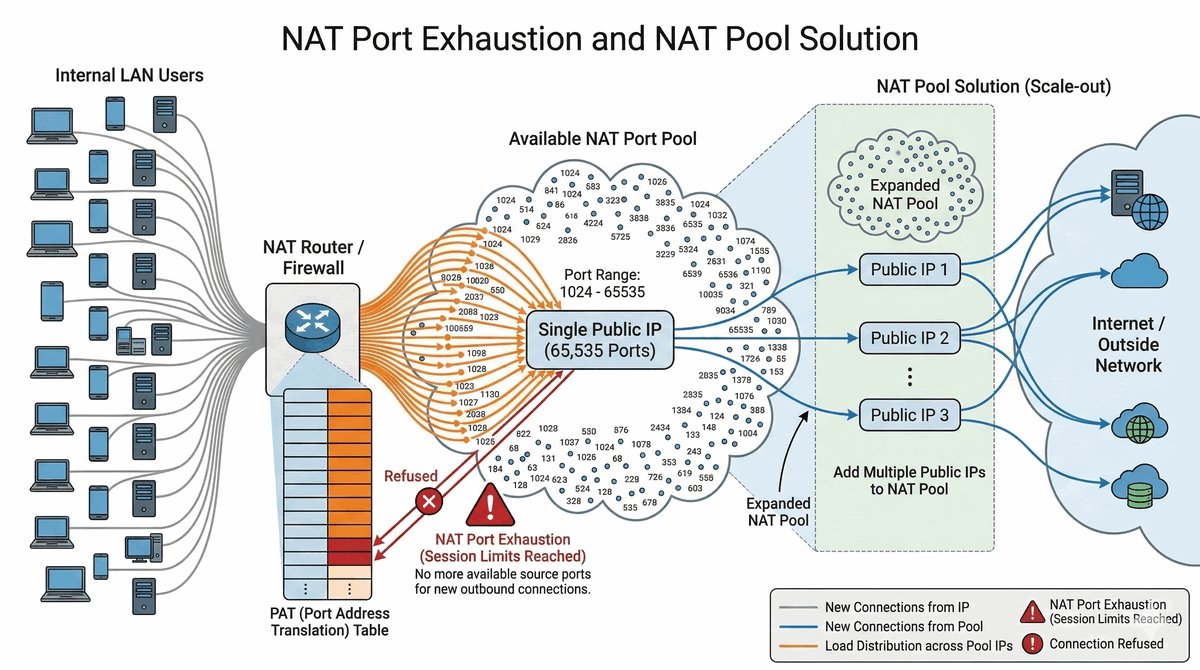

- Jeden adres publiczny IP posiada ograniczoną pulę ok. 64 tysięcy portów (PAT).

- Często systemy operacyjne ograniczają tę pulę jeszcze bardziej (np. 16k-32k).

- Wzmożony ruch wielu użytkowników (lub infekcja typu botnet) szybko wyczerpuje te zasoby.

- Objawy: użytkownicy widzą błędy "Connection Refused" lub strony ładują się bez grafik.

- Diagnostyka: monitoring liczby aktywnych wpisów w tablicy translacji.

- Rozwiązanie: wdrożenie puli adresów publicznych (NAT Address Pool).

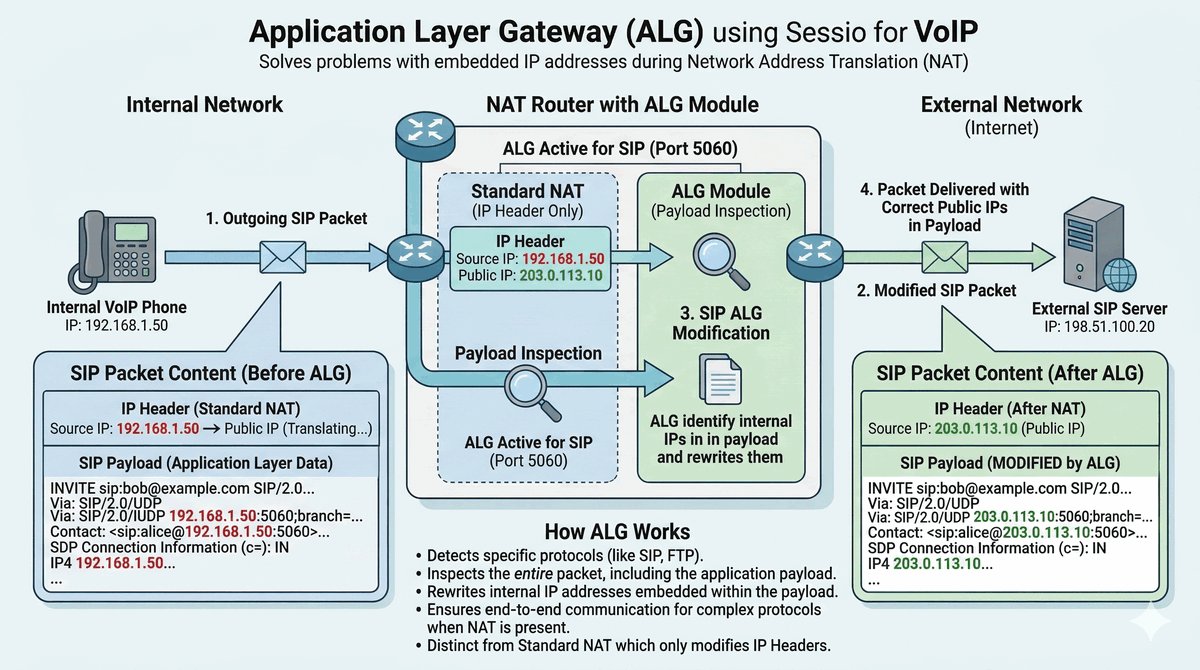

- Niektóre protokoły (np. FTP, SIP, H.323) zaszywają własne IP w treści pakietu (payload).

- Klasyczny NAT zmienia tylko nagłówek IP – treść pozostaje niepoprawna dla odbiorcy.

- ALG (Application Layer Gateway): inteligencja routera potrafiąca podmienić IP wewnątrz danych.

- Niestety, procesory SOHO często implementują ALG w sposób wadliwy, niszcząc pakiety.

- Kluczowa wskazówka: przy problemach z głosem VoIP, pierwszym krokiem jest wyłączenie usługi "SIP ALG".

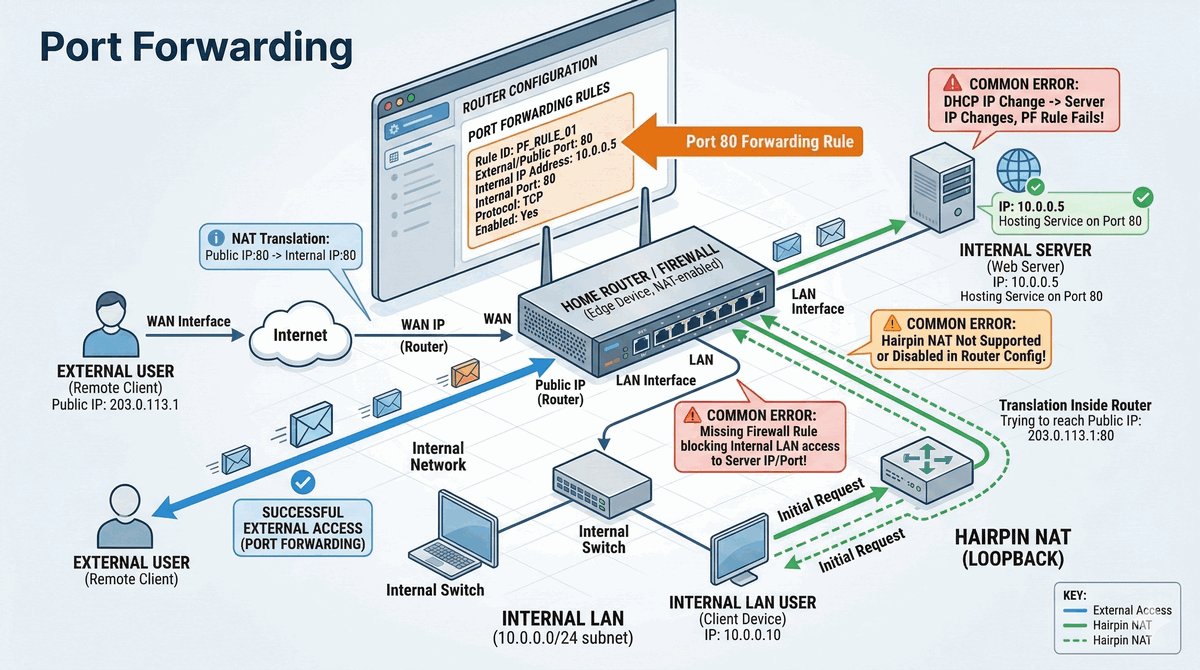

- Umożliwia wystawienie lokalnej usługi (np. portu 3389 RDP) na świat.

- Błąd: wskazanie adresu docelowego IP pobranego z DHCP (zmiana adresu przerwie usługę).

- Błąd: przekierowanie portu bez jednoczesnego zaktualizowania polityki zezwalającej na zaporze.

- Hairpin NAT (NAT Loopback): funkcja pozwalająca na dostęp do publicznego IP z wnętrza sieci LAN.

- Bez Loopbacka użytkownik biurowy nie wejdzie na firmową stronę WWW po jej oficjalnej nazwie.

- Podstawowe źródło dowodowe przy odrzucaniu ruchu aplikacji.

- Kluczowe słowa: "Deny", "Drop", "Reject", "Block".

- Zawsze weryfikuj: czas zdarzenia, IP źródłowe/docelowe oraz numer portu.

- Jeśli w logach brak wpisów o odrzuceniu, a połączenia brak – przyczyną jest ruting.

- Pamiętaj o ogromnej ilości logów (tzw. szumie) – naucz się korzystać z filtrów (regex/grep).

- Centralizacja logów na serwerze Syslog umożliwia korelację zdarzeń z wielu urządzeń.

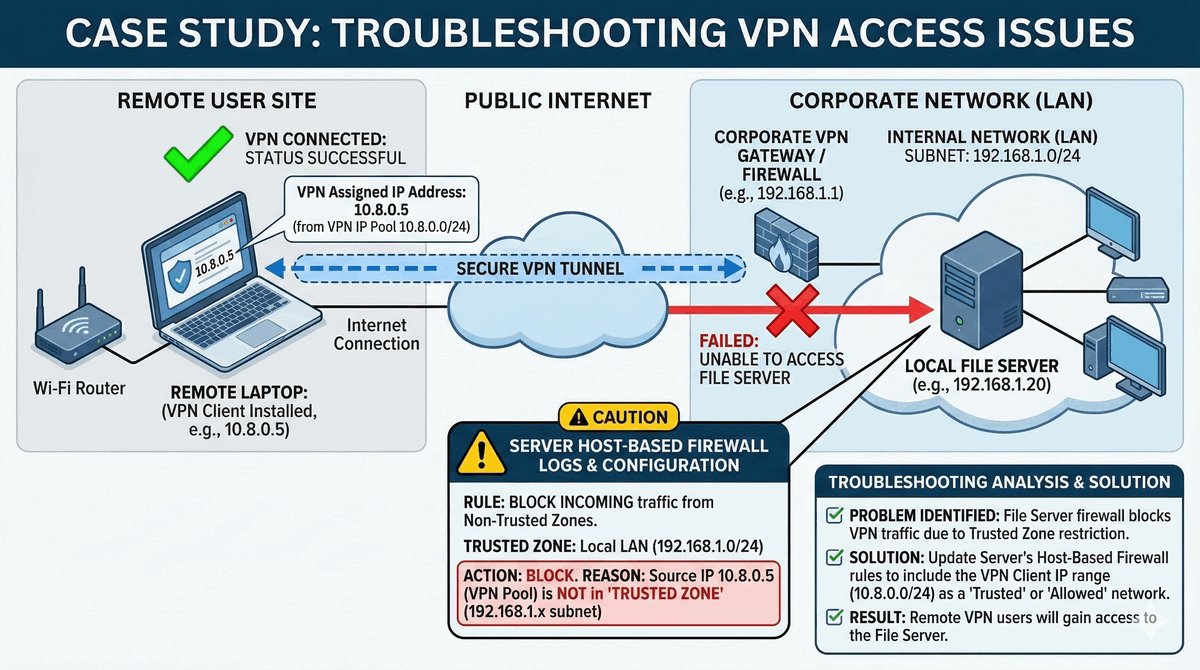

- Sytuacja: Zdalny dostęp przez VPN został pomyślnie zestawiony.

- Problem: Użytkownik widzi serwer (Ping), lecz brak mu dostępu do udziałów SMB (port 445).

- Analiza: Zapora na serwerze (np. Windows Defender Firewall) akceptuje ruch tylko z "lokalnej podsieci".

- Sieć klienta VPN jest technicznie inna niż sieć LAN serwera.

- Rozwiązanie: Rozszerzenie zakresu "zaufanych sieci" w konfiguracji zapory na samym serwerze.

- Wniosek: Lokalne zapory hostów są równie restrykcyjne co zapory brzegowe.

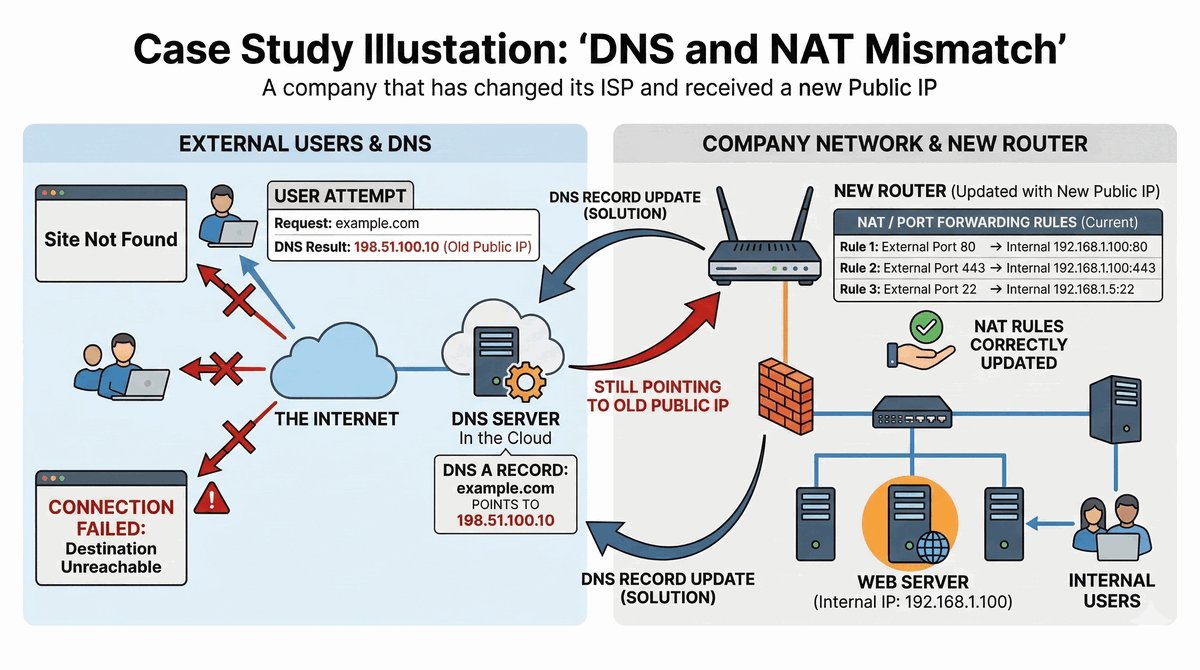

- Sytuacja: Firma wdrożyła nowe łącze internetowe z innym adresem publicznym IP.

- Problem: Serwer WWW przestał być dostępny dla klientów zewnętrznych.

- Analiza: Zapora i NAT zostały poprawnie zaktualizowane na nowym adresie.

- Prawdziwa przyczyna: rekordy DNS domeny nadal kierują ruch na nieobsługiwany, stary adres IP.

- Rozwiązanie: Aktualizacja rekordu typu A u operatora domeny i obniżenie czasu TTL dla wpisu.

- Wniosek: Spójność DNS i NAT stanowi fundament wysokiej dostępności.

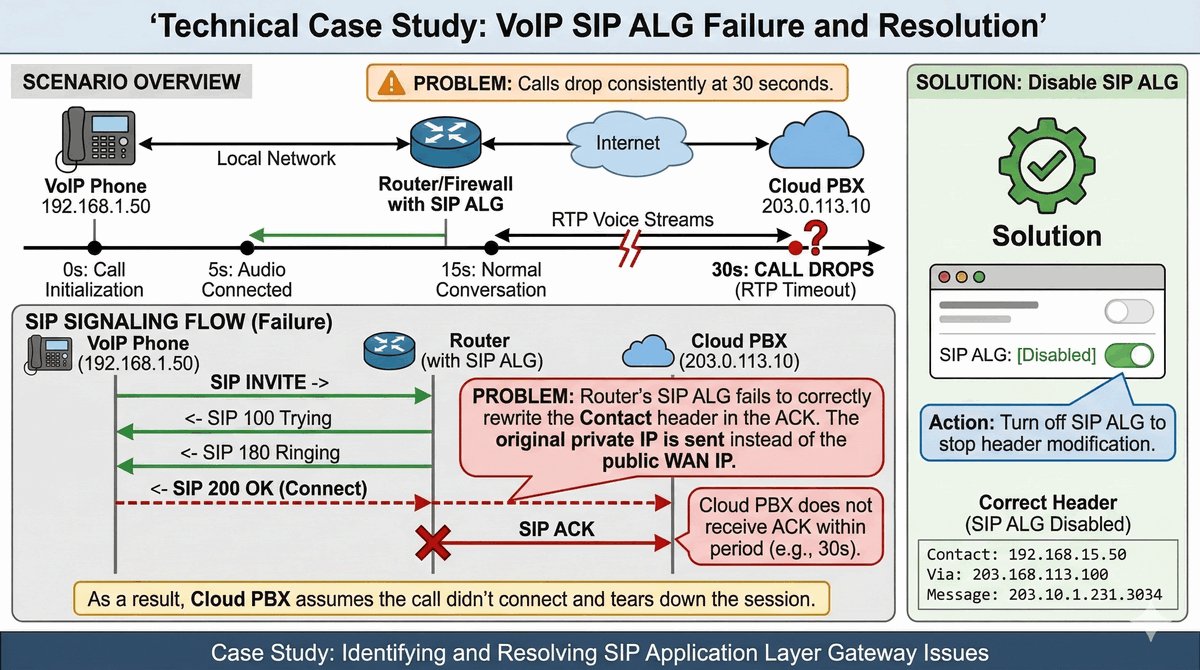

- Objawy: Rozmowa telefoniczna zawsze kończy się po dokładnie 30 sekundach.

- Analiza: Sygnalizacja SIP po zestawieniu sesji wymaga potwierdzenia ostatecznego (ACK).

- Problem: Funkcja "SIP ALG" na routerze psuje format pakietu ACK.

- Serwer VoIP po 30 s milczenia (braku ACK) uznaje sesję za nieudanym błędem i przerywa linię.

- Rozwiązanie: Całkowita dezaktywacja inspekcji SIP (ALG) na routerze brzegowym.

- Wniosek: "Optymalizacje" producentów routerów domowych psują protokoły profesjonalne.

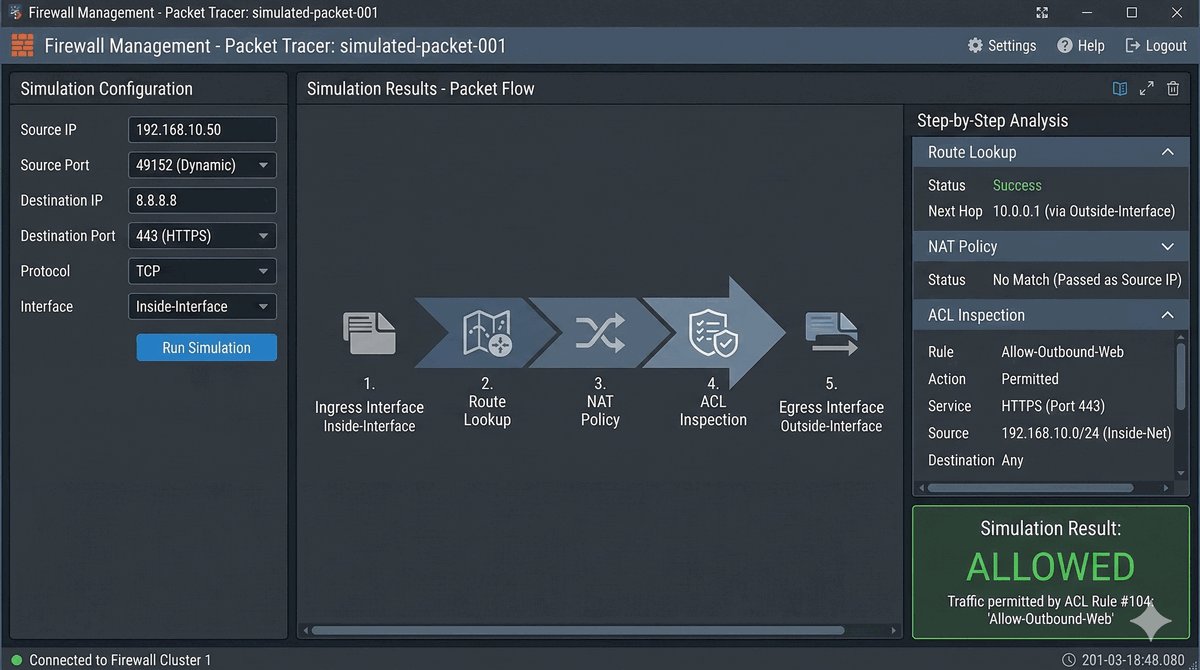

- Wbudowane funkcjonalności profesjonalnych zapór (np. Cisco, Fortinet).

- Umożliwiają wirtualne "przepuszczenie" pakietu przez logikę urządzenia.

- Raportują dokładnie: która reguła zezwoliła lub zabroniła przejścia.

- Pozwalają na bezpieczne testowanie reguł bez modyfikacji aktywnej konfiguracji.

- Wireshark na interfejsach zapory to ostateczne narzędzie przy problemach z enkapsulacją.

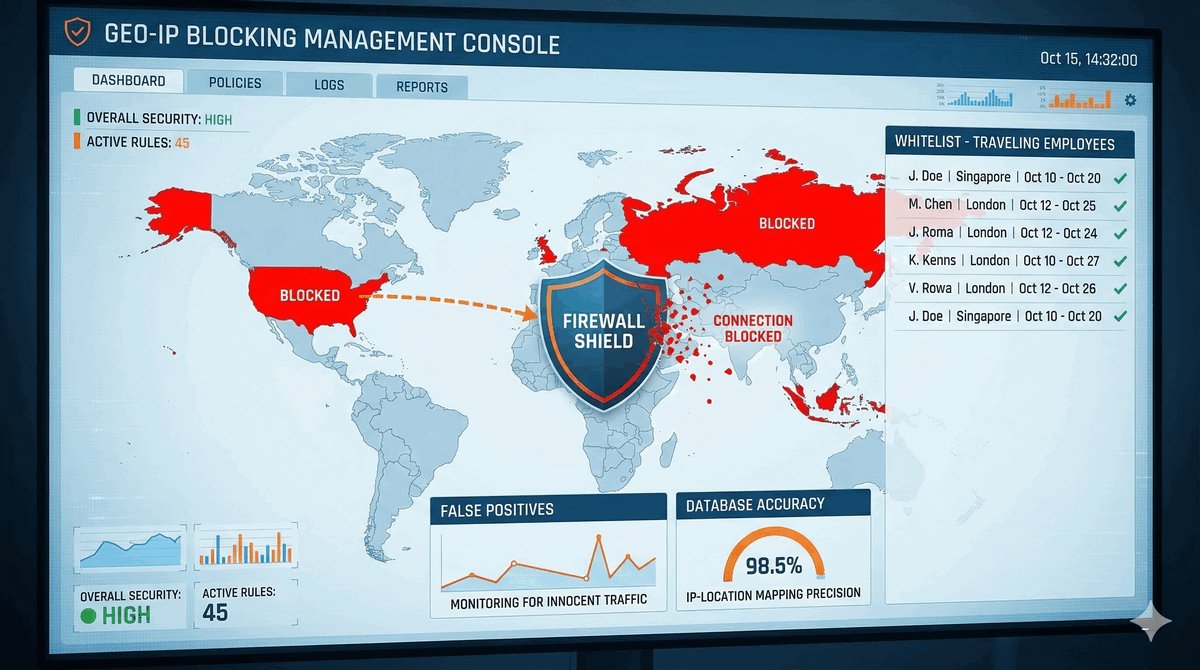

- Metoda odrzucania ruchu na podstawie fizycznej lokalizacji adresu IP nadawcy.

- Drastycznie zmniejsza liczbę prób włamań (np. blokada ruchu z konkretnych kontynentów).

- Zagrożenie: False Positives – zablokowanie legalnego klienta lub pracownika na delegacji.

- Bazy danych Geo-IP wymagają codziennej aktualizacji, aby zachować wiarygodność.

- Konieczność precyzyjnego planowania białych list (Whitelisting).

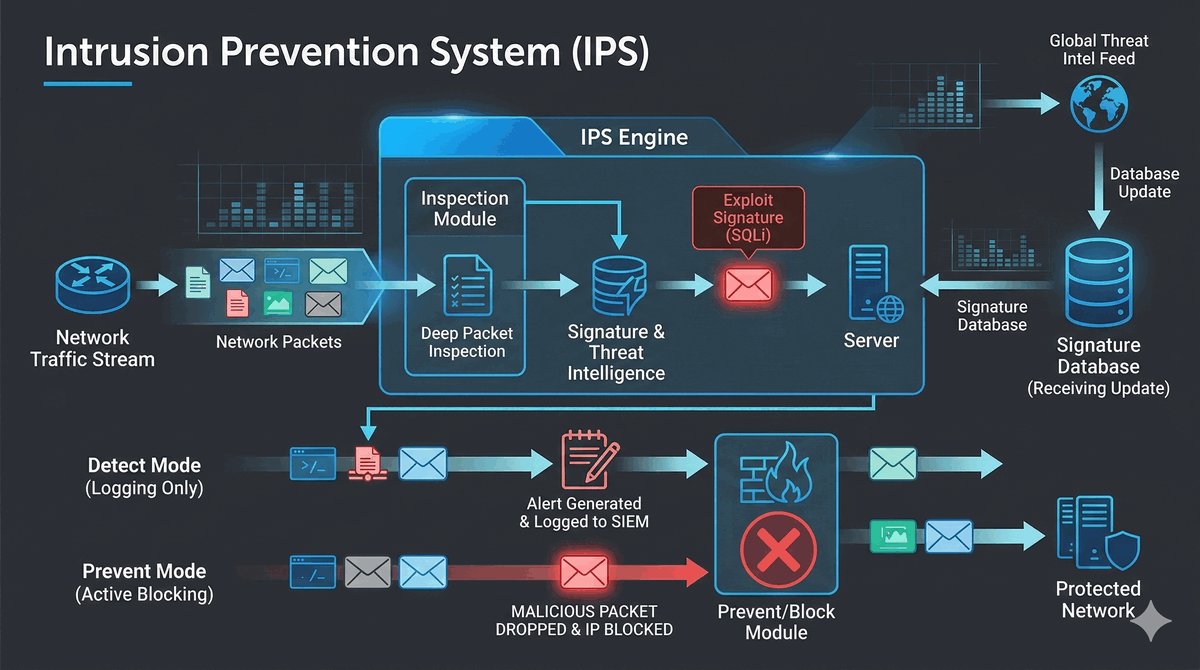

- Zaawansowany mechanizm analizujący treść pakietów pod kątem wzorców ataków.

- Wykrywa exploity, skanowanie portów i próby przejęcia kontroli (RCE).

- Tryb "Detect": tylko rejestruje podejrzany ruch w logach.

- Tryb "Prevent": aktywnie zrywa sesje uznane za złośliwe.

- Wymaga ogromnych mocy obliczeniowych oraz ciągłych subskrypcji baz sygnatur.

- Błędne sygnatury mogą sparaliżować legalny ruch firmowy.

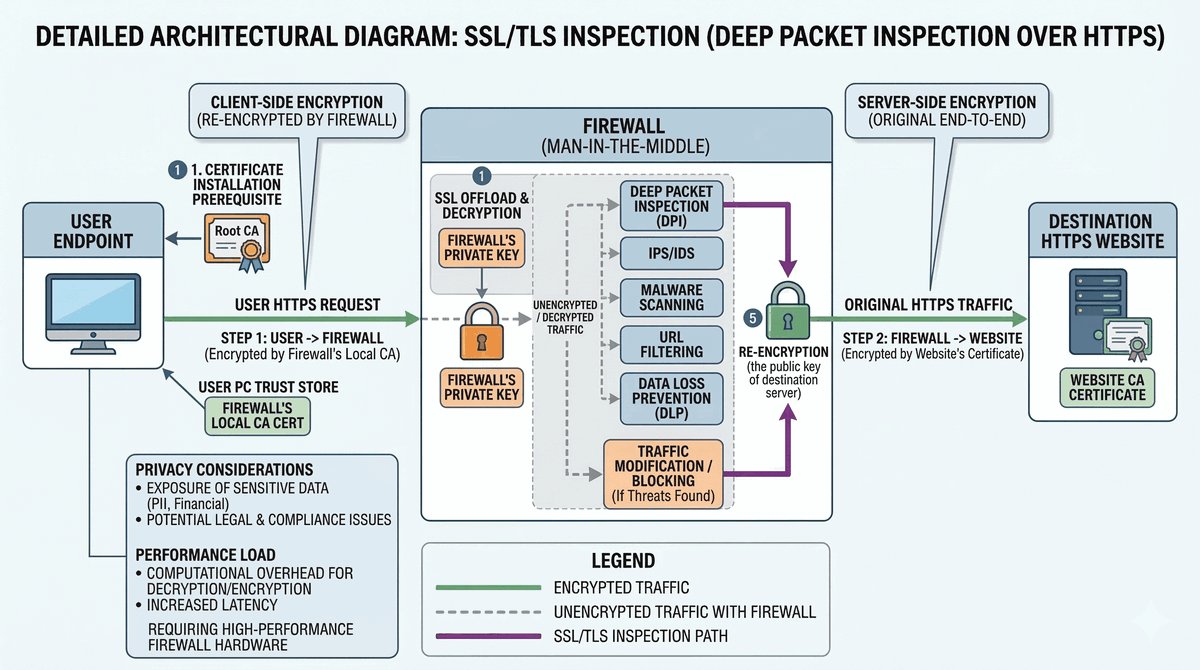

- Współczesny ruch to w >90% szyfrowany protokół HTTPS.

- Klasyczna zapora nie widzi wirusów przesyłanych wewnątrz sesji SSL.

- Inspekcja SSL: Zapora rzuca wyzwanie (Man-in-the-Middle) i deszyfruje ruch.

- Wymaga instalacji certyfikatu organu certyfikacji (CA) zapory na każdym urządzeniu.

- Bez certyfikatu użytkownicy zobaczą błędy bezpieczeństwa w przeglądarkach.

- Proces deszyfrowania jest najbardziej obciążającym zadaniem dla procesora zapory.

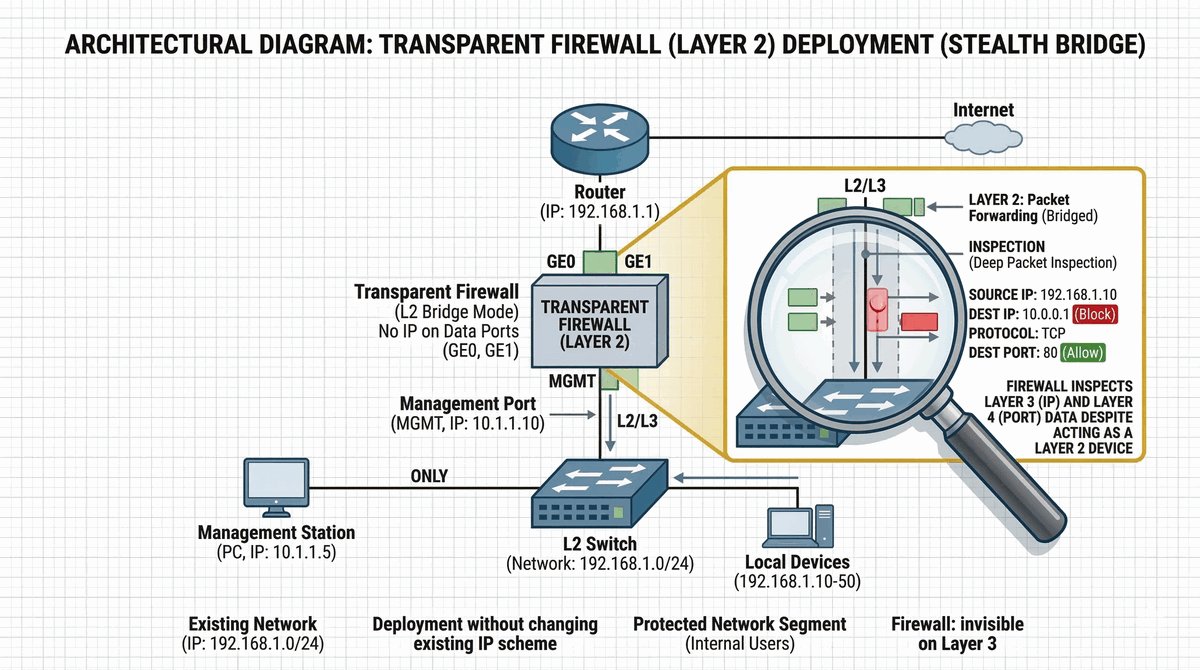

- Praca w trybie mostu (Bridge) – urządzenie nie posiada własnego adresu IP w sieci.

- Zaleta: ogromna trudność w wykryciu i zaatakowaniu samej zapory (Stealth).

- Łatwe wdrożenie w istniejących sieciach bez konieczności zmiany adresacji hostów.

- Mimo pracy w Warstwie 2, potrafi analizować parametry IP i portów (L4).

- Idealne do separacji podsieci wewnątrz centrum danych bez modyfikacji rutingów.

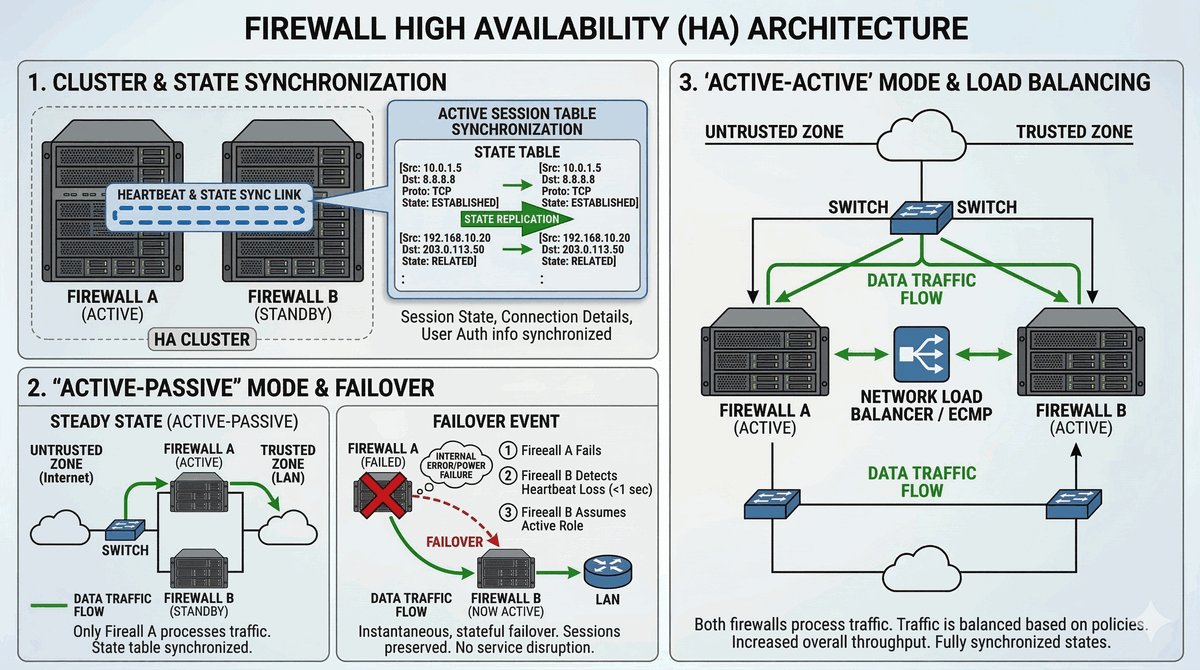

- Łączenie urządzeń w grupy w celu eliminacji pojedynczego punktu awarii.

- Active-Passive: jedno urządzenie czuwa nad ruchem, drugie w gotowości do przejęcia.

- State Sync: stała synchronizacja tablicy sesji między urządzeniami.

- Dzięki synchronizacji, awaria sprzętu nie powoduje zerwania połączeń użytkowników.

- Zagrożenie: Split Brain – sytuacja, gdy oba urządzenia myślą, że są aktywne (paraliż sieci).

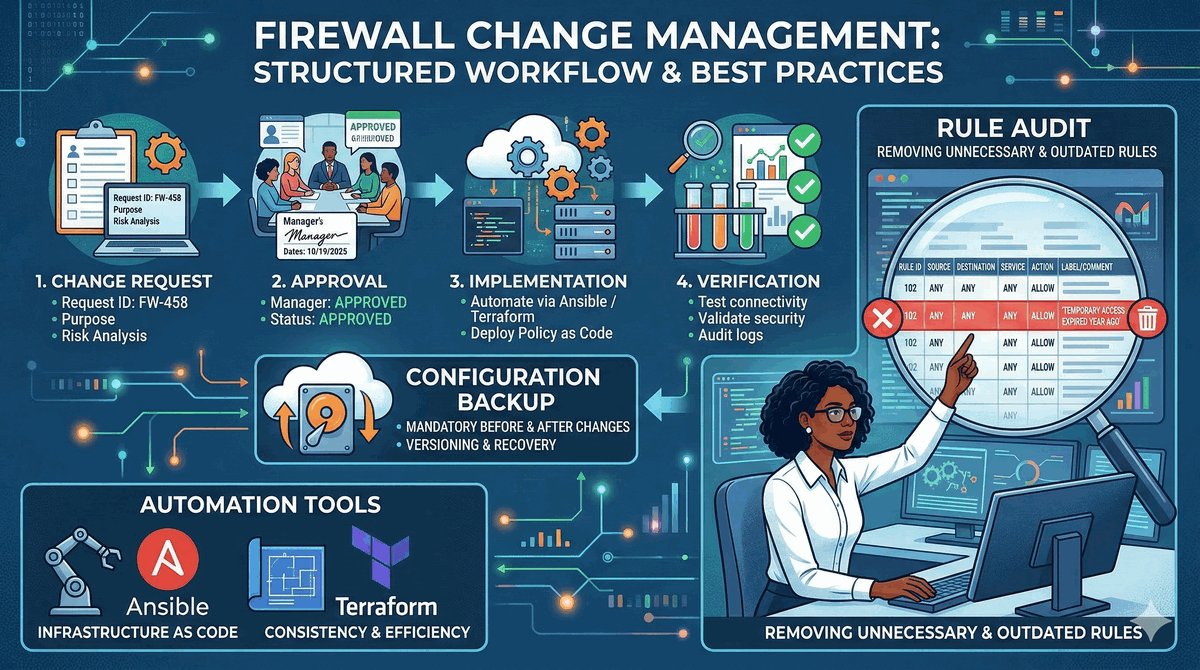

- Modyfikacja reguł zapory to zadanie o wysokim ryzyku biznesowym.

- Niezbędny proces akceptacji i testowania przed wdrożeniem produkcyjnym.

- Zasada: zawsze wykonuj kopię zapasową (backup) przed edycją polityk.

- Okresowy audyt: usuwanie reguł tymczasowych, które stały się permanentne.

- Automatyzacja (Infrastructure as Code) pomaga utrzymać pożądany stan bezpieczeństwa.

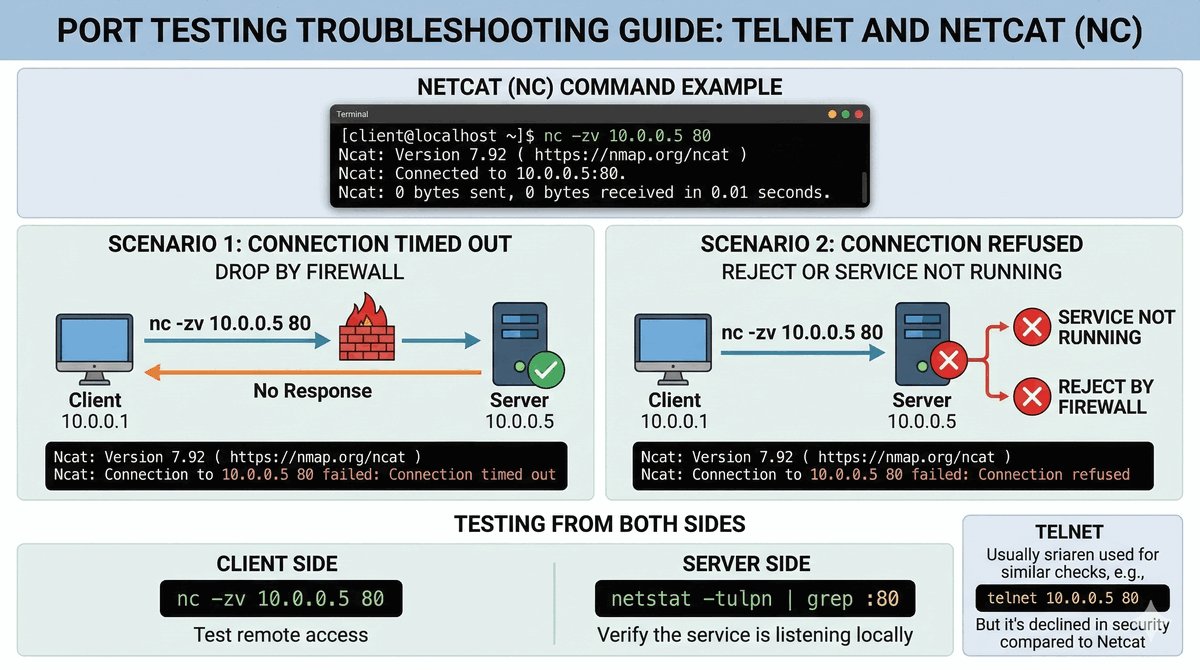

- Niezawodna metoda sprawdzenia drożności konkretnego portu.

- Wynik Timeout sugeruje aktywne odrzucanie (DROP) przez firewall.

- Wynik Connection Refused sugeruje odrzucenie z informacją (REJECT) lub brak procesu na serwerze.

- Zawsze testuj łączność w obie strony przy protokołach dwukierunkowych.

- Pamiętaj o sekwencyjnym wyłączaniu lokalnych zapór w celach diagnostycznych.

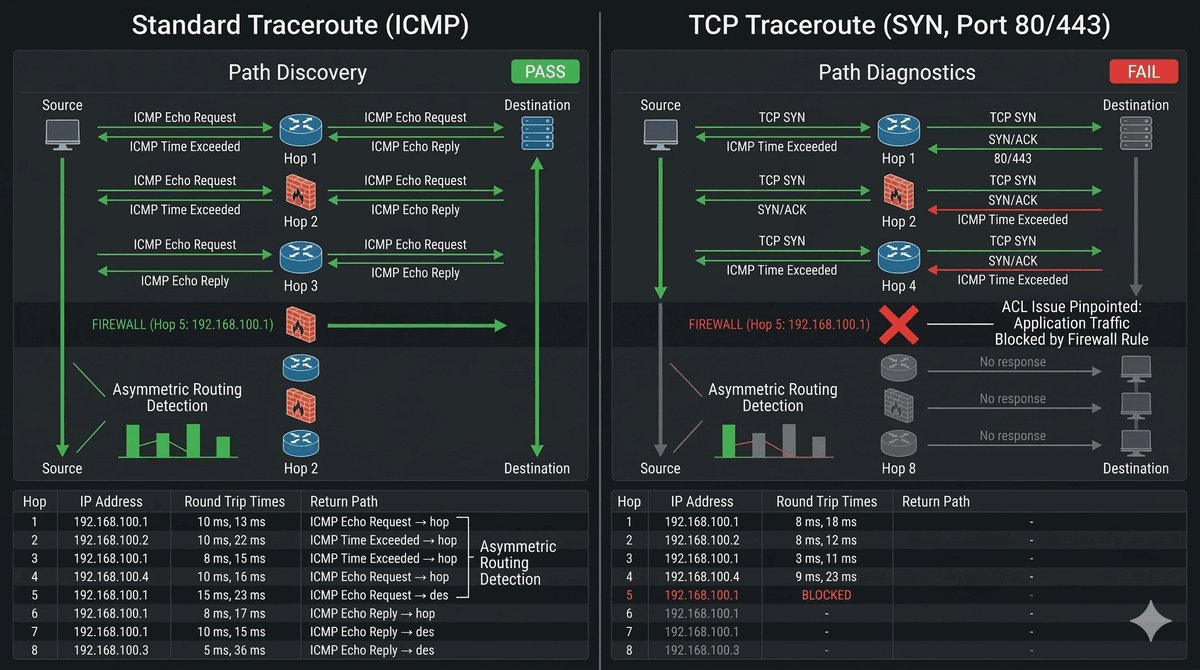

- Klasyczny traceroute często nie dociera do celu przez blokady ICMP.

- tcp traceroute penetruje sieć używając pakietów SYN na konkretny port (np. 443).

- Pozwala precyzyjnie wskazać, który ruter lub firewall na trasie przerywa ruch.

- Narzędzia: `tcptraceroute` (Unix), `tracetcp` (Windows).

- Kluczowe przy wykrywaniu asymetrycznego rutingu oraz awarii u dostawców ISP.

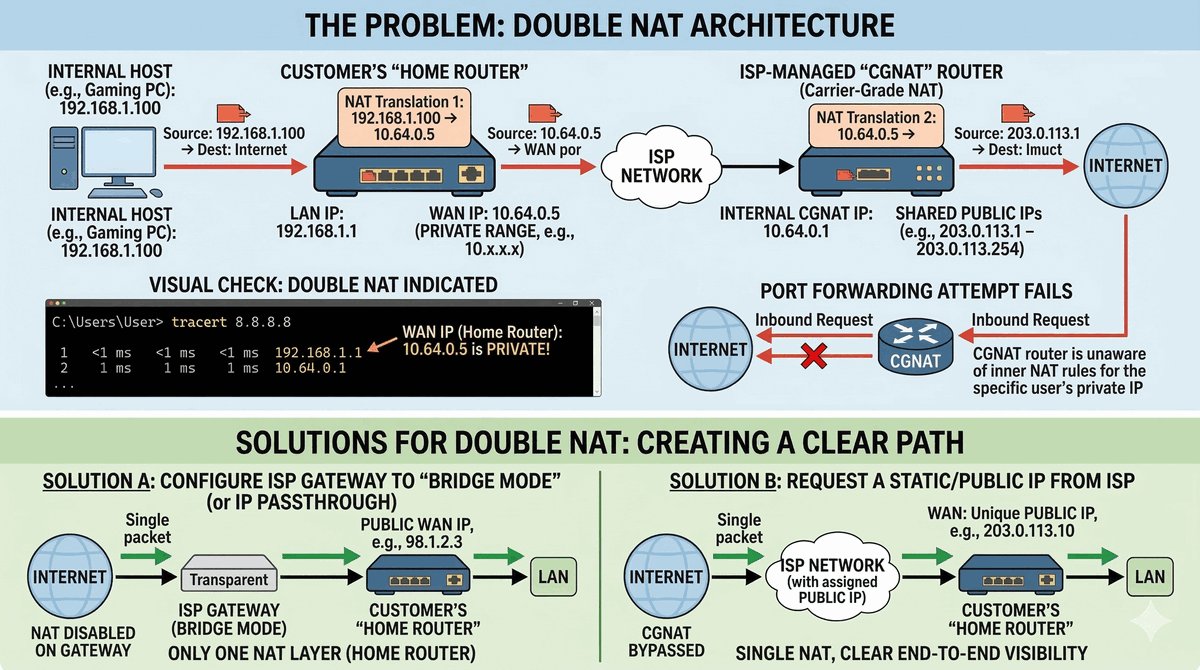

- Sytuacja, gdy ruch przechodzi przez dwa urządzenia wykonujące translację IP.

- Typowe u dostawców mobilnych (LTE/5G) oraz przy błędnej kaskadowej budowie LAN.

- Powoduje niemal całkowity paraliż gier online, usług VPN i przekierowań portów.

- Diagnoza: sprawdź IP na porcie WAN-routera. Zakresy 10.x lub 100.64.x (CGNAT) oznaczają problem.

- Rozwiązanie: wymuszenie trybu "Bridge" na modemie dostawcy lub zakup publicznego IP.

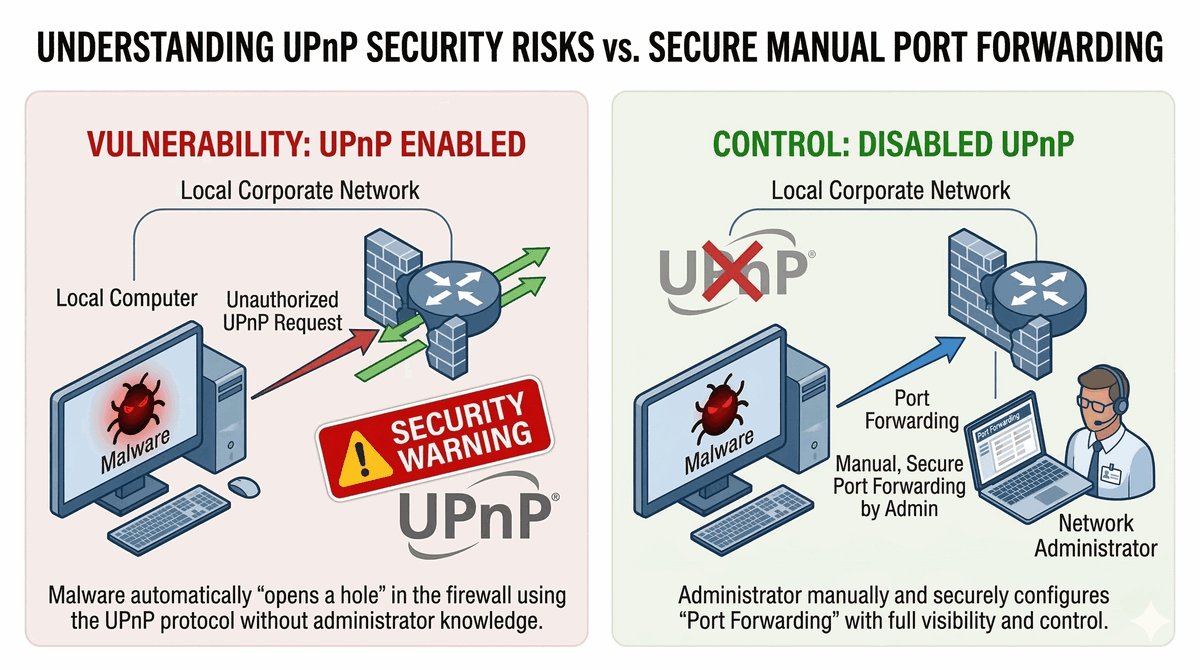

- Automatyczne otwieranie portów na żądanie aplikacji wewnętrznych.

- Stwarza gigantyczne zagrożenie: złośliwe oprogramowanie samodzielnie otwiera "wejście" dla hakera.

- Administrator traci kontrolę nad aktywnymi lukami w zaporze biurowej.

- Bezwzględne zalecenie: wyłączyć UPnP we wszystkich sieciach profesjonalnych i firmowych.

- Bezpieczeństwo wymaga świadomego i ręcznego konfigurowania wyjątków.

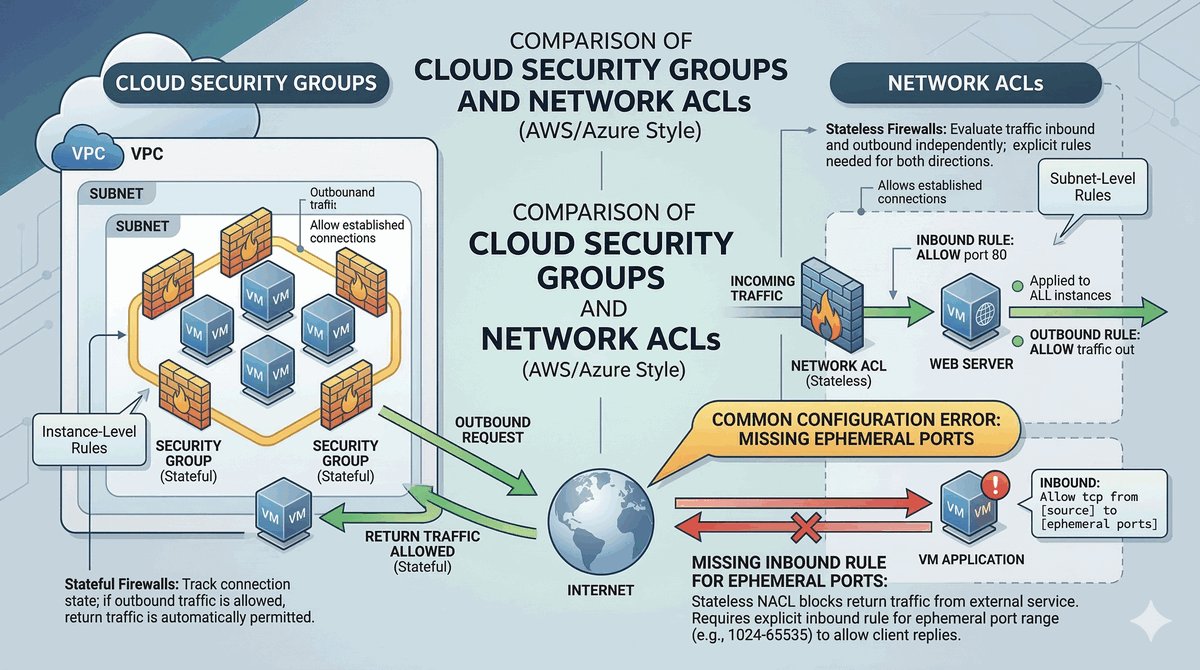

- Wirtualne zapory (np. w AWS czy Azure) działające bezpośrednio na kartach sieciowych instancji (VM).

- Pracują w trybie Stateful. Domyślnie blokują każdy ruch przychodzący (Ingress).

- Network ACL (NACL) w chmurach to firewalle Stateless na poziomie podsieci.

- Częsty błąd: otwarcie NACL tylko dla ruchu "tam", co blokuje odpowiedź powrotną.

- Wymagają nowoczesnego podejścia do zarządzania poprzez kody (IaC).

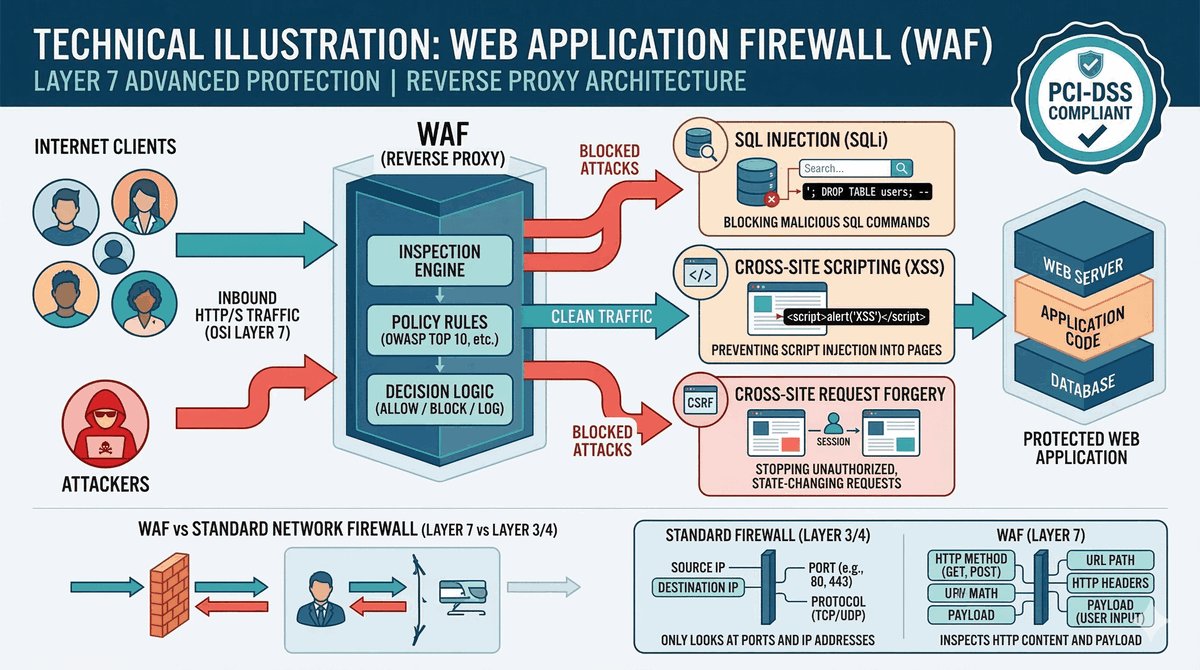

- Specjalistyczna zapora chroniąca serwery WWW przed atakami typu SQL Injection, XSS czy CSRF.

- Analizuje treść zapytań HTTP/S, a nie tylko liczby portów TCP.

- Niezbędna przy przetwarzaniu danych wrażliwych (zgodność z normą PCI-DSS).

- Działa często jako Reverse Proxy, przejmując na siebie proces negocjacji TLS.

- Wymaga precyzyjnego dostrojenia, aby nie blokować poprawnych formularzy użytkowników.

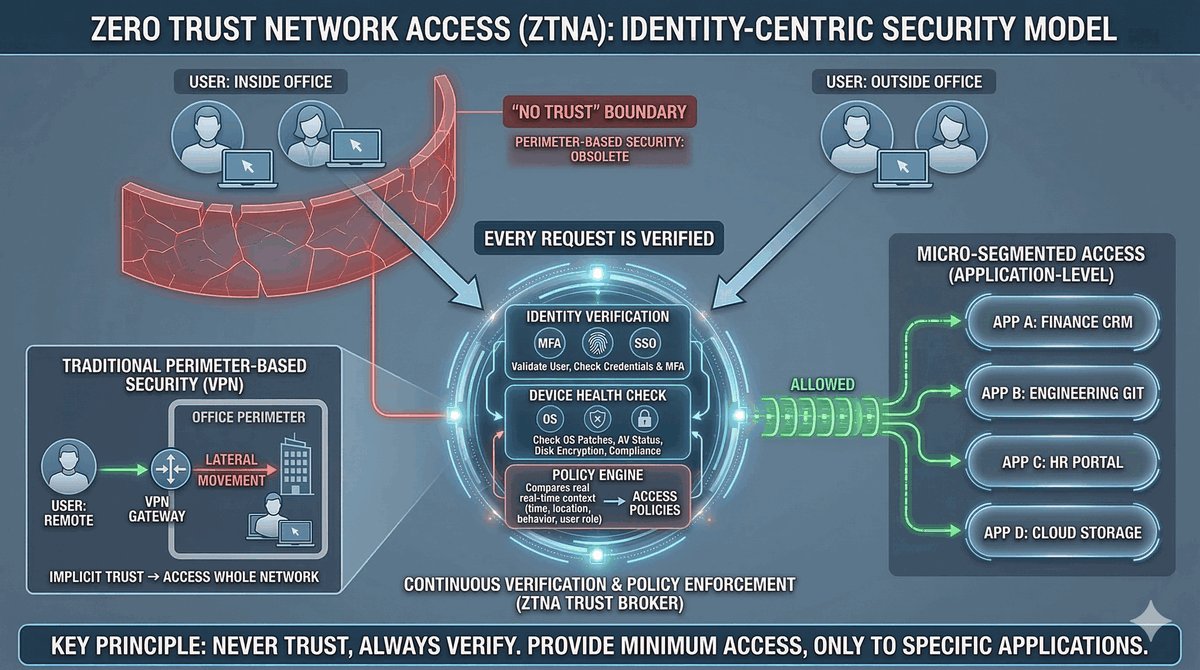

- Koniec z podziałem na "zaufany biurowy LAN" i "zły Internet".

- Filozofia: "Nigdy nie ufaj, zawsze weryfikuj tożsamość i urządzenie".

- Każde żądanie dostępu musi przejść autoryzację wieloskładnikową (MFA).

- Dostęp przyznawany per-aplikacja, a nie per-segment sieci (jak w tradycyjnym VPN).

- Mikrosegmentacja: ograniczenie możliwości rozprzestrzeniania się ataku wewnątrz sieci.

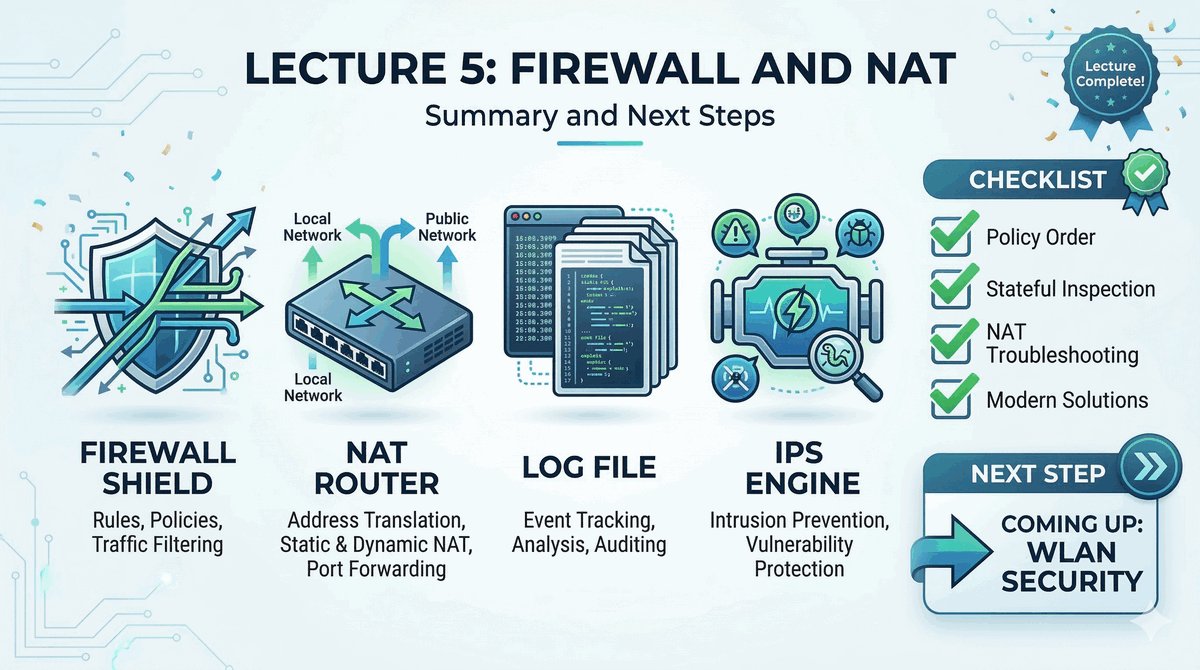

- Zapora i NAT to fundamenty nowoczesnej wymiany danych, obarczone dużym ryzykiem błędów.

- Poprawna polityka bezpieczeństwa musi być czytelna i starannie uporządkowana.

- Mechanizm NAT rozwiązuje braki adresacji, lecz komplikuje pracę protokołów czasu rzeczywistego.

- Analiza logów stanowi jedyną drogę do szybkiego zrozumienia przyczyn blokad.

- Współczesna inżynieria ewoluuje w stronę inspekcji warstwy siódmej oraz modelu Zero Trust.

- W kolejnym wykładzie skupimy się na diagnostyce sieci bezprzewodowych (WLAN).